Курс уроків з інформатики 7 класу, з теми "Інформаційна грамотність та безпека"

Захистити персональних даних в інтернеті: створення власного кібербезпечного профілю

Мета:

- Навчити учнів ідентифікувати загрози інформаційній безпеці.

- Розвинути навички створення надійних паролів та захисту персональних даних.

- Продемонструвати важливість етичних норм у цифровому середовищі.

Завдання

1. Розминка: "знайди загрозу"

Ситуація: "використовую один пароль для всіх акаунтів".

- Питання:

- Який тип загрози це становить (порушення конфіденційності, цілісності, доступності)?

- Які наслідки можуть виникнути?

- Запропонуйте 2 способи усунення цієї загрози.

Ситуація: "відкрив лист від невідомого відправника з посиланням".

- Питання:

- Чому це небезпечно?

- Як відрізнити фішинговий лист від справжнього?

- Назвіть 3 дії, які треба вжити у такій ситуації.

Ситуація: "публікую фото з геолокацією під час відпустки".

- Питання:

- Який тип загрози це може спровокувати?

- Як захистити свої дані в подібних випадках?

2. Створення "Кібербезпечного профілю"

Створення пароля:

- Придумайте пароль, який відповідає критеріям:

- 12+ символів.

- Великі/малі літери, цифри, спеціальні символи.

- Питання: чому саме цей пароль є надійним?

Налаштування конфіденційності:

- Визначте для свого профілю:

- Хто може переглядати ваші пости? (друзі/усі/ніхто).

- Хто може відправляти вам запити на дружбу?

- Питання: чому саме такі налаштування?

Запобігання фішингу:

- Вкажіть 3 ознаки фішингового повідомлення (наприклад: помилки в тексті, невідомий відправник).

- Питання: як ви будете реагувати на підозрілий лист?

Презентація:

- Розробіть презентацію зі зразком профілю, паролем, списком налаштувань та інфографікою про фішинг.

3. Аналіз алгоритмів рекомендацій (15 хв)

Практичне завдання:

Аналіз рекомендацій YouTube:

- Запишіть 3 останні відео, які вам рекомендувала платформа.

- Питання для аналізу:

- Чому саме ці відео потрапили в рекомендації? (тема, перегляди, вподобайки).

- Чи створюють алгоритми "бульбашку фільтрів"? Наведіть приклад.

- Як обирати контент свідомо, уникаючи впливу алгоритмів?

Обговорення:

- Чи варто довіряти алгоритмам у виборі контенту?

4. Рефлексія: "Моя цифрова відповідальність" (10 хв)

Завдання:

Запишіть одну цифрову звичку, яку ви зміните.

- Приклад: "Перевіряти посилання перед кліком".

Питання для саморефлексії:

- Чому саме ця звичка небезпечна?

- Як її зміна покращить вашу кібербезпеку?

та безпека

КВЕСТ 8 ђпкпрастпвцемп технплпгй' безпеннп

Чи знаете ви, небезпеки можуть трапитись i3 вами в реальному життЈ? У цьому квестЈ ми здобудемо знання та опануемо розпЈзнавати небезпеки i вживати заходЈв щодо Тх уникнення.

Крок 1 ЯкЈ пснують загрози безпецђ та пошкодженню даних у комп 'ютерних системах?

13 часом до iHTepHeTY користуваЗараз будь-яка людина може отримати доступ до даних, що в iHTepHeTi, або створити власний вебресурс.

глобально; надають зловмисникам можлиBicTb скоення в iHTepHeTi, ускладнюючи Тх виявлення й покарання. Зловмисники програми на вебресурсах, «маскують» Тх корисне й безкоштовне програмне забезпечення. Тому важливо уникнути

можливих загроз.

загрозою обставини та подй, що виникають у яка у умовах можуть спричинити небезпечну

|

|

загроза — це |

певним чи- |

|

ном порушити |

безпеку. |

|

|

|

безпекою |

даних та |

що ii будь-яких випадкових або

зловмисних результатом яких може стати нанесення шкоди безпосередньо даним, ixHiM власникам або що ii

1снуе три загроз:

1. Загроза порушення полягае в тому, що стають тому, хто не мае повноваження доступу до них.

Вона виникае щоразу, коли отримано доступ до деяких секретних даних, що в чи передаються системи до iH1110i. у зв'язку i3 загрозою порушення використовуеться TepMiH даних» .

2. Загроза порушення включае в себе будь-яку умис-

ну 3MiHY даних, що в чи пере-

даються з системи в Вона виникае, коли зловмисники навмисно тобто порушуеться Тхня

даних також може бути порушена випадково; помилки програмного або апаратного забезпечення. нованими е Ti, уповноваженими особами з об#рунтованою метою (наприклад, е запланована деяко; бази даних).

З. Загроза служб (загроза виникае щора-

ЗУ, коли в навмисних що виконуються користувачем або зловмисником, блокуеться доступ до деякого ресурсу комп'ютерно; системи. Блокування може бути якщо доступ до запитуваного ресурсу не буде отримано, або воно може викликати затримку запитуваного ресурсу, досить довгу для того, щоб BiH став У цих випадках говорять, що ресурс вичерпано.

На безпеку можуть впливати pi3H0MaHiTHi ЧИННИКИ

загрози: причиною втрати даних може стати неправильне i HociiB, обставини тощо.

|

ВЦНЮЕМП себе |

Завдання 1. свое загроз у вправЈ qr. orioncentr. сот. ua/11 Ебх.

СНЕПРВЦЮЕМП Завдання 2. На електронну пошту вам прийшло про те, що хтось i3 деякого пристрою намагаеться у ваш запис Google. Що вам ![]() зробити? та 06epiTb 3i списку:

зробити? та 06epiTb 3i списку:

Негайно пароль свого запису Google.

список до запису. Переконатись, що вам

BCi пристроТ та програми, мають доступ, i видалити ![]() або

або

Переглянути останню запису, яка може бути доступна в налаштуваннях безпеки. Видалити ceciT, вам або cyMHiBHi.

Якщо доступ був не з вашого боку, службу Google про це. Вони можуть надати вам поради та

Запустити програмне забезпечення на своему пристроТ, щоб переконатися, що BiH не заражений програмами.

|

з в |

|

ПРВЦЮЕМП свмпстћнп |

![]() Завдання З. спроби деякого сайту за введеною адресою ви отримали таке Отхалепа! (ERR NAME NOT RESOLVED):

Завдання З. спроби деякого сайту за введеною адресою ви отримали таке Отхалепа! (ERR NAME NOT RESOLVED):

Що може означати таке

Браузер не може завантажити cTopiHl<Y, 60 ТТ не iCHye.

Неправильно введена адреса

CTopiHl<a заблокована на вашому

На пристроТ недостатньо й BiH не може завантажити сайт, коли працюють додатки, розширення та програми.

Завдання 4. Запитайте у штучного iH-

телекту про причини загрози та пошкодження даних у комп'ютерних системах.

Крок 2 Якј розрпзняють етичнп та правовђ основи захисту даних?

![]()

Розвиток нового потребуе створення ново; системи взаемин людьми. головний ресурс i HicTb сучасного одночасно е засобом й об'ектом скоення неетичних, протиправних i основи захисту даних передбачають норми склались або складаються з поширенням та мереж: й персональна

HicTb, ПО точне Й

виконання тощо.

норми не в законодавчому порядку, але ix невиконання часто призводить до авторитету та престижу людини, групи oci6, або кратни. Моральнорми бувають як неписаними, так й оформленими деякий статут.

Поряд i3 загальнолюдськими етичними нормами Taki 6a30Bi права, як:

— гарантуе право на й передбачае державних pecypciB;

таемниця приватного життя — дотримання даних; приватно; основа майнового

порядку, дотримання права на й норм авторського

права.

•

засоби захисту — закони, укази та нор-• акти, регламентують правила користування iH-• й за ix порушення, захищають aBTopcbki права та регулюють питання використання 1Т.

На законодавчому piBHi в YkpaiHi прийнято ![]() 3ak0HiB i видано постанови ka6iHeTY MiHicTpiB щодо забезпечення iHбезпеки. Серед них можна назвати: Закон Укра;ни «Про Закон Укратни «Про захист

3ak0HiB i видано постанови ka6iHeTY MiHicTpiB щодо забезпечення iHбезпеки. Серед них можна назвати: Закон Укра;ни «Про Закон Укратни «Про захист ![]() в iHсистемах»; Закон Укра;ни «Про державну таемницю»; Закон Укра;ни «Про захист персональних даних», Постанову ka6iHeTY MiHicTpiB Укра;ни «Про затвердження Правил забезпечення захисту них, системах » .

в iHсистемах»; Закон Укра;ни «Про державну таемницю»; Закон Укра;ни «Про захист персональних даних», Постанову ka6iHeTY MiHicTpiB Укра;ни «Про затвердження Правил забезпечення захисту них, системах » .

У вищезгаданих правилах вказуеться, зокрема, що захисту

яка належить до державних pecypciB, а також про cy6'ekTiB владних повноважень, формувань, яка оприлюднюеться в iHTepHeTi, глобальних мережах i системах або передаеться мережами; яка перебувае у розповизначених Законом Укра;ни «Про доступ до ; службова яка становить державну або передбачену законом таемницю; вимога щодо захисту яко; встановлена законом.

час опрацювання в ![]() мае 36epiгати що забезпечуеться шляхом захисту

мае 36epiгати що забезпечуеться шляхом захисту ![]() онованих можуть призвести до ii випадково; або умисно; чи знищення.

онованих можуть призвести до ii випадково; або умисно; чи знищення.

YciM користувачам мае бути забезпечений доступ до ознайомабо знищувати яким надано

YciM користувачам мае бути забезпечений доступ до ознайомабо знищувати яким надано![]()

|

Првцюемо СВМШСТћНШ |

Завдання 5. про те, як pi3Hi людей зазнають небезпек в iHTepHeTi i як Тх уникати. 3BepHiTb увагу, чи е серед знайдених особи з ![]() Чи потребують вони особливих задля уникнення

Чи потребують вони особливих задля уникнення

небезпек?

Завдання 6. CTBopiTb

Подайте у такий день та з якою метою. про день захисту iHпро дату та зазначте, чому започаткували

Крок З ЯкЈ е шляхи захисту даних?

три шляхи захисту даних (мал. 8.1).

Захист доступу до комп'ютера

|

Шляхи захисту |

Захист даних |

|

даних |

на |

Захист даних

Мал. 8.1

Захист доступу до комп'ютера. Для

ваному доступу до даних, що на використовуються записи. Комп'ютер дозволяе доступ до своix pecypciB тим користувачам, 3apeecTpoBaHi та ввели правильний пароль. Кожному конкретному може бути наданий доступ до певних pecypciB. Водночас може проводитися BCix спроб ного доступу.

для захисту доступу до важливих даних усе використовуються системи та в цих

системах характеристики якостями людини й тому не можуть бути втраченими чи До

систем захисту даних належать системи

вання мови, системи за а також системи за ока.

Захист даних на Кожний диск, папка та файл локального комп'ютера, а також комп'ютера, до локально; Mepe}ki, можуть бути доступу. Для них можуть бути права доступу (повний, читання, доступ за паролем), причому права можуть бути для

Захист даних в iHTepHeTi. Якщо комп'ютер до iHтернету, то будь-який користувач/користувачка, також чений до iHTepHeTY, може отримати доступ до реcypciB цього комп'ютера. проникнення з iHTepHeTY на локальний комп'ютер i в локальну мережу можуть бути що завантажуються в браузер, можуть

елементи, виконувати дт на локальному

![]()

вебсервери

вебсервери ![]() на локальному Bi файли cookie, використовуючи можна отримати ну про користувача локального комп'ютера; листи або дописи в

на локальному Bi файли cookie, використовуючи можна отримати ну про користувача локального комп'ютера; листи або дописи в ![]() мережах можуть

мережах можуть

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

|

посилання; за допомогою програм можна отримати доступ до i локального комп'ютера тощо.

Для захисту даних час роботи в iHTepHeTi ![]() використовувати

використовувати ![]() захищене шифруванням. Наприклад, за замовчуванням Google шифруе з'еднання з Gmail, а також у pa3i вибору cepBiciB Google, наприклад Google Диск, активуеться протокол шифрування SSL, який використовуеться до завершен-

захищене шифруванням. Наприклад, за замовчуванням Google шифруе з'еднання з Gmail, а також у pa3i вибору cepBiciB Google, наприклад Google Диск, активуеться протокол шифрування SSL, який використовуеться до завершен-

|

у файл та браузеру разом 3i Коли ми пере- ходимо на cTopiHkY сайту або заходимо на нього через час, браузер cookie назад. Саме тому на деяких сайтах ми не виходимо з HaBiTb коли заходимо на них через CaMi собою cookie е безпечними — це TekcT0Bi файли. Вони не можуть запускати процеси на та взаез системою. Але ix можуть спробувати перехопити або вкрасти, щоб дт користувача/ користувачки в або входити до без авто- Завдання 7. кеш-пам'ять та файли cookie на вашому Скористайтесь У правому верхньому l<YTi Bil<Ha браузера значок : Очистити вебперегляду. 2. часу Увесь час, з. Кешованј зображення та файли й Файли cookie та i3 3HiMiTb прапорець даних. 4. Видалити данј.

Завдання 8. i3 дорослими, яких безпеки вживае ваше оточення для даних: CTBopiTb карту знань за допомогою додатку. Не вживайте в l<apTi роботу на електронну навчальну скриньку. Крок 5 Чи можна беззаперечно довјряти штучному пнтелекту? У CBiTi, де даних ми можемо спожити, алгоритми давно стали частиною iHTepHeTY. Алгоритм тип штучного котрий кому який контент показувати. |

|

||

|

Цей тип штучного допомагае визначити, що ми бачимо (i не бачимо) в iHTepHeTi. Але хоча це може бути корисним, алгоритми можуть мати як-от створення бульбашок збереження та обмеження нашо; вибору та можливостей. Платформи (зокрема УоиТиЬе) використовують алгоритми, у тому й алгоритми Вони на- вчаються на таких даних, як те, що ми дивимося, клацаемо, ставимо вподобайки, коментуемо та в iHTepHeTi, купуемо, |

•

•

•

де ми живемо тощо, щоб робити прогнози, щоб надавати нам BMicT, який, на Тхню думку, нам сподобаеться. Вони також беруть до уваги те, що подобаеться та що дивляться ![]() ранжуються, щоб надати вам BMicT у васекретним.

ранжуються, щоб надати вам BMicT у васекретним. ![]() налаштову-

налаштову-

Завдання 9. Перегляньте![]()

нет розширюе чи звужуе нашу ![]() на Tal<i запитання.

на Tal<i запитання.

Чому програми соцЈальних мереж використовують алгоритми рекоменда-

алгоритми![]()

Чому програми соцпальних мереж використовують алгоритми рекомендацјй?

![]() BMicT в iHTepHeTi практично

BMicT в iHTepHeTi практично ![]() тому алгоритми реBMicT i показують нам те, що, на Тхню думактуальним.

тому алгоритми реBMicT i показують нам те, що, на Тхню думактуальним.

Основна мета програм i як-от УоиТиЬе, утримати користувача/користувачку на якомога довше, щоб показувати нам якомога реклами та заробляти грошей. Платформи роблять це, показуючи нам те, що, на Тхню думку, утримае нас у ![]() найдовше.

найдовше.

у як зробити так, мереж «працювали»

у як зробити так, мереж «працювали»

|

на вас краще? |

|

|

Крок 7 |

Чи порушуе технологЈя розппзнавання обличчя конфИенцђйнЈсть ? |

Розблокування пристро;в обличчям е прикладом типу техноло-

обличчя використовуеться у багатьох програмах та iHcTpyMeHTax, але, як i з будь-якою ii використання мае як переваги, так i ризики. ми думаемо про ризики, з нашою

|

— захист спостереження або ження з боку oci6, включаючи уряд, компанй, громадcbkicTb, окремих oci6 або групи. |

|

|||

|

Збалансувати переваги та ризики нових таких як обличчя, може бути складно. Те, корисною чи ризикованою е залежить речей: хто ii використовуе, чому i як вона використовуеться, як це впливае на даних.

Завдання 11. 3i списку групи: переваги та ризики обличчя. список кожноТ групи своТми твердженнями. Ви можете використовувати його для таких речей, як Snapchat або lnstagram. Це робить розблокування телефону зручним. Це може бути корисним iHcTpyMeHT0M для захисту людей. Це може бути використано проти людей, не з урядом або ком- Компанй можуть використовувати його для реклами. чи уряд можуть використовувати його, щоб стежити за вами, куди б ви не

Завдання 12. Розгляньте приклад. Пан Микола е директором приватноТ школи в м. На початку року BiH створив опитування, щоб що хочуть покращити в сказали, що хочуть, щоб черги в рухалися швидше, щоб yci могли потсти, не до наступного уроку. Прямо зараз Тм доводиться стояти в щоб отримати а стояти в щоб свое щоб школа могла все Шукаючи проблеми черги на пан Микола отримав пропозикомпанй•, що обличчя. заявила, що може створити систему, яка скануватиме обличчя час Таким чином, учням не доведеться чекати у щоб сканувати особи. Як ви вважаете, чи пану отримати обличчя, щоб покращити черги? та свою точку зору.

Завдання 13. ЗнайдЈть в iHTepHeTi MocTi про безпеку у меCTBopiTb текстовий документ 3i списком адрес знайдених Додайте до списку коротку ЈнформацЈю, про що можна i3 знайденого. результати роботи на навчальну скриньку. Завдання 14. призначення cepBicy PimEyes. Чи можна стверджувати, що його розробники використали обличчя? |

•

•

•

- И П

Крок 8 Що таке упередженЈсть штучного пнтелекту?

|

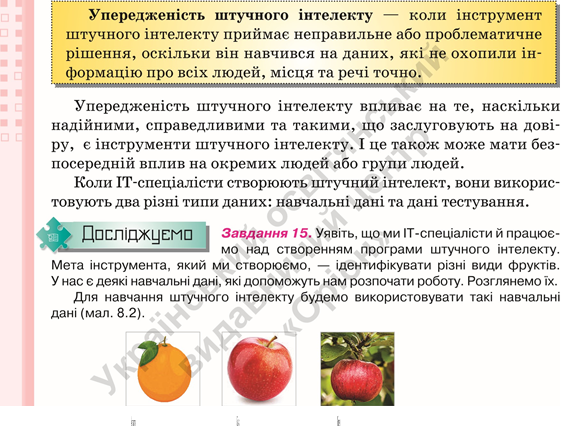

1нструменти штучного як i люди, можуть помилятися. BiH може просто сплутати з яблуками, собаку з вовком тощо. Але Ш1 часто можуть бути набагато 1нструменти штучного можуть призвести до повторного поширення i неpiBHocTi в

Яблуко Виноград Апельсин

Впливаємо на екологію цифрового світу

Мета завдання:

- Навчити учнів ідентифікувати фейковий контент за допомогою цифрових інструментів.

- Розвинути навички аналізу метаданих, пошуку оригінальних джерел та перевірки автентичності інформації.

- Підвищити обізнаність про важливість зменшення інформаційного сміття.

Завдання

1. Розподіл на команди

- Клас ділиться на групи по 3–4 учні. Кожна команда стає "детективним агентством" з назвою (наприклад: "ФактЧекери", "Цифрові Слідопити").

2. Аналіз кейсів

- Кожна група отримує 2 кейси (фото + текст або відео + опис).

- Приклад кейсу:

- Фото: Зображення айсберга з підписом: "Найбільший айсберг в історії відколовся від Антарктиди 01.01.2024".

- Завдання: Визначити, чи є фото справжнім, використовуючи сервіси TinEye, Google Images, Metadata2go.

3. Використання інструментів:

- Крок 1: Перевірте фото за допомогою TinEye або Google Images, щоб знайти оригінальне джерело.

- Крок 2: Завантажте фото в Metadata2go для аналізу метаданих (дата створення, пристрій, програмне забезпечення).

- Крок 3: Порівняйте інформацію з підписом. Чи відповідає дата на фото заявленій події? Чи використовувався фоторедактор?

4. Аналіз відео (додатковий крок):

- Для відеокейсів: використайте WebMii, щоб перевірити автора, та Google Street View, щоб підтвердити місце зйомки.

5. Створення звіту

- Кожна група оформляє звіт у форматі презентації або плаката, де вказує:

- Результати перевірки фото/відео.

- Висновки: чи є контент фейковим?

- Рекомендації: як уникнути поширення подібного сміття?

Приклад питання для аналізу:

1. Для фото:

- Чи знайдено оригінальне джерело зображення?

- Чи відповідає дата створення фото заявленій події?

- Чи використовувався фоторедактор (на основі метаданих)?

2. Для відео:

- Чи відповідає місце зйомки заявленому?

- Чи є ознаки монтажу (наприклад: невідповідність тіней, ракурсів)?

Рефлексія: "як ми впливаємо на цифрову екологію?"

- Кожна група додає до звіту розділ:

- "Як наша робота допомагає зменшити інформаційне сміття?"

- Учні обговорюють:

- Чому важливо перевіряти інформацію перед поширенням?

- Як фейки впливають на суспільство?

|

ПРВЦЮЕМО сампстћнп |

Завдання 16. що вас просять створити iHcTpyMeHT штучного ![]() ту, який може визначати умови, наприклад сонячно, дощ чи хмарно.

ту, який може визначати умови, наприклад сонячно, дощ чи хмарно.

тип зображень, б ви включили як частину навчальних даних.

Ваша мета — створити якомога Ha6ip даних, щоб обмежити![]()

HicTb упередження штучного

Умови неба: блакитне небо, xMapHicTb, переважно хмарно, похмуро.

Час доби: ранок, полудень,

Пори року: весна, ociHb, зима.

Географјчне розташування: гори, пляж, пустеля, MicTa, села. Бјльш pAkicHi випадки: веселки, блискавки, торнадо, урагани.

Опади: туман, дощ, злива, мокрий град.

Що ще?

Пам'ятайте, що за кожним iHcTpyMeHT0M штучного стоять люди, приймають про те, iHcTpyMeHT використовуватиме.

КВЕСТ 9

од

ВПЛПВВЕМП нв екплпг'ю

Крок 1 й ” Яким бувае ЈнформацЈйне смпття?

Ми вже вивчали, що — це будь-яка ![]() яка утворюеться у людськот чи цифрово:

яка утворюеться у людськот чи цифрово:

Ti й не мае подальшого використання ii особливостей. Знаемо ознаки та використовуемо ix, BMieM0 нити факти й судження, знаемо, як утворюються новини. накопичуеться в iHTepHeTi та в сховищах. Тому у цифровому та нецифровому форматах. Цифровий формат — це файли та HaBiTb сайти, чи яка займае велрпй обсяги чи HaBiTb може бути У сховищах — це неважливих що втратили або поштова реклама.

Завдання 1. Визначте обсяг Кошика на вашому його зайвих Скористайтесь системну папку Кошик. файли. У рядку стану визначте та Тх обсяг, як, наприклад, на малюнку 9.1 .

Кошик

> КОШИК Пошук: Кошик

|

(Э) Ствсдити • |

е |

т») Сортувати |

|

Докладно |

|

Головна • OneDrive - Реж Робочий ст) Ф Завантахен Документи В Зобрахення* Музикд |

40603920236945591214166935Microsoft Edge T0del_respi [ё photo_2023-01-30_09-28-11 [3) phot02023-02-05.19-03-13 PtSA_math2-6-sma]] |

Вих;дне розташування |

дата видалення 27.01.2024 1:36 27.01Q024 1:36 2701.2024 1:36 27012024 1:36 27.012024 1:36 27.01.2024 1:36 27012024 1:36 27012024 1:36 |

ро: |

|

Вјдеозаписи * |

Screenshot_7 |

|

2701.2024 1:36 |

|

|

k0M'YHi•atliB та E.meMeHTia: 11 Вибрдно |

Стеи1 11 10,4 М; |

|

27012024 1:36 |

|

|

Мал. 9.1 |

||||

2. 06epiTb файл для видалення, який вкаже вчитель/вчителька. У контекстному меню 06epiTb BQ3iBl<Y Видалити.

З. У контекстному меню робочого поля Кошика 06epiTb Очистити кошик. 3BepHiTb увагу на BikH0 попередження (мал. 9.2). файли зникнуть i3 комп'ютера безповоротно.

Видалити ki"bka елеменйв х

Д(йсно остаточно видалити об“екти Л 1?

1

Так

Мал. 9.2

Крок 2 Як впдслјдкувати копт файлпв? •

До належать також iH- • на ресурсах в iHTepHeTi. ••

![]()

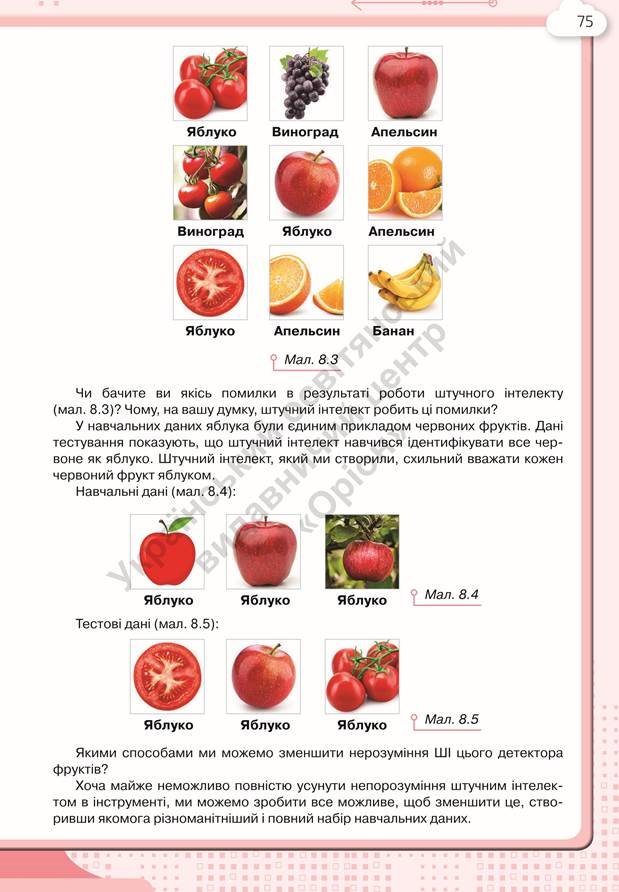

![]() Для того щоб авторство фото, ми вже використовували пошук Google за зображеннями. З метою також можна використати й Наприклад, cepBic TinEye допомагае

Для того щоб авторство фото, ми вже використовували пошук Google за зображеннями. З метою також можна використати й Наприклад, cepBic TinEye допомагае ![]() завантажене зображення або за вказаною адресою (мал. 9.3). Фото одразу можна картинки за тим, як вони ся, та

завантажене зображення або за вказаною адресою (мал. 9.3). Фото одразу можна картинки за тим, як вони ся, та

|

TinEye Пошук Л родукти про МИ прлймагмо на роботу авторизуватися

|

|

|

О За зантэж |

Югтэвте або ввеТть ЈЯ1„-адрегу зображення |

|

|

|

|

|

|

з викозобра-

з викозобра-

фотофейkiB. Для того щоб визначити, чи не було фото 3MiHeHe перед його в звертають увагу на перспективу, пропорцй 06'ekTiB, TiHi, фокус зображення, k0HTpacTHicTb та кольори. Також можна зважати на ![]() погоди,

погоди, ![]() територй, на назви вулиць, номери на авто

територй, на назви вулиць, номери на авто![]() тощо.

тощо.

До того ж до фото, Taki як: шок, сенсацгя, терMiH0B0, це фото видаляють HeuM0BipH0, зазвичай використовують для Тому важливо ресурс, на якому таке фото. Якщо там е з мазаголовками, автори та першоджерела, а також чимала саме на дописах, то це не найкраще джерело отримання

0kpiM того, скористатися програмами чи сайтами, за допомогою яких можна визначити, чи використовували фоторедактори для внесення 3MiH до фото. Наприклад, ля завантаження деякого зображення в cepBic Imageedited отримуемо яке про зображення.

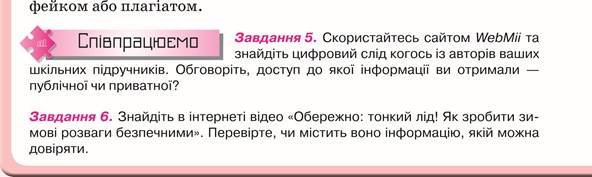

CepBic виявляе HaBiTb BHeceHi правки, зокрема контраст, тощо. Image Edited також визначае зображення — на який було знято фото, назву програми, яку використали для редагування, час зйомки, тощо (мал. 9.4).

|

Зображення |

|

|

|

|

||

|

|

|

|

|

|

||

|

(1ikceni вјдповтають лише програмним редакторам Н.адЬ.шжиацшдш |

||

|

|

||

|

джерела зображень Виходячи з пЈкселЈв. це зображення могпо бути створено за допомогою: |

||

Мал. 9.4

|

ПРВЦЮЕМП сампст\йНП |

Завдання З. Використайте фото, надане вчителем/вчителькою, i чи було воно засобами якогось редактора.

Завдання 4. Використайте фото з попередньоТ вправи та визначте про те, у було внесено до файлу, яка камера використана для його

створення та до сайту Metadata2go.

2. у

|

Переглянути метаданј якЈ м(стить ваш файл |

•

•

•

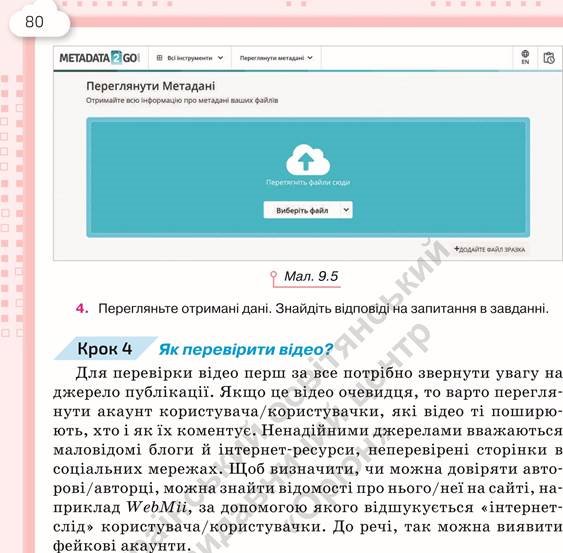

З. Завантажте файл для Якщо е то завантажте файл зразка для (мал. 9.5).

|

Так само, якщо дата завантаження недавня, а його вже поширили coTHi pa3iB, це може

|

зйомки, фактично Street знайти А пезйомки, не Ti caMi роздивицю стан Для цього weather kyiv (мал. 9.6). Мал. 9.6 |

|

побачили Biм. Берего- вода + 40 0 для приклади Тх видля майданчик, |

|

4WolframNpha

hpu.r kyiv 6 ;дшмду, 23.201 we.31hgt fC*.$yN time тапде Satwday. ,IUIy 2.3.2011 Аб 223 •слтсадс. 10%'i conditicms тат, thunderstor-m. cloudy. cloudy. few cJoud5, e1e6t АЗ 1003' (ijvet;qse: 709.3 |

адгЛх•:" |

|

ПРВЦЮЕМО свмшстћнш |

|

Працюимп ц прпект' |

Також ![]() уважно придивитися й до кадрування

уважно придивитися й до кадрування ![]() Якщо його кадровано так, щоб

Якщо його кадровано так, щоб ![]() чужий логотип на

чужий логотип на ![]() або видно, що логотип було «замазано», то може виявитися Крок 5 Як данп про мпсце та час допомагають виявляти фейки?

або видно, що логотип було «замазано», то може виявитися Крок 5 Як данп про мпсце та час допомагають виявляти фейки?

HaBiTb якщо поряд з фото чи на вказують цьому не можна. У достатньо даних з будь-якот точки cBiTY. Можна скористатись View у Google Maps, pi3Hi зображення та ся, чи фото або було зроблене в зазначеному

У мережах можна використати геотеги, фото i3 соцмереж i зйомку у 360 0 .

чи визначити ракурс звернути увагу на Це допоможе з визначенням а й часу. Для часу можна використати ресурси, що й з пошуком Варто тись на бензин, курси валют — легко з Часто на фейкових нах умови не з погоди можна за допомогою cepBicy Wolfram Alpha. в пошук задають MicT0 та дату — наприклад,

23/07/2011 — i чи йшов дощ

Завдання 7. В iHTepHeTi ви део i3 зимового в ве. На початку 2024 р. в заметах люди купаються в гарячому При цьому герой коментуе: на — MiHYC 20 0 . У чи не застосовано до засоби монтажу.

![]() •

•

•

•

що ви створюете CTBopiTb • агенцй який опис iHcTpyMeHTiB, користання та рекомендацй про з роботи в cTBopiTb команду. своТ та 06epiTb де ви обговорюватимете етапи проекту.

Технічна підтримка: діагностика та захист пристроїв

Мета завдання:

- Навчити учнів діагностувати та вирішувати типові проблеми роботи цифрових пристроїв.

- Розвинути навички налаштування параметрів екрану, безпечного підключення пристроїв та роботи з системними інструментами.

- Підвищити обізнаність про важливість профілактики технічних несправностей.

Завдання:

1. Розподіл на команди:

- Клас ділиться на групи по 3–4 учні. Кожна команда обирає тип пристрою для роботи (наприклад: ноутбуки, смартфони, планшети).

2. Аналіз кейсів:

- Кожна група отримує 2 кейси з описом проблем.

- Приклади кейсів:

- Кейс 1: "Користувач скаржиться на болі в очах після роботи за комп’ютером. Налаштуйте екран для зменшення втоми".

- Кейс 2: "Не вдається підключити Bluetooth-навушники. Знайдіть та усуньте причину".

- Кейс 3: "Програма для редагування фото часто зависає. Діагностуйте проблему".

3. Використання інструментів:

- Крок 1: для кейсу з екраном:

- Використайте налаштування Яскравість, Контрастність, Частота оновлення (інструкція в підручнику, стор. 82).

- Перевірте рекомендовану відстань від очей до монітора (50–70 см).

- Крок 2: для підключення пристроїв:

- Перейдіть у Налаштування > Пристрої > Bluetooth.

- Перевірте оновлення драйверів у Диспетчері пристроїв.

- Крок 3: для зависання програм:

- Перевірте обсяг вільної оперативної пам’яті (RAM) та місце на диску.

- Використайте Диспетчер завдань для аналізу навантаження.

4. Створення звіту:

- Оформіть звіт у вигляді презентації або плаката, де вкажіть:

- Діагностиковані проблеми.

- Використані інструменти та дії.

- Рекомендації для користувача (наприклад: "Робіть перерви кожні 30 хв", "Оновлюйте драйвери").

Питання для аналізу:

Для кейсу з екраном:

- Які параметри екрану найбільше впливають на втому очей?

- Чому важливо використовувати рекомендовану частоту оновлення?

Для підключення пристроїв:

- Чому Bluetooth-пристрій може не підключатися?

- Як перевірити, чи є драйвери актуальними?

Для зависання програм:

- Як недостатній обсяг RAM впливає на роботу програм?

- Чому важливо мати вільний простір на диску?

Рефлексія: "як технічний догляд впливає на безпеку?"

- Кожна група додає до звіту розділ:

- "Чому регулярне оновлення системи та догляд за пристроями важливі?"

- Учні обговорюють:

- Як неправильне налаштування екрану може зашкодити здоров’ю?

- Чому небезпечно використовувати застарілі драйвери?

можуть виникнути через неправильне налаштування M0HiT0ра, невдало обрану модель, занадто велику ![]() екрана або малу

екрана або малу ![]() користувача/користувачки до M0HiTopa.

користувача/користувачки до M0HiTopa.

Щоб усунути загальну втому очей, правильно налаштувати Taki параметри:

i k0HTpacTHicTb', частоту оновлення; очей до M0HiTopa.

i k0HTpacTHicTb', частоту оновлення; очей до M0HiTopa.

Водночас обов'язково робити перерви час роботи, встановити правильне

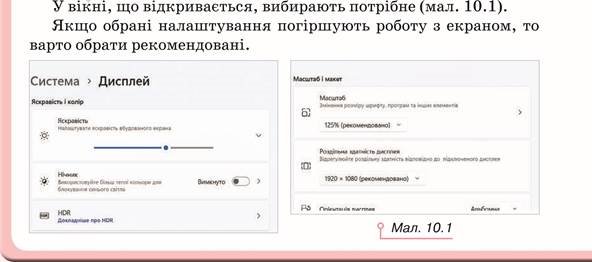

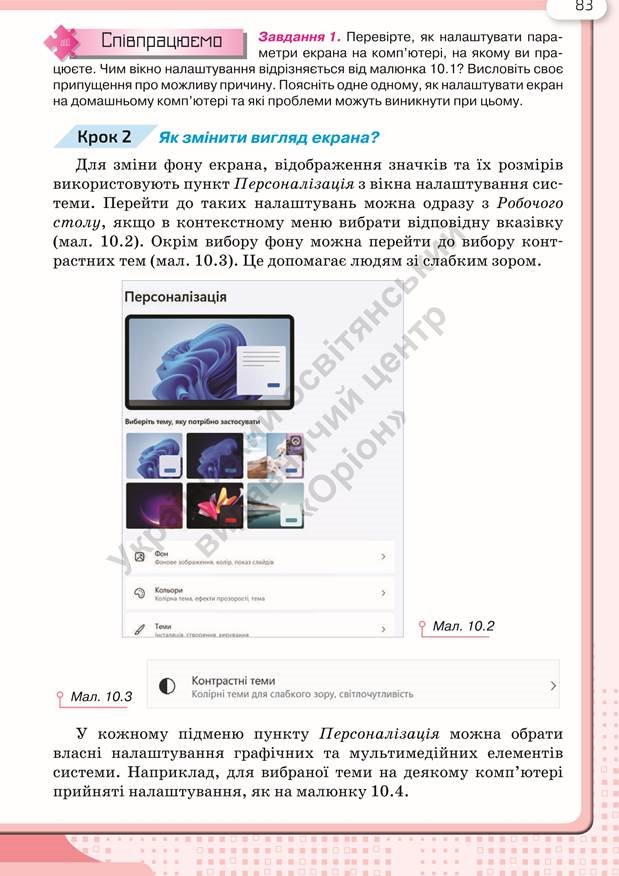

Для налаштування екрана викликають контекстне меню для кнопки Пуск. У ньому — Bka3iBkY Система. У BikHi налагодження системи вибирають Дисплей.

У BikHi, що (мал. 10.1).

Завдання 2.

Завдання 2.

комп'ютера, на якому ви працюете удома. Як впливають тування на комфортнЈсть роботи,

Як безпечно пђдключити

Крок З до комп'ютера новп пристро7?

![]() система зазвичай автоматично знаходить пристро\

система зазвичай автоматично знаходить пристро\ ![]() час ix

час ix ![]() або вмикання. Якщо цього не

або вмикання. Якщо цього не ![]() виконайте Taki дт.

виконайте Taki дт.![]()

|

Bluetooth та пристроТ Дотти приорат Переглянути припро(

Примери те кканери Ър.з,четрщ ЗВ'ВЗОХ 3' смертфюном |

|

Првцюемп сампстћнш |

елемент Додати Bluetooth або Приcmpiu та дотримуйтеся Bka3iвок.

У цьому ж BikHi можна налаштувати принтери i сканери та пристро:.

Завдання 4. Розгляньте малюнок 10.5 та ![]() про те, цифPOBi пристроТ можна приеднати до даного комп'ютера та чи можна приеднатись до нього бездротовим зв'язком. Мал. 10.5

про те, цифPOBi пристроТ можна приеднати до даного комп'ютера та чи можна приеднатись до нього бездротовим зв'язком. Мал. 10.5

Крок 4 Як усунути проблеми в роботп комп'ютера?

Може трапитись, що того, як на комп'ютер було встановлено якусь програму або були 3MiHeHi налаштування, BiH почав працювати

У такому pa3i можна повернутись до попереднього стану. Для

|

цього використовують програму |

системи |

|||||

|

(мал. 10.6). Проте ця буде доступна |

в тому pa3i, |

|||||

|

коли користувач, який мае права (мал. 10.7, 10.8). |

YBiMkHYB захист |

|||||

|

т Панедь кеду•занн• |

yei |

керу•ваннд г Г'1сшуч нв Розширенј засоби эйдновлення свориты диск Сг•ть диск в;'дновленнвџ щеб неполакки, по€язан( Аз запуском системе Скасу•вати «теню зч•нм еле зализц•ти ты фагам лк деку•менти.зебрвхення файл. без змђ«. вгднсвлен:н» системе налаи.пуванпя вшнввленняд керуйтедисковимлреетором. б також сворюйтеАбо ••дал:яйте |

р |

|

||

|

точки адновленнд, |

|

|||||

|

стивостЈ систему Мя конг$ютерв Зехист сиеуеми |

|

Яхщо еини•аи з ЛК 40 |

сгдро.$йте скинут“ сиг.те•.чи T'Wndows С:) |

Мал. |

10.6 |

|

|

Усрвгкуввння З\ддалече дикориетвння |

||||||

|

|

дае знвгу |

зм•ни; поверьеувши КОНЛ'ЮТЕР де |

||||

|

Зе попоного»о функш7зеюисту систени нохнв скнсуввти неважан( в гистем( |

сану. у якону E'iH перебрав 2&Hiu.n. УВјмюгутяв за:пяст еитеми |

|

||||

|

систему Мохна схасувати неохвн' Зјдновле»зя систени„, систееј„ ппвернузши стен конв'ютервдо створено ронюзе контрольно точки |

О захисг |

|

||||

|

етнсвлення. |

Використан;ня .cvopy |

|

||||

|

три замету |

мо:жне вста.новити маком-д.пьн“й рознјр для захисту системщ Коля проспр заповнюветиметься. стара контролью точи |

|||||

|

Доступе“ диски |

вьщв.лятимутьо, ще5 зв.тьнити мкце для новик |

|

||||

|

Wind0%M5 (С Риетенв} Зинкнути Винкнути ОпеКеу Зинкнути Ностроюпте лервнетри керуйје дисковиг•• продтдром тв вмдвляйте контролы$ Настрони„ точки ВЈДЯОВЛ€ННЯ остени„ |

ЛСтоке.,е п байт М•ксимальне використання: |

|

||||

|

Для створення конгрольнођ' точки дтно•лення Створити.„ спочетху захист. зиз:разши писк чатиснувши кнопху ОНастрой |

видат«и точки адновлення для цього диску. |

|

||||

|

Скасув;ати Здсто;уз |

ок |

З.гтогуват•з • |

||||

|

Мал. 10.7 |

Мал. 10.8 |

• • • |

||||

|

СПЕПРВЦЮЕМО Завдання 5. на |

на якому |

|||||

|

ви працюете, у режим |

системи. |

|||||

|

щодо системи у вас е. |

чому |

|||||

мають pi3Hi права щодо захисту системи.

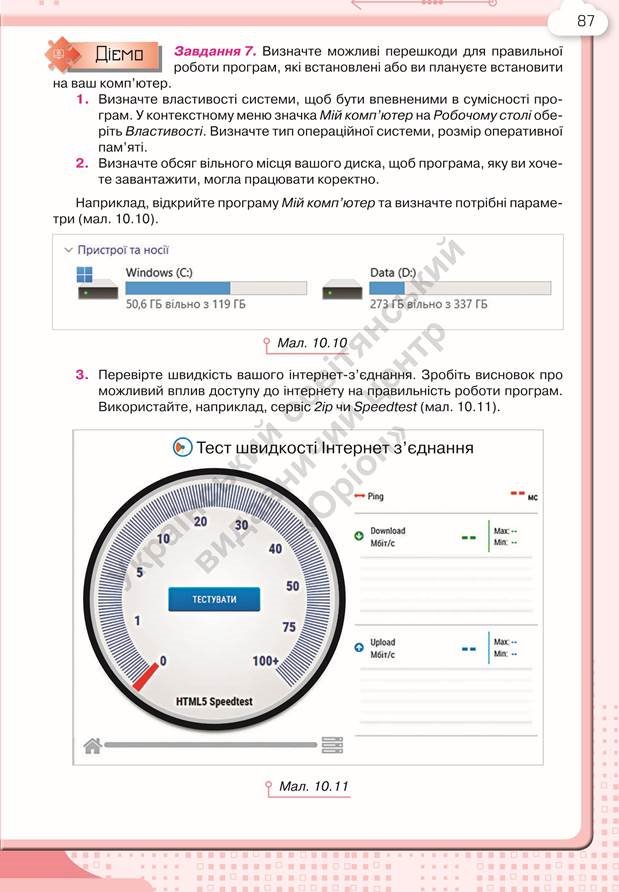

![]() Що робити, коли встановленЈ програми

Що робити, коли встановленЈ програми

Крок 5 працюють нестабпльно?

У p060Ti встановлених програм можуть ![]() буватися 3601. Це пояснюеться причинами.

буватися 3601. Це пояснюеться причинами.

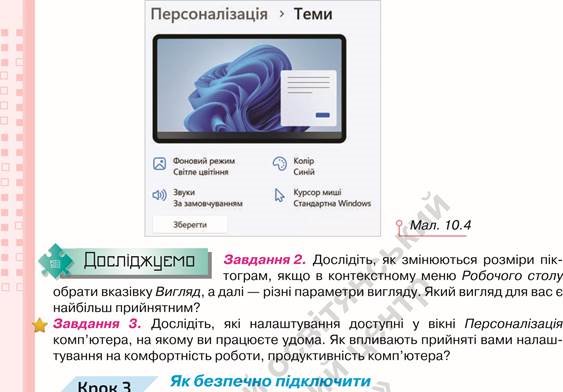

КонфлЈкт програм. програми можуть одна з одною, особливо якщо вони використовують ресурси або Важливо чи BCi програми до ocTaHHix в нових випусках можуть виправлятися вже Для цього важливо оновлень (мал. 10.9).

|

|

О оновлення LibreOffice для подробиць значок. |

|

|

Мал. 10.9

Проблеми з системою. програми можуть бути з конкретною системи, або можуть виникнути проблеми через в переглянути програми та визначити ii cyMicHicTb i3 системою, яка встановлена на

Bipycu та програми. Програми можуть працювати через програмне забезпечення або вторгнення в систему. Для системи використовують програми, про ми у наступних класах.

Драйвери апаратного забезпечення. або неправильно драйвери апаратного забезпечення можуть впливати на системи та роботу програм. У цьому pa3i варто перечи BCi драйвери пристро;в працюють правильно. Для цього в контекстному меню Пуск обирають Диспетчер пристро?в.

|

СПЕПРВЦЮЕМО |

Завдання 6. Порадьтеся щодо усунення проблем у p060Ti програм. Використайте та за потреби в iHTepHeTi.

своТм неполадки вам уже доводилось усувати або вони трапились удома, та Тх виправляв хтось i3 старших?

про публікацію авторської розробки

Додати розробку