Проєкт на тему:«Інформаційна безпека, реальні та потенційні загрози у кіберпросторі».

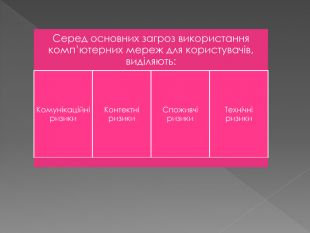

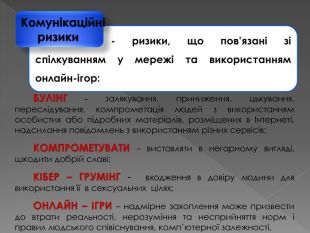

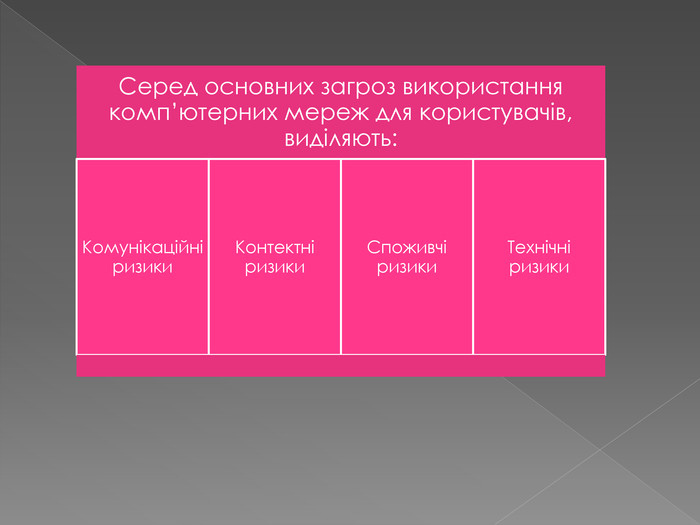

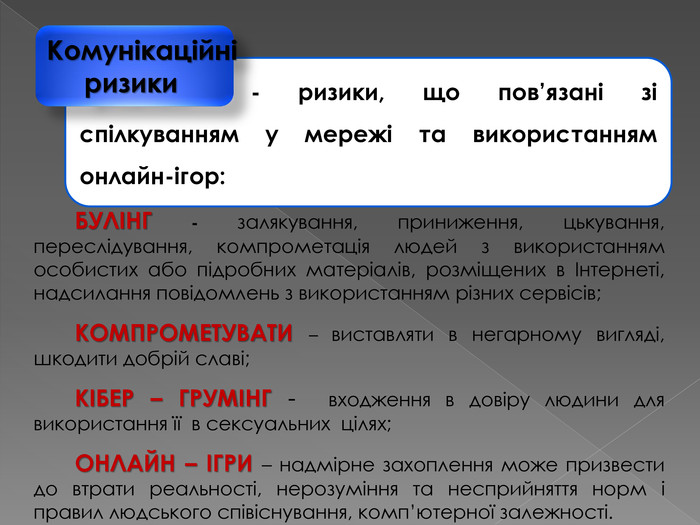

- ризики, що пов’язані зі спілкуванням у мережі та використанням онлайн-ігор: Комунікаційні ризики БУЛІНГ - залякування, приниження, цькування, переслідування, компрометація людей з використанням особистих або підробних матеріалів, розміщених в Інтернеті, надсилання повідомлень з використанням різних сервісів;КОМПРОМЕТУВАТИ – виставляти в негарному вигляді, шкодити добрій славі;КІБЕР – ГРУМІНГ - входження в довіру людини для використання її в сексуальних цілях; ОНЛАЙН – ІГРИ – надмірне захоплення може призвести до втрати реальності, нерозуміння та несприйняття норм і правил людського співіснування, комп’ютерної залежності.

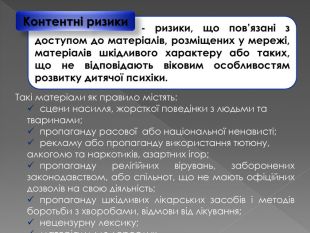

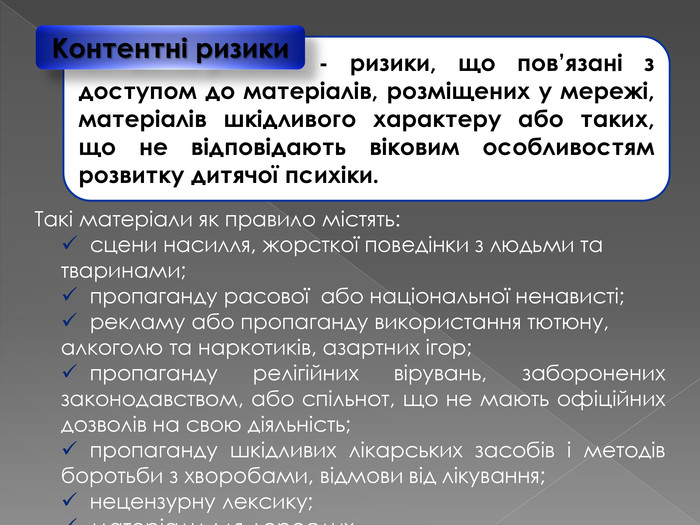

- ризики, що пов’язані з доступом до матеріалів, розміщених у мережі, матеріалів шкідливого характеру або таких, що не відповідають віковим особливостям розвитку дитячої психіки. Контентні ризики. Такі матеріали як правило містять:сцени насилля, жорсткої поведінки з людьми та тваринами;пропаганду расової або національної ненависті;рекламу або пропаганду використання тютюну, алкоголю та наркотиків, азартних ігор;пропаганду релігійних вірувань, заборонених законодавством, або спільнот, що не мають офіційних дозволів на свою діяльність;пропаганду шкідливих лікарських засобів і методів боротьби з хворобами, відмови від лікування;нецензурну лексику;матеріали для дорослих.

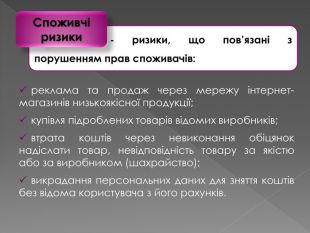

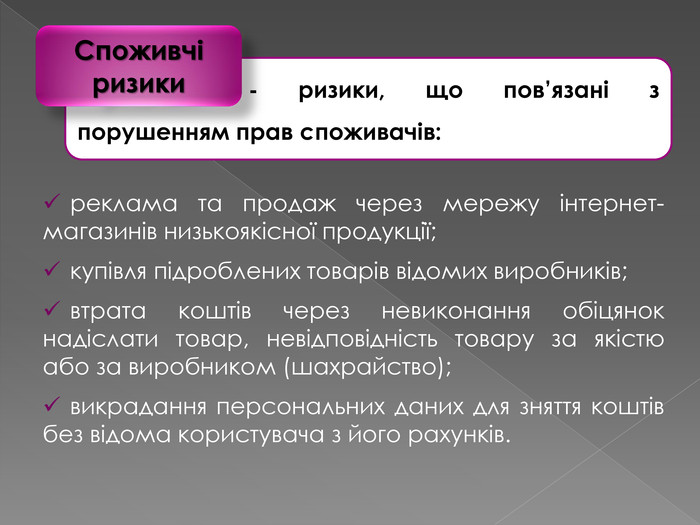

- ризики, що пов’язані з порушенням прав споживачів: Споживчі ризики реклама та продаж через мережу інтернет-магазинів низькоякісної продукції;купівля підроблених товарів відомих виробників;втрата коштів через невиконання обіцянок надіслати товар, невідповідність товару за якістю або за виробником (шахрайство);викрадання персональних даних для зняття коштів без відома користувача з його рахунків.

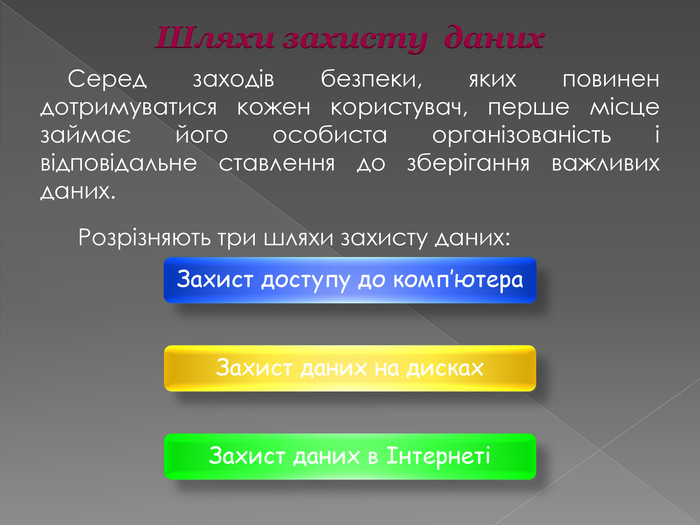

Шляхи захисту даних. Розрізняють три шляхи захисту даних: Захист доступу до комп’ютера. Захист даних в ІнтернетіЗахист даних на дисках. Серед заходів безпеки, яких повинен дотримуватися кожен користувач, перше місце займає його особиста організованість і відповідальне ставлення до зберігання важливих даних.

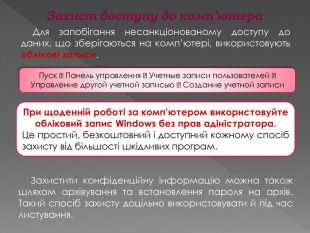

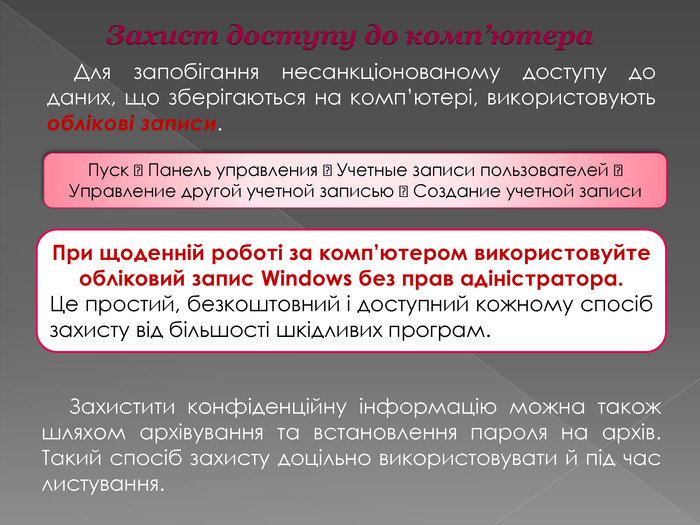

Захист доступу до комп’ютера. Для запобігання несанкціонованому доступу до даних, що зберігаються на комп’ютері, використовують облікові записи. Захистити конфіденційну інформацію можна також шляхом архівування та встановлення пароля на архів. Такий спосіб захисту доцільно використовувати й під час листування. При щоденній роботі за комп’ютером використовуйте обліковий запис Windows без прав адіністратора. Це простий, безкоштовний і доступний кожному спосіб захисту від більшості шкідливих програм. Пуск Панель управления Учетные записи пользователей Управление другой учетной записью Создание учетной записи

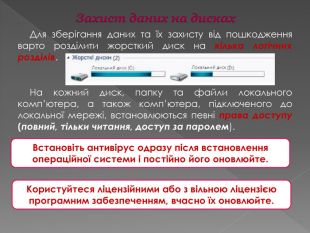

На кожний диск, папку та файли локального комп’ютера, а також комп’ютера, підключеного до локальної мережі, встановлюються певні права доступу (повний, тільки читання, доступ за паролем). Захист даних на дисках. Для зберігання даних та їх захисту від пошкодження варто розділити жорсткий диск на кілька логічних розділів. Встановіть антивірус одразу після встановлення операційної системи і постійно його оновлюйте. Користуйтеся ліцензійними або з вільною ліцензією програмним забезпеченням, вчасно їх оновлюйте.

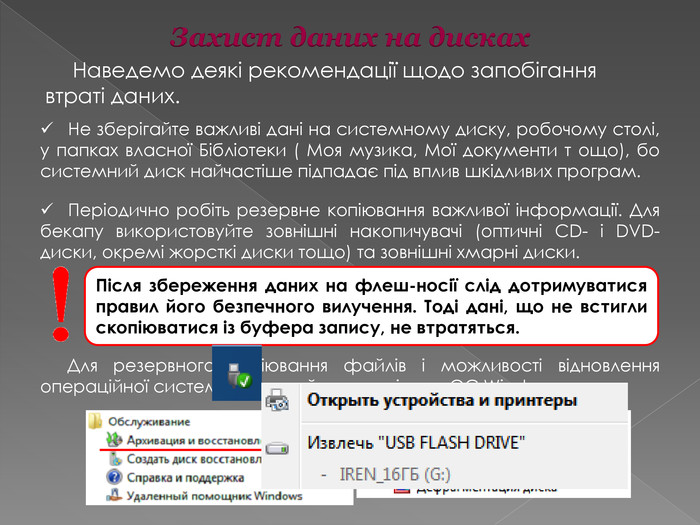

Захист даних на дисках. Не зберігайте важливі дані на системному диску, робочому столі, у папках власної Бібліотеки ( Моя музика, Мої документи т ощо), бо системний диск найчастіше підпадає під вплив шкідливих програм. Наведемо деякі рекомендації щодо запобігання втраті даних. Для резервного копіювання файлів і можливості відновлення операційної системи користуйтесь утилітами ОС Windows. Після збереження даних на флеш-носії слід дотримуватися правил його безпечного вилучення. Тоді дані, що не встигли скопіюватися із буфера запису, не втратяться. Періодично робіть резервне копіювання важливої інформації. Для бекапу використовуйте зовнішні накопичувачі (оптичні CD- і DVD-диски, окремі жорсткі диски тощо) та зовнішні хмарні диски.

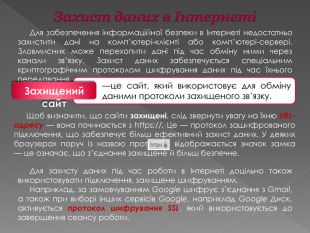

Захист даних в ІнтернетіДля захисту даних під час роботи в Інтернеті доцільно також використовувати підключення, захищене шифруванням. Наприклад, за замовчуванням Google шифрує з’єднання з Gmail, а також при виборі інших сервісів Google, наприклад Google Диск, активується протокол шифрування SSL, який використовується до завершення сеансу роботи. Щоб визначити, що сайти захищені, слід звернути увагу на їхню URL-адресу — вона починається з https://. Це — протокол зашифрованого підключення, що забезпечує більш ефективний захист даних. У деяких браузерах поруч із назвою протоколу відображається значок замка — це означає, що з’єднання захищене й більш безпечне. Для забезпечення інформаційної безпеки в Інтернеті недостатньо захистити дані на комп’ютері-клієнті або комп’ютері-сервері. Зловмисник може перехопити дані під час обміну ними через канали зв’язку. Захист даних забезпечується спеціальним криптографічним протоколом шифрування даних під час їхнього передавання.—це сайт, який використовує для обміну даними протоколи захищеного зв’язку. Захищений сайт

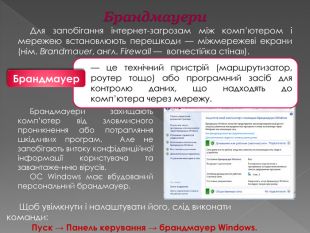

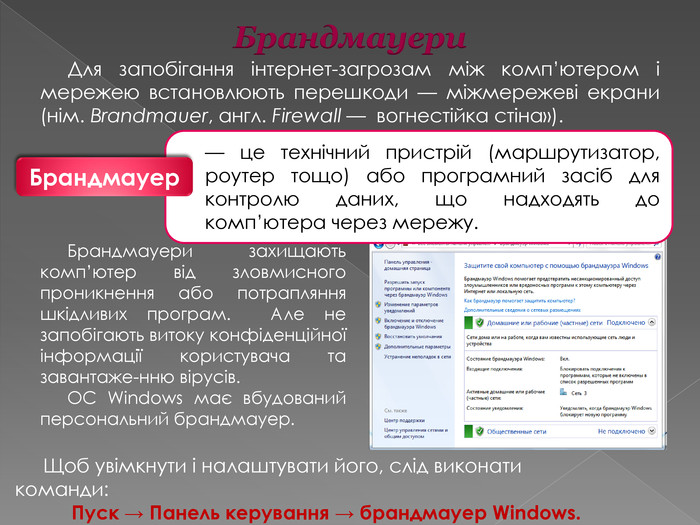

Брандмауери. Для запобігання інтернет-загрозам між комп’ютером і мережею встановлюють перешкоди — міжмережеві екрани (нім. Brandmauer, англ. Firewall — вогнестійка стіна»). Брандмауери захищають комп’ютер від зловмисного проникнення або потрапляння шкідливих програм. Але не запобігають витоку конфіденційної інформації користувача та завантаже-нню вірусів. ОС Windows має вбудований персональний брандмауер. — це технічний пристрій (маршрутизатор, роутер тощо) або програмний засіб для контролю даних, що надходять до комп’ютера через мережу. Брандмауер. Щоб увімкнути і налаштувати його, слід виконати команди: Пуск → Панель керування → брандмауер Windows.r

Засоби браузера, призначені для гарантування безпеки. Браузери Mozilla Firefox, Safari, Opera, Google Chrome мають багато вбудованих засобів захисту. Одним із найпопулярніших браузерів для комп’ютерів, телефонів і планшетів є Google Chrome, який:попереджає про відкриття сайта із загрозою фішингу або шкідливих програм;ізольовано відкриває веб-сторінки, що в разі загрози приводить до закриття лише однієї шкідливої веб-сторінки;дозволяє вимкнути збереження конфіденційних даних;надає можливість налаштувати показ спливних вікон.ppt_xxshearppt_xppt_xxshearppt_xppt_xxshearppt_xppt_xxshearppt_xppt_xxshearppt_x

про публікацію авторської розробки

Додати розробку