Інформатика.8 клас. НУШ. Комплексна підсумкова робота ГР1, ГР2, ГР3, ГР4 за І семестр.

Процес заміни однієї послідовності сигналів, якою подано повідомлення, іншою послідовністю сигналів називають

Який метод найбільш захищений для передачі конфіденційних даних?

Які загрози можуть виникнути для даних?

Що таке резервне копіювання даних?

Який фактор найбільше впливає на розмір текстового файлу?

Двійковий код повідомлення складає 167 772 160 бітів. Подайте довжину двійкового коду цього повідомлення цілим числом у найбільших можливих одиницях вимірювання довжини двійкового коду

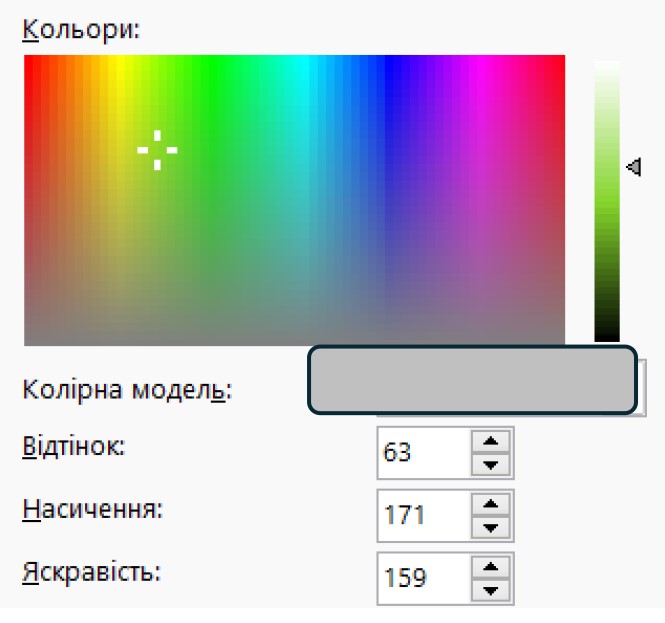

За указаними на наведеному зображенні базовими компонентами визначте, яка колірна модель використана для кодування вибраного кольору

Яка помилка призводить до неправильних результатів у комп'ютерному проєкті створеного з допомогою мови програмування?

Яка помилка призводить до переривання комп'ютерного проєкту створеного з допомогою мови програмування?

Модуль, для створення графічного інтерфейсу, програми називається...

Графічні об'єкти, розташовані на вікні програми для показу або введення даних, виконання дій або полегшення роботи: текстові поля, списки, перемикачі, кнопки, прапорці тощо називається ...

Button це …

Яке призначення властивості кнопки background?

Яке призначення властивості кнопки height?

Яке призначення події <Double-Button-1> ?

Для створення Кнопки та пов'язування її зі змінною використовують команду

У мові Python обробник події для вікна створюють як окрему підпрограму та пов'язують її з вікном, використовуючи метод

Підпрограма, результатом виконання якої є створення компонента (вікна, кнопки та ін.) або змінення значень властивостей існуючого, виведення певного тексту, створення зображення тощо

Підпрограма, результатом виконання якої є одне або кілька значень: числа, рядки тексту та ін.

Вкажіть на команду зміни кольору фону вікна.

Вкажіть на команду зміни заголовку вікна.

Вкажіть на команду зміни розмірів вікна

Щоб розмістити Поле у вікні, потрібно створити новий об'єкт типу

Яких значень може набувати логічний вираз?

Серед наведених висловлювань вибери істинні

Які команди завжди використовуються в алгоритмах з розгалуженням?

ГР4. Що є найкращою практикою для захисту даних?

ГР4. Яка дія підпадає під порушення авторських прав?

ГР4. За допомогою CCleaner можна швидко й безпечно видаляти:

ГР4. Що таке фішинг?

Створюйте онлайн-тести

для контролю знань і залучення учнів

до активної роботи у класі та вдома