“Я. Безпека. Кіберпростір. Кібергігієна під час війни”

Про матеріал

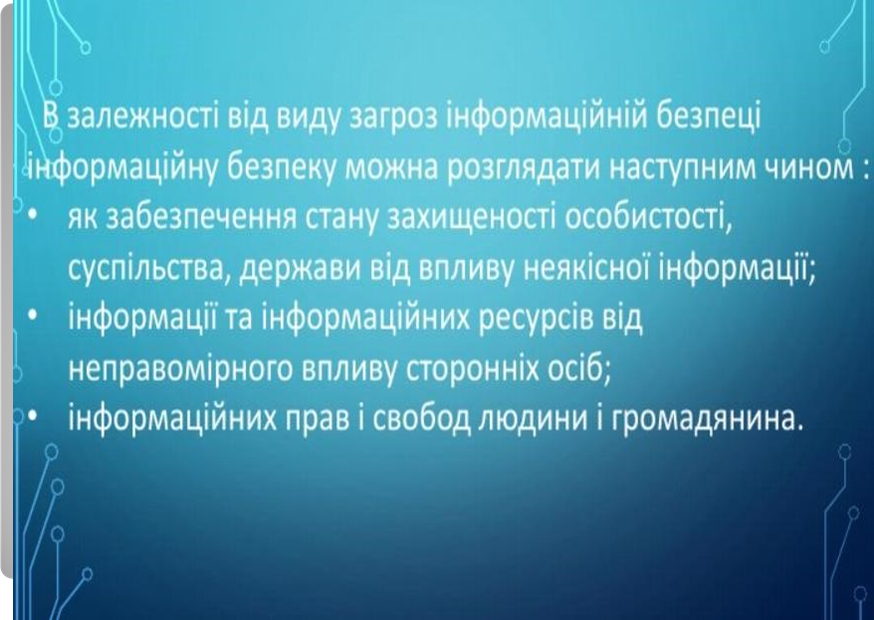

Стратегія кібербезпеки України визначає пріоритети, цілі та завдання забезпечення кібербезпеки України з метою створення умов для безпечного функціонування кіберпростору, його використання в інтересах особи, суспільства і держави. Російська Федерація активно реалізує концепцію інформаційного протиборства, базовану на симбіозі бойових дій у кіберпросторі та інформаційних операцій, механізми якої активно застосовуються в процесі гібридної війни проти України. Держава-агресор невпинно нарощує арсенал кіберзброї наступального, розвідувального та підривного призначення, застосування якої може викликати невиправні, незворотні руйнівні наслідки. Зазначені чинники вимагають постійного нарощування можливостей забезпечення кібербезпеки органами сектору безпеки і оборони.

Отже, пріоритетами забезпечення кібербезпеки України є захист прав, свобод і законних інтересів громадян України у кіберпросторі.

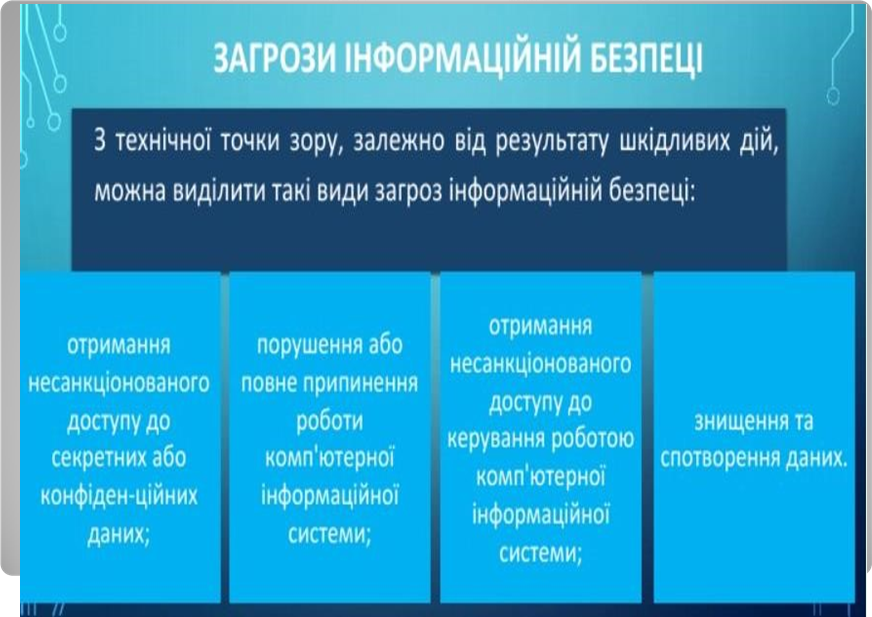

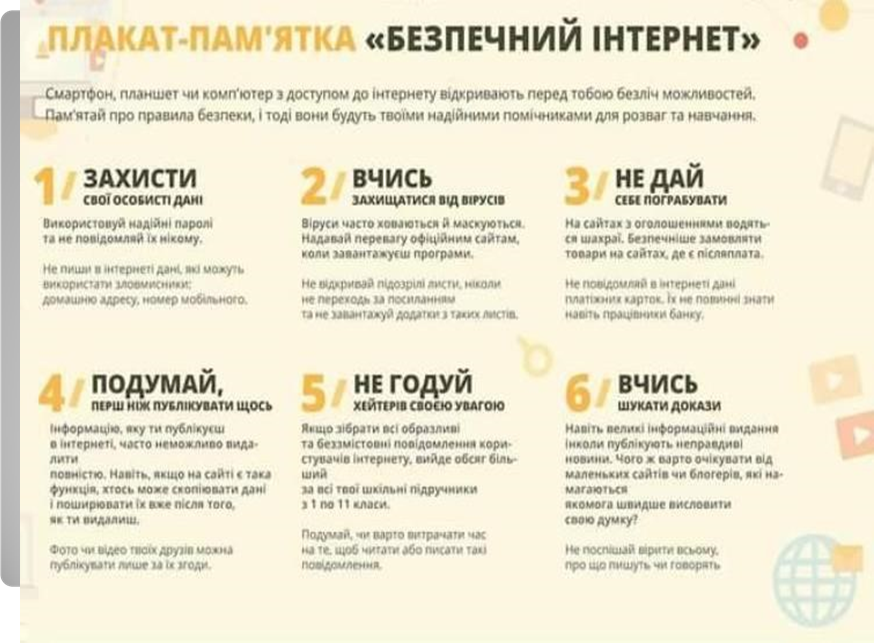

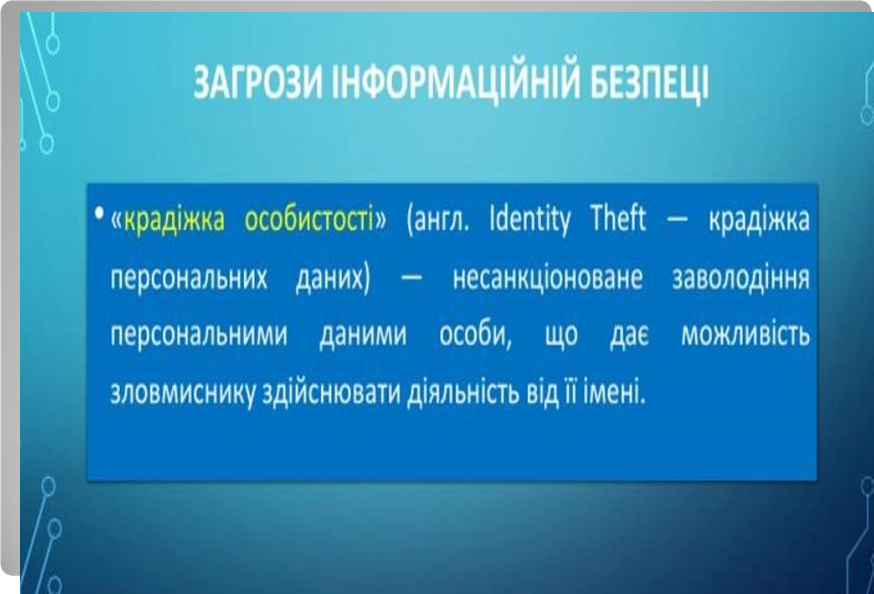

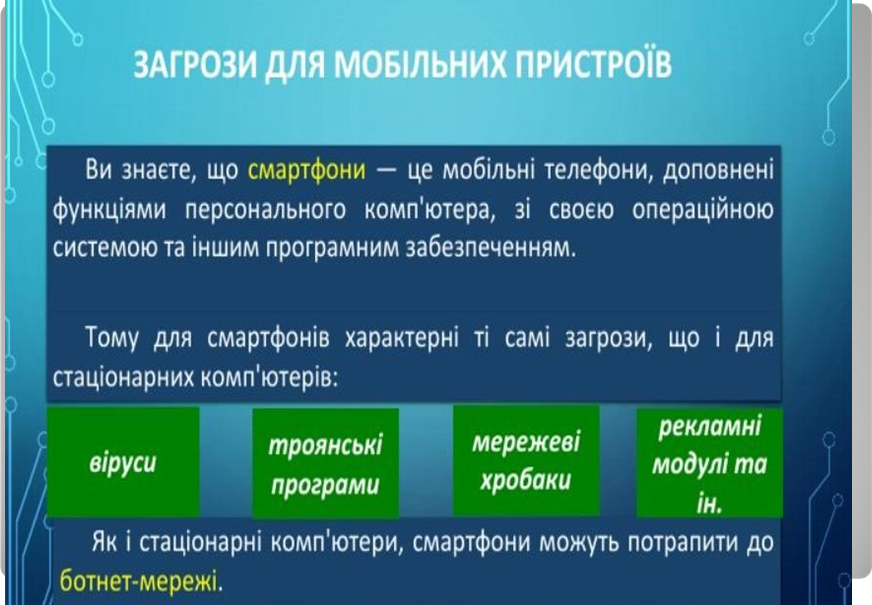

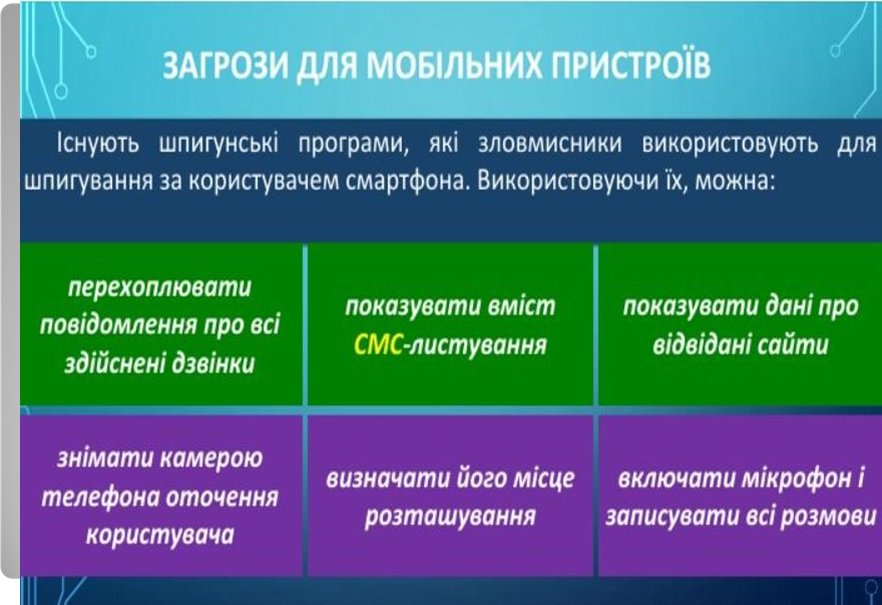

Користувачі мережі Інтернет регулярно стають жертвами хакерів, в результаті чого втрачають свої кошти та стикаються із викраденням персональних даних. У багатьох випадках хакери використовують необачність чи недотримання користувачами елементарних правил особистої безпеки в Інтернеті. Як наслідок, навіть захисне програмне забезпечення не здатне вберегти користувача, якщо він своїми діями привертає увагу кіберзлочинців. Користувачі навіть не усвідомлюють масштабу кіберзазгроз, на які вони себе наражають. У свою чергу, халатна поведінка користувачів мережі Інтернет, фактично, розв’язує руки хакерам, оскільки для досягнення своїх цілей їм достатньо виконати елементарні дії, не вдаючись до розробки складних технологій чи механізмів зламу пристроїв чи облікових записів користувачів. За статистикою, 19 з 20 кібератак стають можливими саме через людський фактор. У пошуках легкої наживи хакерами стають навіть підлітки.

Ефективне подолання наслідків кібератаки неможливе без її виявлення. Зважаючи на те, що користувачі Інтернету переважно стають жертвами найбільш поширених видів кіберзагроз, розпізнати кібератаку для них не складе особливих труднощів. Чим швидше користувач зможе виявити підозрілі дії хакерів, тим меншої шкоди він зазнає.

При виявленні хоча б однієї із цих ознак користувачу слід одразу вжити заходів для подолання наслідків кібератаки, зокрема, заблокувати свої банківські картки та повідомити друзів та колег про злам своїх облікових записів. Також необхідно провести сканування пристроїв за допомогою перевірених програм, а у випадку невпевненості у результатах перевірки або недостатній компетенції, користувачу слід звернутись до відповідних фахівців для перевірки своїх пристроїв на наявність шкідливого програмного забезпечення. Для уникнення подібних ситуацій у майбутньому та захисту інших користувачів мережі Інтернет від схожих кіберзагроз, користувач, який стикнувся із кібератакою, повинен повідомити про неї у поліцію або інші органи, які наділені повноваженнями щодо протидії кіберзлочинності.

Матеріал поданий у презентації можна використовувати на методичних засіданнях, педагогічних читаннях, на уроках. Перегляд файлу

ВИКОРИСТАНІ ДЖЕРЕЛА

ü ![]() Доценко С.О. Онлайн-безпека учасників освітнього процесу в умовах дистанційного і змішаного навчання:

Доценко С.О. Онлайн-безпека учасників освітнього процесу в умовах дистанційного і змішаного навчання:

Навч.-метод. посіб. / С.О. Доценко, В.В.

Ворожбіт-Горбатюк, Т.М. Собченко. – Харків: Ранок, 2021.

ü https://academyranok.com.ua/course/elektronniczyfrovi-osvitni-resursy/

ü https://naurok.com.ua/kiberbezpeka-v-internetiprezentaciya-293880.html

ü https://naurok.com.ua/prezentaciya-ya-za-bezpechniyinternet-295387.html

extension://efaidnbmnnnibpcajpcglclefindmkaj/https://w ww.datagroup.ua/storage/editor/files/cybersecurity-

pdf

Оцінка розробки

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку