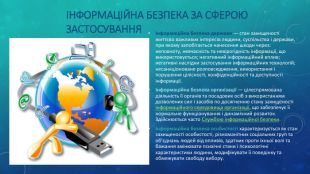

Проблеми безпеки в інтернеті

Про матеріал

Презентація створена для більш наочного відображення теми: " Проблеми безпеки в інтернеті". Підходить для 5-11 класів. Перегляд файлу

Зміст слайдів

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку