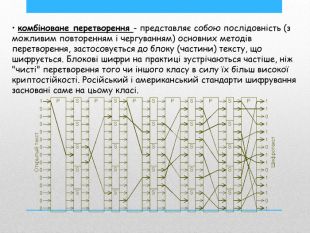

Тема: Криптографічні методи захисту інформації. Контроль цілісності програмних і інформаційних ресурсів.

Про матеріал

Мета:

навчальна: дати уявлення про криптографічні методи захисту інформації та про контроль цілісності інформаційних ресурсів;

розвивальна: розвивати логічне мислення, пам’ять; формувати вміння узагальнювати;

виховна: виховувати інформаційну культуру, формування бережливого ставлення до обладнання комп’ютерного кабінету, виховання уміння працювати в групі; формування позитивного ставлення до навчання.

Перегляд файлу

Зміст слайдів

Середня оцінка розробки

Оцінки та відгуки

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку