Кібербезпека

“На основі Всеукраїнського онлайн-уроку з кібербезпеки”

https://www.youtube.com/watch?v=eVYrBbDpTz0

Що є основною метою кібербезпеки?

Який головний принцип безпеки не можна порушувати?

Який тип загрози є соціальною інженерією?

Яка дія допомагає уникнути фішингових пасток?

Що потрібно для створення сильного пароля?

Що робить двофакторна автентифікація?

Яка ознака може свідчити, що акаунт зламано?

Що варто зробити після підозри на злам акаунта?

Що таке антивірус?

Чому не варто відкривати вкладення від невідомих відправників?

Що таке резервне копіювання (backup)?

Навіщо потрібен VPN?

Що є прикладом цифрового сліду?

Як уникнути надмірного розкриття особистих даних онлайн?

Який контент не варто публікувати в соцмережах?

Що таке кібербулінг?

Як реагувати на кібербулінг?

Хто відповідає за безпеку власних даних у мережі?

Який головний висновок кібербезпеки?

Які ознаки можуть свідчити про те, що новина є фейковою?

Які верстви населення є найбільш вразливі до інформаційної війни?

2. Що таке фішинг?

3. Який пароль є надійним?

а) 123456

б) qwerty

в) K8p!L2xZ

5. Кібербулінг — це:

4. Якщо прийшло повідомлення «Терміново введіть пароль», потрібно:

8. Вірус може:

9. Якщо акаунт зламали, потрібно:

10. Надійний пароль повинен містити:

а) тільки цифри

б) ім’я користувача

в) літери різного регістру, цифри та символи

До яких негативних соціальних наслідків інформатизації належить поширення фейкових новин?

Яка дія є найбільш ефективною для захисту облікових записів, окрім використання складного пароля?

Чи може ШІ генерувати тексти, зображення та відео, які виглядають правдоподібно, але насправді є фейковими?

Для чого потрібно створювати в налаштуваннях Wi-Fi роутера гостьову мережу?

Який протокол в налаштуваннях Wi-Fi роутеру забезпечує найбільшу безпеку?

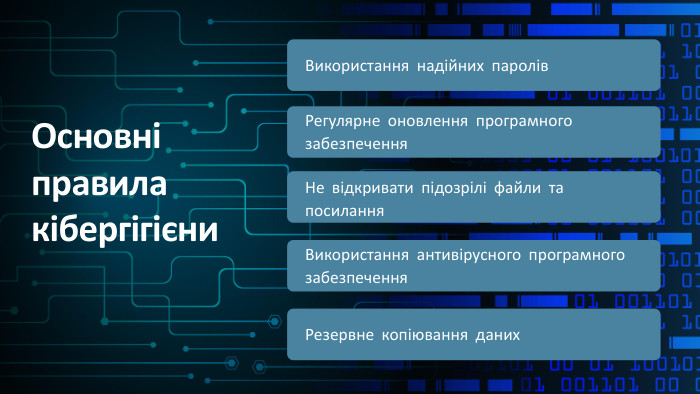

Які засоби забезпечують захист Wi-Fi роутера?

Для чого використовують окремий DNS-сервер в налаштуваннях?

Які розширення браузера допомагають підвищити рівень безпеки?

Як забезпечити операційну систему на смартфоні від вразливостей?

Які налашування підвищують безпеку смартфона?

Які є налаштування двохфакторної аутентифікації?

Створюйте онлайн-тести

для контролю знань і залучення учнів

до активної роботи у класі та вдома