Урок "Шкідливе програмне забезпечення"

Даний урок є підсумковим. Його мета: узагальнити та систематизувати знання з даної теми, розвивати навички розв'язування вправ з даної теми, розвивати вміння використовувати отримані знання в різних ситуаціях під час роботи за комп'ютером

Мета:

• узагальнити та систематизувати знання з даної теми

•

розвивати навички

розв'язування вправ з даної теми

розвивати навички

розв'язування вправ з даної теми

• розвивати вміння використовувати отримані знання в різних ситуаціях під час роботи за комп'ютером

Домашнє завдання

• усно: вивчити теорію

• письмово: розв'язати задачу

Відомо, що користувач створив файл розміром 4 Мб та надав йому

властивість “файл для читання”. Після кожного запуску цього файлу, його розмір

збільшувався на 8%. Визначити розмір файлу після двох його запусків. Чому змінився розмір файлу, якщо відомо, що початкові властивості файлу не

змінювались?

Відомо, що користувач створив файл розміром 4 Мб та надав йому

властивість “файл для читання”. Після кожного запуску цього файлу, його розмір

збільшувався на 8%. Визначити розмір файлу після двох його запусків. Чому змінився розмір файлу, якщо відомо, що початкові властивості файлу не

змінювались?

Повторення

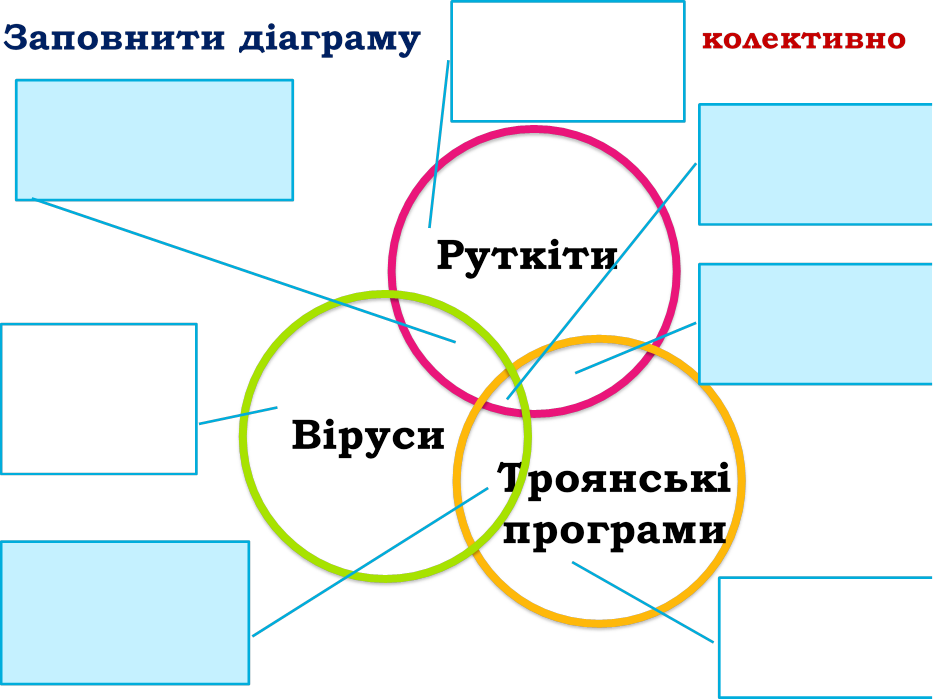

• Класифікація шкідливого ПЗ за принципом функціонування

• Як проявляються дії шкідливого ПЗ на комп'ютері?

• Класифікація шкідливого ПЗ за рівнем небезпечності (коротко охарактеризувати)

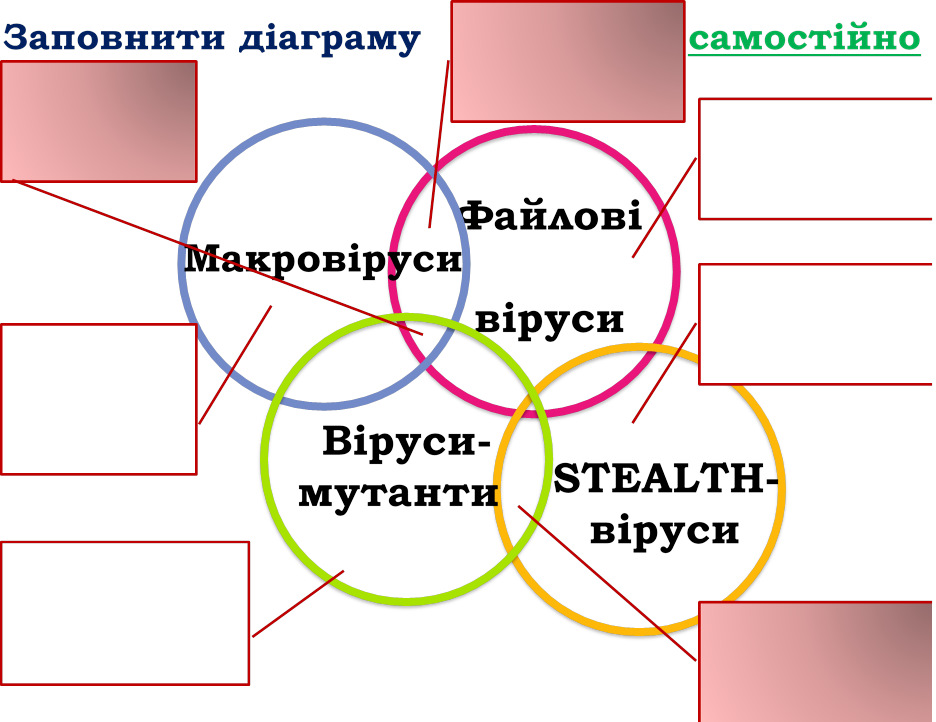

• Класифікація комп'ютерних вірусів

• Для чого використовується стиснення даних?

• Види стиснення даних

• Методи стиснення даних

|

• Користувач завантажив SFXархів. Після його розпакування, в операційній системі змінились налаштування (без відома користувача), а частина даних була пошкоджена або знищена. Що стало причиною таких наслідків?

• У користувача зникли гроші з електронного гаманця. Назвіть можливі причини

|

• Після встановлення неліцензійної гри, користувач помітив, що без його дозволу на комп’ютер були встановлені рекламні розширення для браузеру та браузер Аміго. Назвіть можливі причини таких наслідків

З'єднати лініями назви помічників вірусів із їхньою метою

оновлення

встановленого

вірусу

встановленого

вірусу

зміна мережних підключень

через вразливості в

ПЗ

завантажити тіло вірусу

ПЗ

завантажити тіло вірусу

модифікація

модифікація

встановлених вірусів

Повторення

Мій друг надіслав мені домашнє завдання у вигляді архіву через електронну пошту. Побачивши, що архів має розширення .exe, я зрозумів, що це _____-архів, а значить він може містити __________ коди, зокрема, помічника вірусів -___________ або _____________, бо електронна пошта – їх “улюблене” місце поширення.

Результат сканування архіву за допомогою ______________ показав, що він не є зараженим. Але пам’ятаючі, про те, що існують ________-віруси, а шкідливе ПЗ може маскуватись за допомогою ____________, які є майже “невловимими” для _____________, через їхню швидку ___________________, я вирішив проаналізувати розмір архіву.

Мій друг написав мені, що до архівації файл важив 2 Мб, а

стискав він його звичним методом для стиснення зображень – методом _____. Тобто

файл мав зменшитись на 40%. Для знаходження розміру архіву я розв'язав

наступну задачу:

Розмір отриманого мною архіву виявився таким же. Заспокоївшись, я нарешті розпакував архів і отримав наступне зображення:

Мені здається, що зображення є спотвореним, що є наслідком дії вірусу. Чи можливі інші варіанти?

Робота в групах (заповнити пропуски)

Нещодавно, працюючи з документом MS Word, я помітив, що в надрукованих реченнях символи міняються місцями або взагалі з’являються нові символи. Дані факти можуть свідчити про зараженння документу _____________. Знаючи, що антивірус не є гарантією ____________, я вирішив перевірити аналітично.

Робота в групах (заповнити пропуски) Я взяв файл з даними:

РНЕАКПЛРНЕДЖАКПОДЖУРНЕГАКП, що містить __________ символи. Закодувавши його методом Лемпеля-Зіва, я отримав результат:___________, що містить____ символи. Отже, розмір файлу після стиснення має бути не більшим за _____ біт.

Виконавши стиснення початкового файлу за допомогою ____________ 7-Zip, я отримав архів розміром 10 біт, що виявився ___________ за очікуваний результат. Отже, файл ______________ вірусом. Чи можливі інші варіанти?

ВЗАЄМОПЕРЕВІРКА

ВЗАЄМОПЕРЕВІРКА

Нещодавно, працюючи з документом MS Word, я помітив, що в надрукованих реченнях символи міняються місцями або взагалі з’являються нові символи. Дані факти можуть свідчити про зараженння документу макровірусом. Знаючи, що антивірус не є гарантією безпеки, я вирішив перевірити аналітично.

ВЗАЄМОПЕРЕВІРКА

Я взяв файл з даними:

РНЕАКПЛРНЕДЖАКПОДЖУРНЕГАКП, що містить 26 символів. Закодувавши його методом Лемпеля-Зіва, я отримав результат:12Л132О3У1Г2, що містить 12 символів. Отже, розмір файлу після стиснення має бути не більшим за 12 біт.

Виконавши стиснення початкового файлу за допомогою архіватора 7-Zip, я отримав архів розміром 10 біт, що виявився меншим за очікуваний результат. Отже, файл не заражений вірусом. Чи можливі інші варіанти?

Робота в парах

![]() Розв'язати Виконати задачувправу

Розв'язати Виконати задачувправу

Після встановлення неліцензійного

пакету Microsoft швидкодія комп'ютера зменшилась

на 12% в порівнянні з початковою швидкодією, що становила 0,0384 терафлопс. Після аналізу роботи комп'ютера виявилось, що постійний розмір

оперативної пам'яті складає 2,4 Гб, що

становить 80% її початкового розміру.

Визначити кінцеву швидкодію комп'ютера та початковий розмір оперативної

пам'яті. Які причини зниження

швидкодії комп'ютера?

1. Шкідливе ПЗ, яке маскує інше

шкідливе ПЗ, називається…

а) дроппером б) вірусом

в) руткітом

2. «Улюблене» місце знаходження хробаків – це…

а) жорсткий диск б) електронна пошта

в) оперативна пам’ять

3. Вірус, який пошкоджує дані та виконує шпигунські дії, відноситься до групи…

а) небезпечних б) особливо небезпечних

в) безпечних

4. Шкідливе ПЗ, яке несанкціоновано встановлює інше шкідливе ПЗ,

називається…

а) руткітом б) хробаком

в) дроппером

5. Властивість вірусу, яка дозволяє йому змінювати своє тіло (не змінюючи

основної мети), називається…

а) поліморфізмом б) саморозмноженням

в) root-права

6. Під час самоаналізу антивірус виявив пошкодження антивірусних баз, що є наслідком зараження…

а) резидентним вірусом

б) ретровірусом

в) файловим вірусом

7. Під час запуску операційної системи з'являється вікно з вимогою ввести пароль для доступу в систему. Якщо користувач не вмикав такий параметр, то це свідчить про зараження… а) ретровірусом

б) Stealth-вірусом

в) Boot-вірусом

8. Під час сканування секторів пам'яті комп'ютера виводиться неправдива інформація, що є наслідком дій…

а) вірусу-мутанту б) Stealth-вірусу

в) Boot-вірусу

9. Антивірус фіксує підозрілу активність, але не може знайти її джерело. Можливою причиною є

зараження…

а) поліморфним вірусом б) макровірусом

в) файловим вірусом

10. Переглянувши на сторінці провайдера таблицю Інтернет-трафіку за минулий місяць, користувач побачив, що витрат трафіку зафіксовано більше, ніж було насправді. Якщо виключити можливість фальсифікації з боку провайдера, то причиною є дії… а) мережного вірусу

б) троянських програм

в) завантажувального вірусу

Виставлення оцінок

про публікацію авторської розробки

Додати розробку