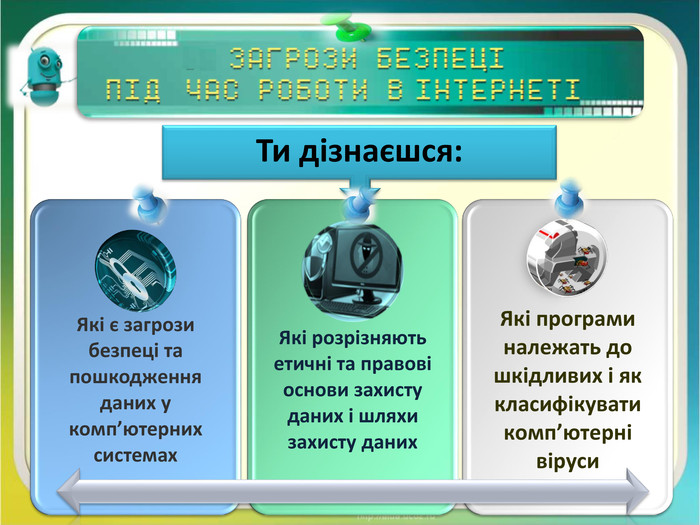

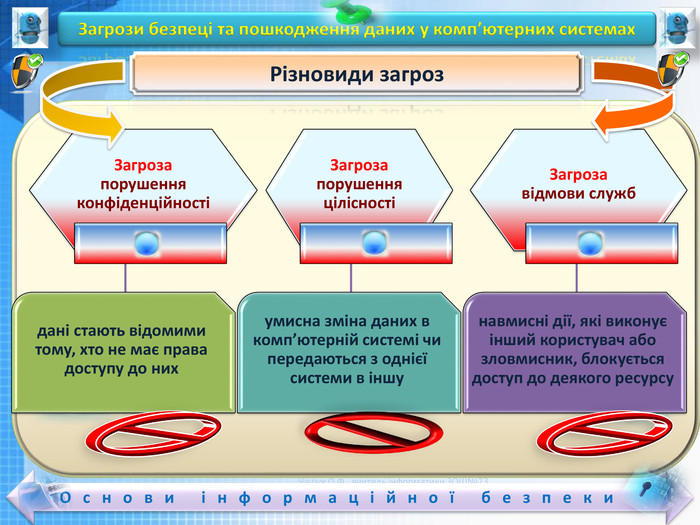

Загрози безпеці та пошкодження даних у комп’ютерних системах

Про матеріал

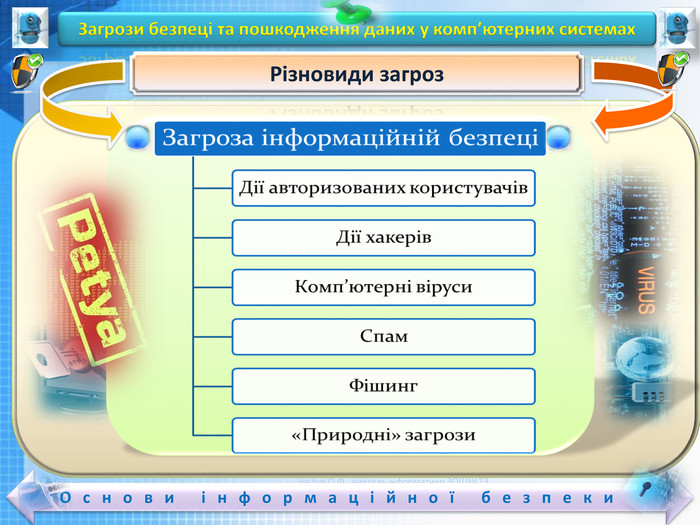

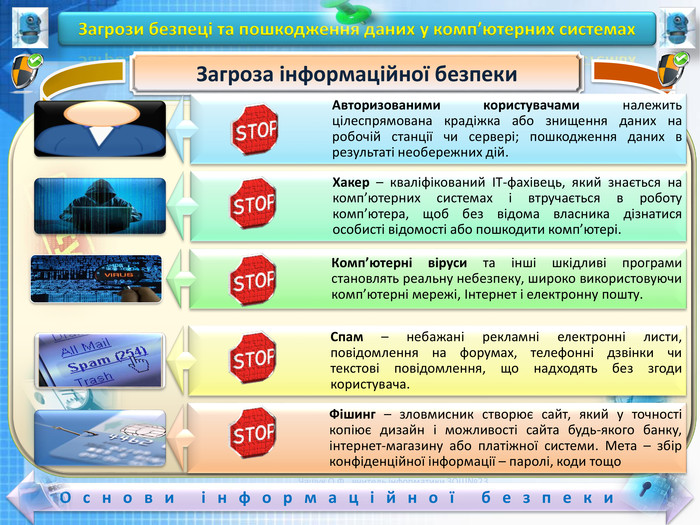

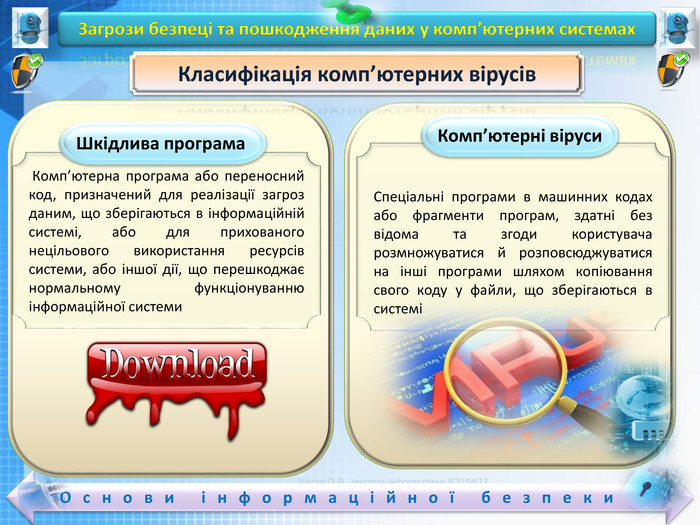

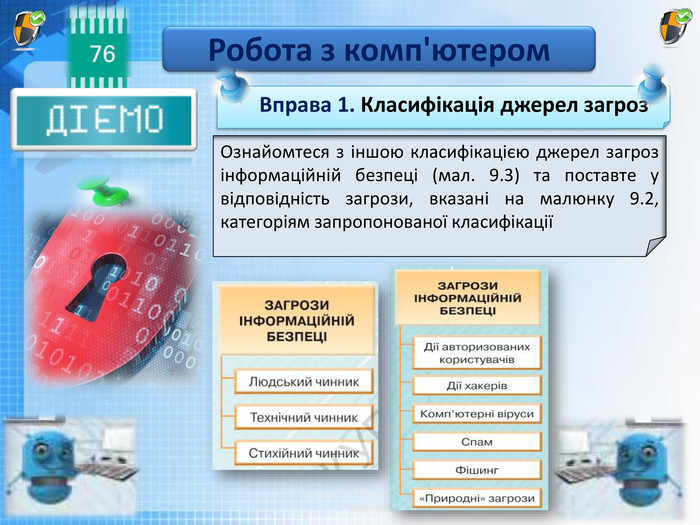

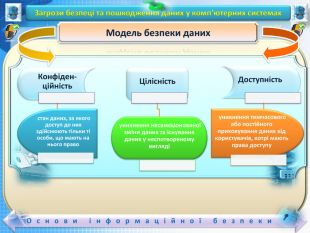

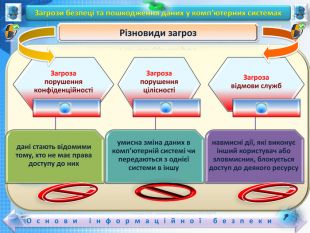

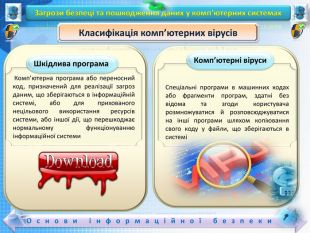

Інформаційна загроза – це потенційна можливість певним чином порушити інформаційну безпеку.

Під інформаційною безпекою розуміють захищеність даних та інфраструктури, що її підтримує, від будь-яких випадкових або зловмисницьких дій, результатом яких може стати нанесення шкоди безпосередньо даним, їхнім власникам або інфраструктурі, що підтримує інформаційну безпеку.

Перегляд файлу

Зміст слайдів

Середня оцінка розробки

Оцінки та відгуки

pptx

Оцінка розробки

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку