10 клас. Модуль Інформаційна безпека 8 урок. Ідентифікація та аутентифікація користувачів.

Урок 8. Ідентифікація та аутентифікація користувачів.

Розмежування доступу зареєстрованих користувачів до ресурсів автоматизованих систем. Реєстрація та оперативне оповіщення про події безпеки.

Цілі:

- навчальна: дати уявлення про ідентифікацію та аутентифікацію користувачів та розмежування доступу;

- розвивальна: розвивати логічне мислення, пам’ять; формувати вміння узагальнювати;

- виховна: виховувати інформаційну культуру, формування бережливого ставлення до обладнання комп’ютерного кабінету, виховання уміння працювати в групі; формування позитивного ставлення до навчання.

Тип уроку: Комбінований.

Обладнання та наочність: дошка, комп’ютери з підключенням до мережі Інтернет.

Програмне забезпечення: браузер, офісні програми.

Хід уроку

І. Організаційний етап

- привітання

- перевірка присутніх

- перевірка готовності учнів до уроку

ІІ. Актуалізація опорних знань

Фронтальне опитування

ІІІ. Мотивацій навчальної діяльності

IV. Вивчення нового матеріалу

Підручник В.О. Хорошко, В.С. Чередниченко, М.Є. Шелест. Основи інформаційної безпеки http://www.dut.edu.ua/ua/lib/1/category/729/view/1365

Аутентифікація, авторизація та ідентифікація

Ідентифікацію й аутентифікацію можна вважати основою програмно-технічних засобів безпеки, оскільки інші сервіси розраховані на обслуговування іменованих суб'єктів. Ідентифікація й аутентифікація - це перша лінія оборони, "прохідна" інформаційного простору організації.

Ідентифікація (від латинського identifico - ототожнювати): присвоєння суб'єктам і об'єктам ідентифікатора і / або порівняння ідентифікатора з переліком привласнених ідентифікаторів. Наприклад, уявлення людини на ім'я по батькові - це ідентифікація.

Аутентифікація (від грецького: αυθεντικός; реальний або справжній): підтвердження достовірності чого-небудь або кого небудь. Наприклад, пред'явлення паспорта - це підтвердження автентичності заявленого імені по батькові.

Авторизація є функцією визначення прав доступу до ресурсів і управління цим доступом.

Авторизація - це не те ж саме що ідентифікація та аутентифікація: ідентифікація - це називання особою себе системі; аутентифікація - це встановлення відповідності особи, призначеному ним самим ідентифікатором; а авторизація - надання цій особі можливостей у відповідність до покладених йому правами або перевірка наявності прав при спробі виконати будь-яку дію. Наприклад, авторизацією є ліцензії на здійснення певної діяльності.

Аутентифікація буває однобічної (звичайно клієнт доводить свою дійсність серверу) і двосторонньої (взаємної). Приклад однобічної аутентифікації - процедура входу користувача в систему.

У мережевому середовищі, коли сторони ідентифікації/аутентифікації територіально рознесені, у розглянутого сервісу є два основних аспекти:

- що служить аутентифікатором (тобто використовується для підтвердження дійсності суб'єкта);

- як організований (і захищений) обмін даними ідентифікації/аутентифікації.

Суб'єкт може підтвердити свою дійсність, пред'явивши принаймні одну з наступних сутностей:

* щось, що він знає (пароль, особистий ідентифікаційний номер, криптографічний ключ і т.п.);

- щось, чим він володіє (особисту картку або інший пристрій аналогічного призначення);

- щось, що є частиною його самого (голос, відбитки пальців і т.п., тобто свої біометричні характеристики).

Біометрія являє собою сукупність автоматизованих методів ідентифікації й/або аутентифікації людей на основі їх фізіологічних і поведінкових характеристик. До числа фізіологічних характеристик відносяться особливості відбитків пальців, сітківки й роговиці очей, геометрія руки й особи й т.п. До поведінкових характеристик відносяться динаміка підпису (ручний), стиль роботи із клавіатурою. На стику фізіології й поводження перебувають аналіз особливостей голосу й розпізнавання мови.

Сервер аутентифікації Kerberos.

Kerberos - це програмний продукт, розроблений у середині 1980-х років у Масачусетському технологічному інституті і зазнав з тих часів, принципових змін. Клієнтські компоненти Kerberos присутні в більшості сучасних операційних систем.

Система Kerberos являє собою довірену третю сторону (тобто сторону, якій довіряють усе), яка володіє секретними ключами суб'єктів, яких обслуговують, і допомагаючої їм у попарній перевірці дійсності

Розмежування доступу

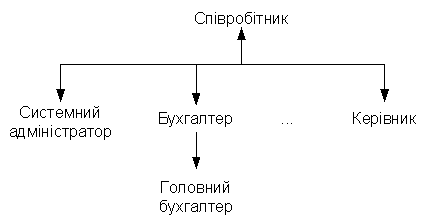

Рольове керування доступом оперує наступними основними поняттями: • користувач (людина, інтелектуальний автономний агент і т.п.);

- сеанс роботи користувача;

- роль (звичайно визначається відповідно до організаційної структури);

- об'єкт (сутність, доступ до якої розмежовується; наприклад, файл ОС або таблиця СУБД);

- операція (залежить від об'єкта; для файлів ОС - читання, запис, виконання й т.п.; для таблиць СУБД - вставка, видалення й т.п., для прикладних об'єктів операції можуть бути більш складними);

- право доступу (дозвіл виконувати певні операції над певними об'єктами).

V. Засвоєння нових знань, формування вмінь

VI. Підсумки уроку

Рефлексія

1. Під час уроку я

- дізнався…

- зрозумів…

- навчився…

2. Найбільше мені сподобалося…

3. На уроках найкраще в мене виходило…

4. Я мав (-ла) труднощі з…

5. Я хотів би ще дізнатися про…

VІI. Домашнє завдання

Конспект.

VІІI. Оцінювання роботи учнів

-

-

-

Хороший матеріал. Бажано, навести приклади для роботи учнів на уроці.

про публікацію авторської розробки

Додати розробку