Лепбук Інформаційна Безпека

|

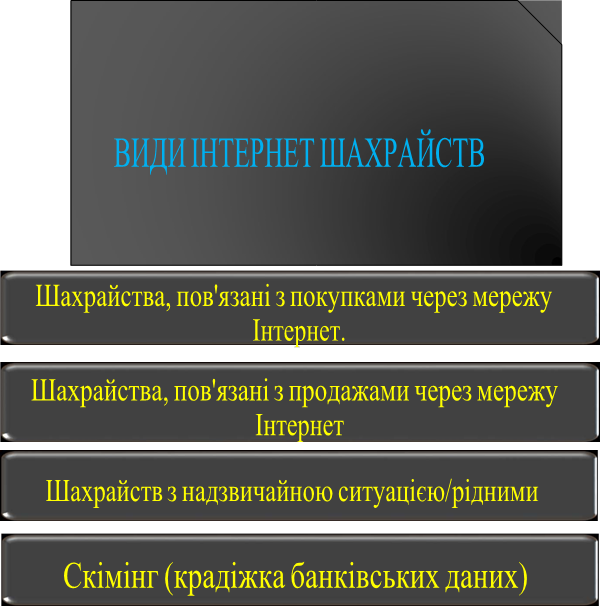

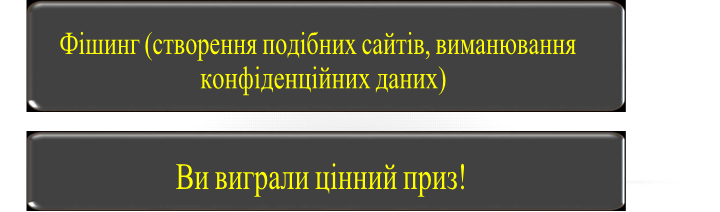

ІНТЕРНЕТ-ШАХРАЙСТВО

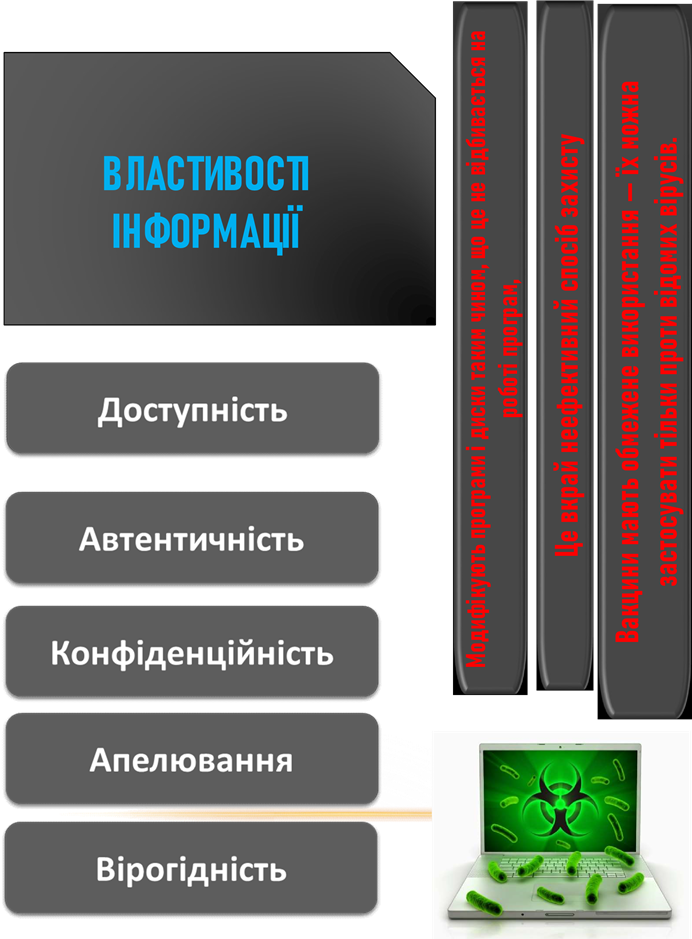

ВЛАСТИВОСТІ ІНФОРМАЦІЇ

|

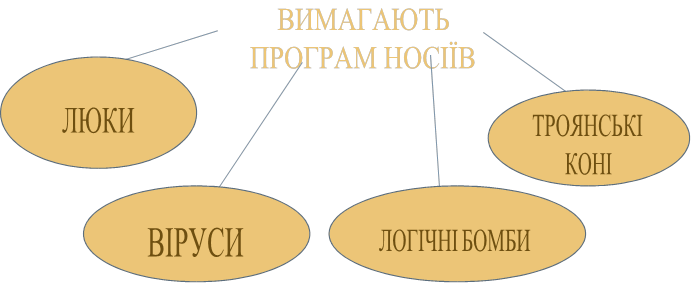

ВИМАГАЮТЬ

ВИМАГАЮТЬ  ПРОГРАМ НОСІЇВ

ПРОГРАМ НОСІЇВ |

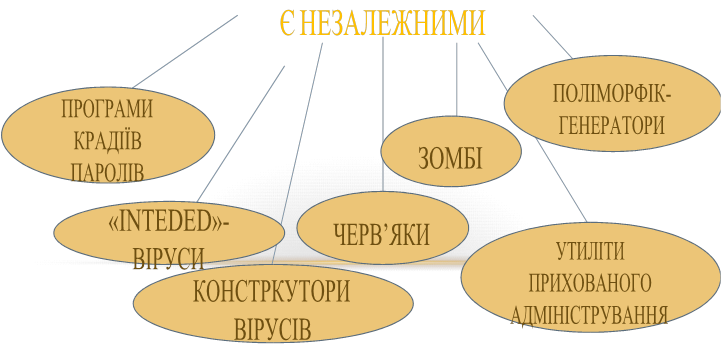

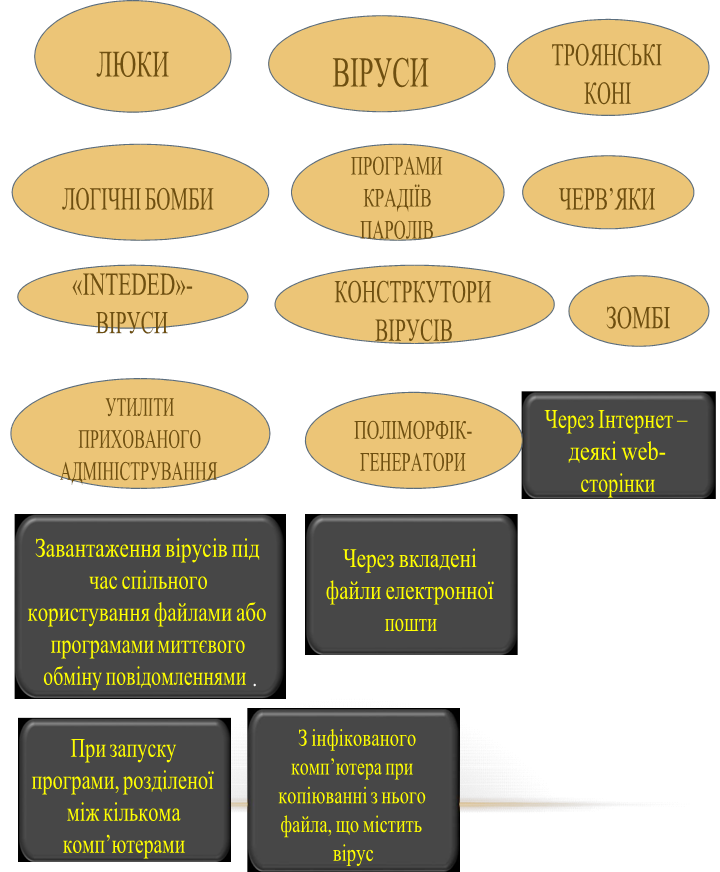

Шкідливі програми (malicious software або malware) – це програми, які призначені для того, щоб чинити шкоду і використовувати ресурси комп’ютера, вибраного в якості мішені.

Комп'ютерний вірус (англ. computer virus) — комп'ютерна програма, яка має

Комп'ютерний вірус (англ. computer virus) — комп'ютерна програма, яка має

здатність до прихованого самопоширення.

Одночасно зі створенням власних копій віруси

можуть завдавати шкоди: знищувати,

пошкоджувати, викрадати дані, знижувати або й

зовсім унеможливлювати подальшу

працездатність операційн ої системи комп'ютера.

Антивірусна програма (антивірус) —

спеціалізована програма для

знаходження комп'ютерних вірусів, а також небажаних

(шкідливих) програм загалом та відновлення заражених

(модифікованих) такими програмами файлів, а

також для профілактики — запобігання зараження

(модифікації) файлів чи операційної системи шкідливим кодом.

Інформаційна безпека (InfoSec) – це набір процедур та інструментів, які захищають усю делікатну корпоративну інформацію від неправомірного використання, несанкціонованого доступу, псування або знищення. InfoSec включає безпеку на фізичному й корпоративному рівні, керування доступом і кібербезпеку. Це рішення часто передбачає використання таких технологій, як посередники, які забезпечують захищений доступ до хмари (CASB), інструменти для виявлення обману, протидія загрозам у кінцевих точках, перевірка системи безпеки для DevOps (DevSecOps) тощо.

Три принципи інформаційної безпеки: поняттєва тріада Конфіденційність – це основний компонент InfoSec, який полягає в тому, що доступ до інформації можуть отримувати лише авторизовані користувачі. Шифрування даних, багатофакторна автентифікація та захист від втрати даних – це приклади інструментів, які підприємства можуть використовувати для забезпечення конфіденційності інформації.

Цілісність

Підприємства мають підтримувати цілісність даних протягом усього їхнього життєвого циклу. Підприємства з розвинутим компонентом InfoSec визнають важливість використання точних і надійних даних та не дозволять неавторизованим користувачам отримувати доступ до них, змінювати їх або керувати ними. Такі інструменти, як дозволи для файлів, керування ідентичностями й елементи керування доступом користувачів, забезпечують цілісність даних.

Підприємства мають підтримувати цілісність даних протягом усього їхнього життєвого циклу. Підприємства з розвинутим компонентом InfoSec визнають важливість використання точних і надійних даних та не дозволять неавторизованим користувачам отримувати доступ до них, змінювати їх або керувати ними. Такі інструменти, як дозволи для файлів, керування ідентичностями й елементи керування доступом користувачів, забезпечують цілісність даних.

Доступність

InfoSec включає безперервну підтримку фізичного обладнання й регулярне оновлення системи, щоб авторизовані користувачі мали надійний і узгоджений доступ до даних відповідно до своїх потреб.

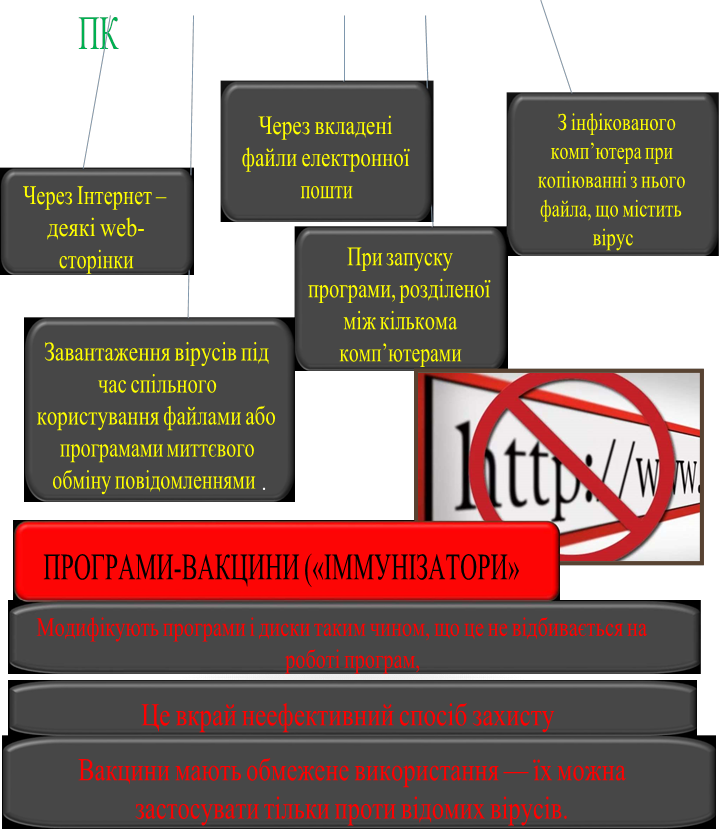

ШЛЯХИ ПРОНИКНЕННЯ ВІРУСІВ НА

ІНТЕРАКТИВНІ ВПРАВИ ТА ЗАВДАННЯ

ШЛЯХИ ПРОНИКНЕННЯ ВІРУСІВ НА

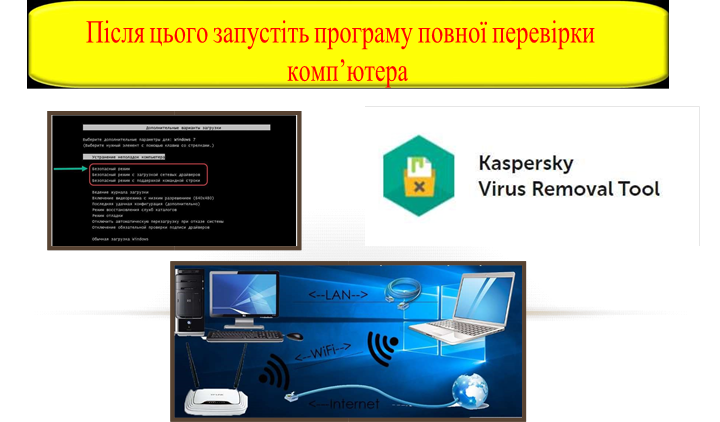

ДІЇ ПРИ ЗАРАЖЕННІ ПК ВІРУСОМ

Відключіть комп'ютер від Інтернету і локальної мережі

Відключіть комп'ютер від Інтернету і локальної мережі

Cпробуйте завантажитися в Безпечному режимі

( Safe mode) або з диска аварійного завантаження

Невідкладно встановіть одну з антивірусних програм

Невідкладно встановіть одну з антивірусних програм

Обновіть антивірусні бази програми

Обновіть антивірусні бази програми

про публікацію авторської розробки

Додати розробку