Презентація "Технічні й програмні засоби добування інформації"

Про матеріал

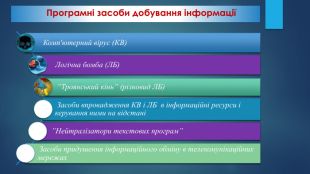

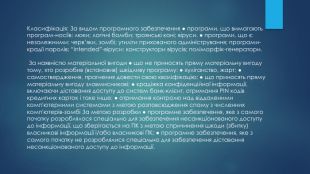

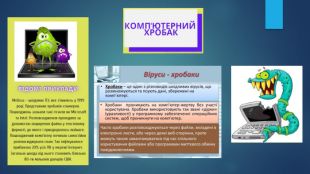

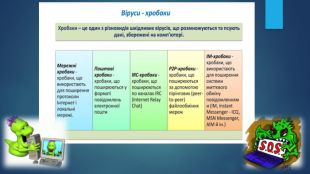

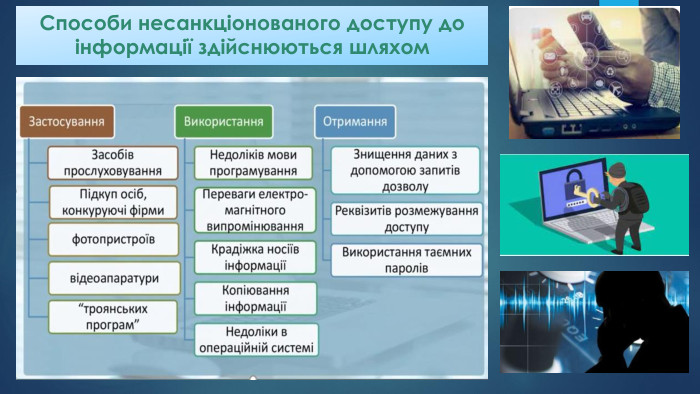

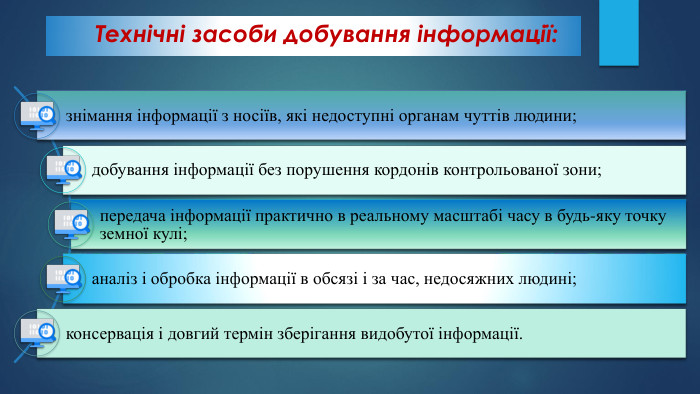

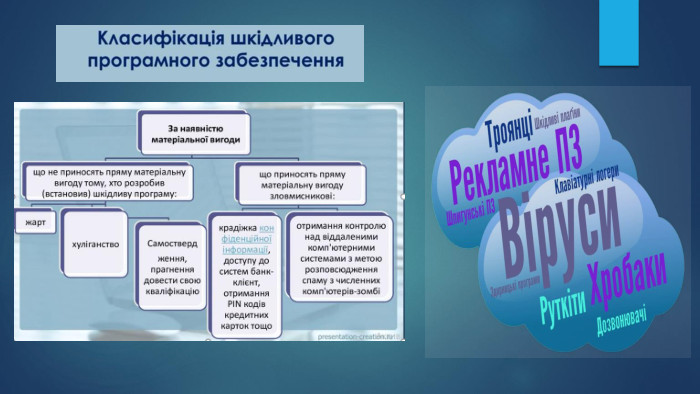

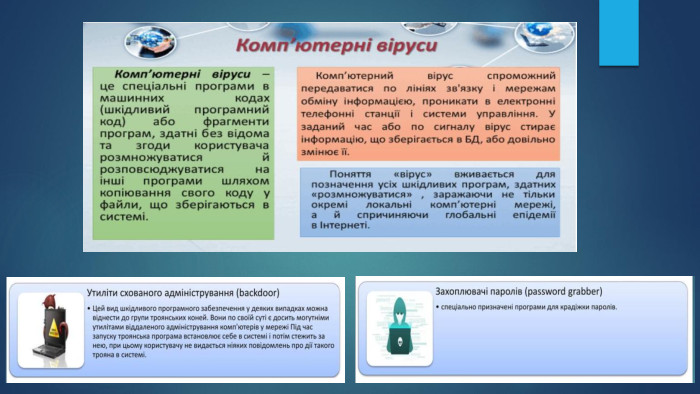

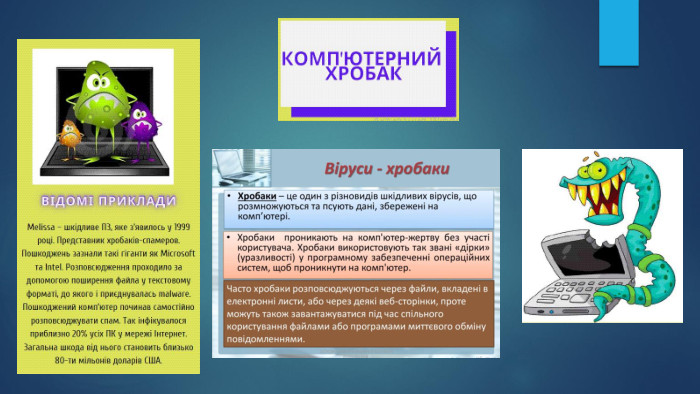

Учнівська презентація "Технічні й програмні засоби добування інформації", 10 клас Перегляд файлу

Зміст слайдів

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку

![Використані джерела інформації: Сайт «На урок» [Електронний ресурс]. – Режим доступу: https://naurok.com.ua/prezentaciya-tehnichni-y-programni-zasobi-dobuvannya-informaci-304908.html (Дата звернення: 06.02.2024) Сайт «Всеосвіта» [Електронний ресурс]. – Режим доступу: https://vseosvita.ua/lesson/tekhnichni-ta-prohramni-zasoby-dobuvannia-informatsii-176056.html (Дата звернення: 10.02. 2024)Вікіпедія. [Електронний ресурс]. – Режим доступу: ВІКІПЕДІЯ (Дата звернення: 10.02. 2024)[Електронний ресурс]. – Режим доступу: https://kryvoruchko-gubin.blogspot.com/p/blog-page_39.html (Дата звернення: 12.02.2024) Використані джерела інформації: Сайт «На урок» [Електронний ресурс]. – Режим доступу: https://naurok.com.ua/prezentaciya-tehnichni-y-programni-zasobi-dobuvannya-informaci-304908.html (Дата звернення: 06.02.2024) Сайт «Всеосвіта» [Електронний ресурс]. – Режим доступу: https://vseosvita.ua/lesson/tekhnichni-ta-prohramni-zasoby-dobuvannia-informatsii-176056.html (Дата звернення: 10.02. 2024)Вікіпедія. [Електронний ресурс]. – Режим доступу: ВІКІПЕДІЯ (Дата звернення: 10.02. 2024)[Електронний ресурс]. – Режим доступу: https://kryvoruchko-gubin.blogspot.com/p/blog-page_39.html (Дата звернення: 12.02.2024)](/uploads/files/129783/411554/467730_images/17.jpg)