Шкідливе програмне забезпечення та боротьба з ним

Про матеріал

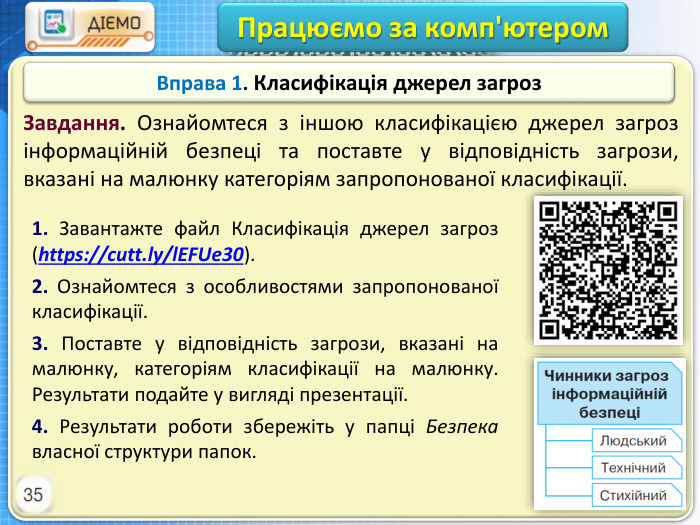

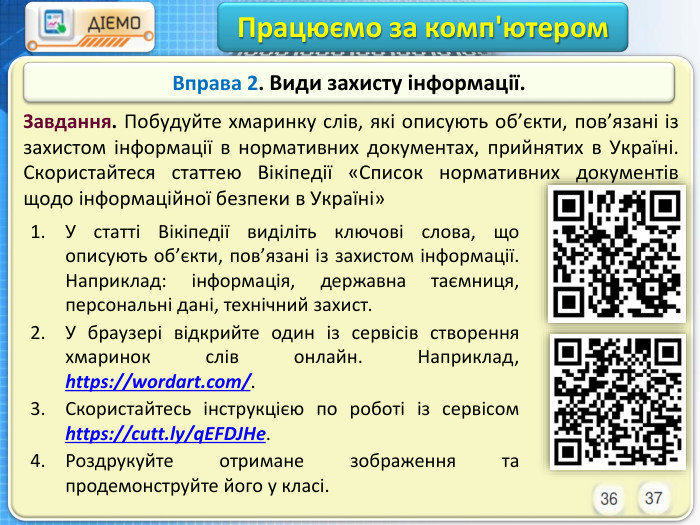

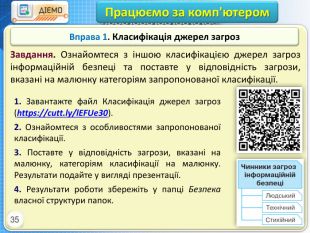

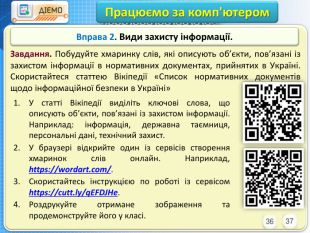

Які існують загрози безпеці та пошкодження даних у комп’ютерних системах

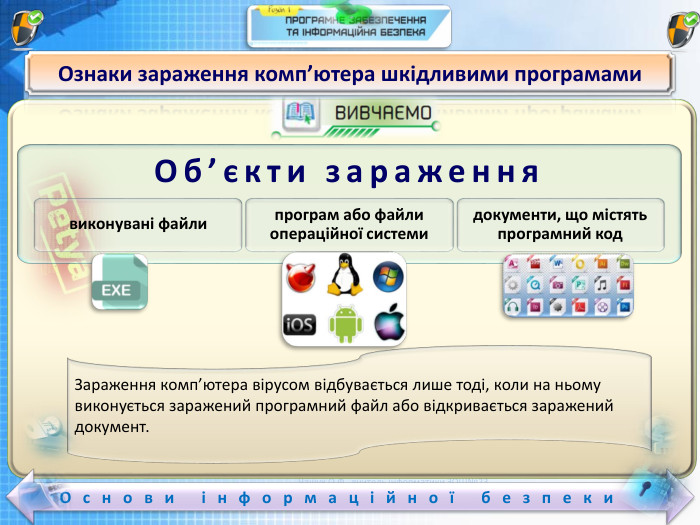

Як програми належать до шкідливих

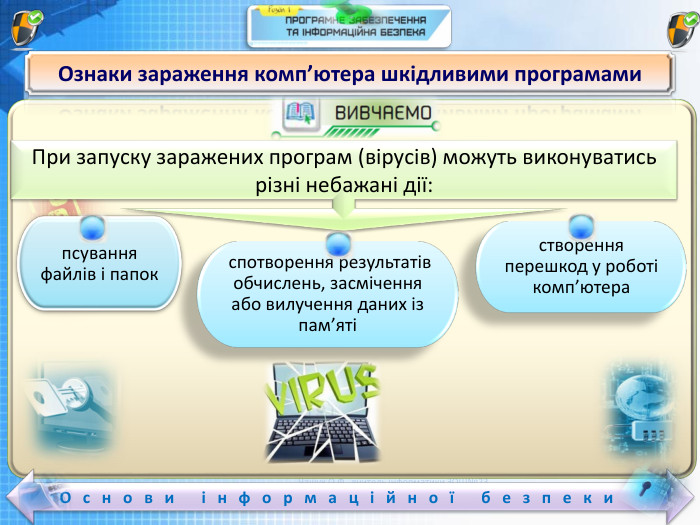

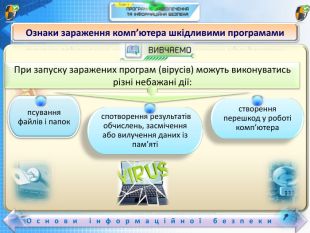

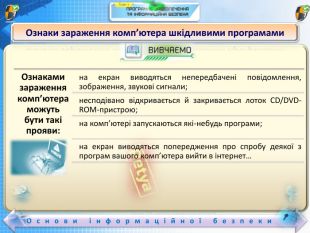

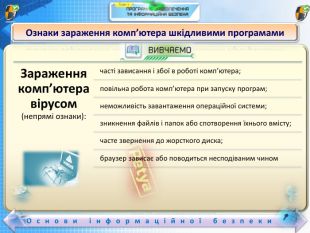

Які можуть бути ознаки зараження комп’ютера шкідливими програмами

Перегляд файлу

Зміст слайдів

pptx

Оцінка розробки

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку