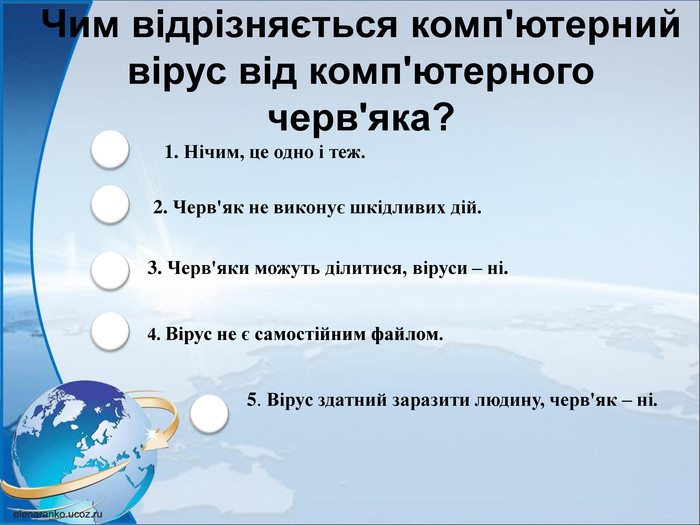

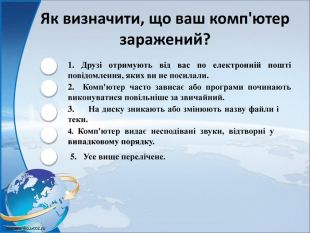

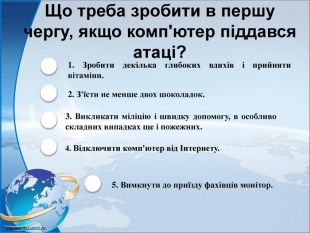

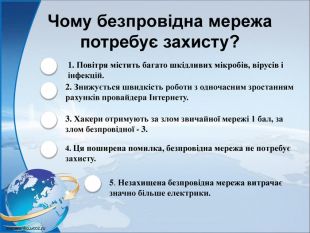

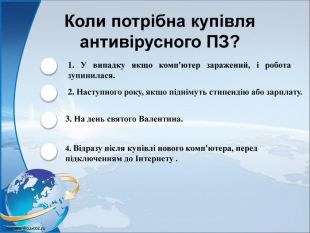

Тест "Безпечний Інтернет"

Про матеріал

Тест використовується в кінці позакласного заходу "Безпечний Інтернет" в 10 класі Перегляд файлу

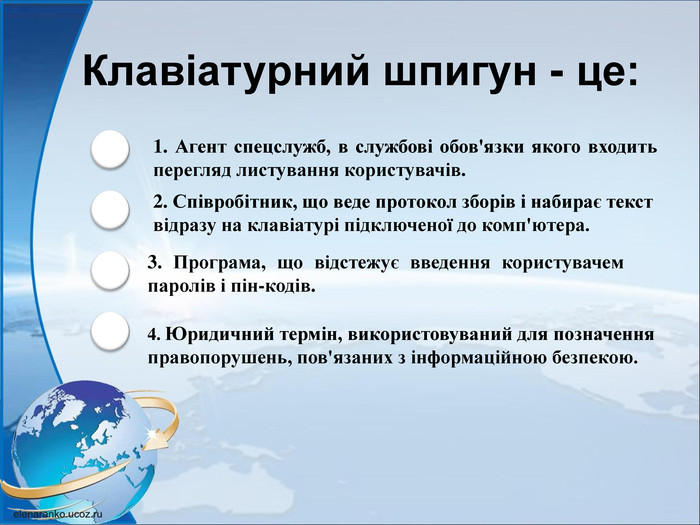

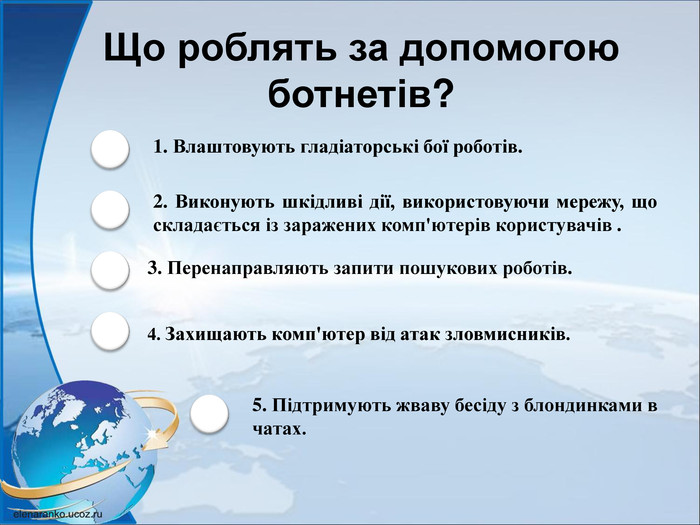

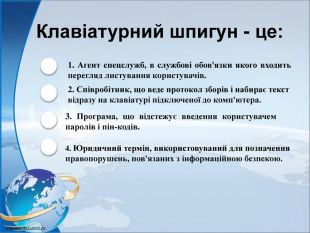

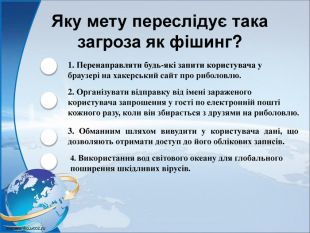

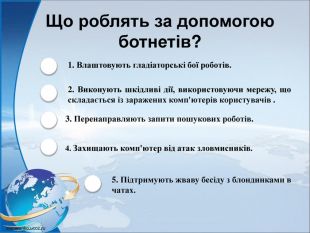

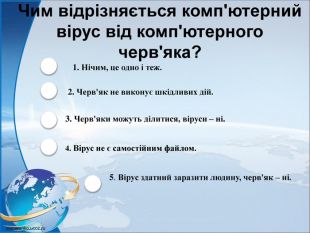

Зміст слайдів

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку