Інструктаж з БЖД. Проблеми інформаційної безпеки. Загрози при роботі в Інтернеті і їх уникнення.

Тема: Інструктаж з БЖД. Проблеми інформаційної безпеки. Загрози при роботі в Інтернеті і їх уникнення.

Мета:

- навчальна: познайомити з програмами, що становлять загрози користувачам інтернету та методами їх уникнення, ознайомитись із правилами користування інтернету;

- розвивальна: розвивати логічне мислення; формувати вміння діяти за інструкцією, планувати свою діяльність, аналізувати i робити висновки;

- виховна: виховувати інформаційну культуру учнів, уважність, акуратність, дисциплінованість.

Тип уроку: засвоєння нових знань;

Хід уроку

І. Організаційний етап

ІІ. Актуалізація опорних знань

- Чи відомі тобі правила безпечного користування Інтернетом?

- Що теке комп’ютерний вірис?

- Як захиститися від вірусів?

- Чи відомі тобі загрози, які можуть зашкодити твоїй особистій інформації?

ІІІ. Оголошення теми та мети уроку. Мотивація навчальної діяльності

Для того, щоб переконатися наскільки добре ви володієте основами інформаційної безпеки й закцентувати увагу на невідомій вам інформації, пропоную пройти тест автором якого є викладач ІСЗЗІ НТУУ "КПІ" - Олег Сич. https://onlinetestpad.com/ua/test/79462-osnovi-%D1%96nformac%D1%96jnoi-bezpeki-test1

- На Вашу думку як програмне забезпечення може загрожувати інформаційній безпеці людини в Інтернеті?

ІV. Сприймання й усвідомлення учнями нового матеріалу

Проаналізуйте скільки важливої та цінної інформації ви та ваші близькі зберігаєте на своїх комп’ютерах? Саме тому на сьогоднішній день існують такі види атак:

- шкідливе програмне забезпечення (віруси);

- інтернет-шахрайство;

- атаки на відмову в обслуговуванні;

- крадіжки коштів; крадіжки персональних даних;

- несанкціонований доступ до інформаційних ресурсів та систем;

- розповсюдження завідомо недостовірної інформації.

Крім того, вам відомі основні загрози інформаційній безпеці користувача Інтернету, які йдуть від авторизованих користувачів та електронних методів впливу.

Загрози користувачам Інтернету:

Від авторизованих користувачів

Зумисне пошкодження, чи викрадення даних хакерами

Пошкодження даних внаслідок необережних дій

Електронні методи впливу

Комп’ютерні віруси

Спам

Фішинг

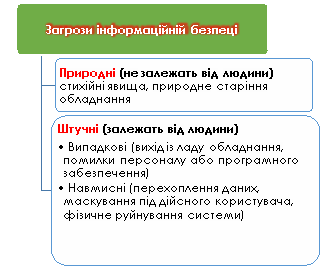

Інформаційна загроза — це потенційна можливість певним чином порушити інформаційну безпеку.

Інформаційна безпека — це стан захищеності систем передавання, опрацювання та зберігання даних, при якому забезпечено конфіденційність, доступність і цілісність даних.

Інформаційна безпека — це комплекс заходів, для захисту даних та інформаційної системи від випадкових або навмисних пошкоджень та несанкціонованого доступу.

Інформаційна безпека — це комплекс заходів, для захисту даних та інформаційної системи від випадкових або навмисних пошкоджень та несанкціонованого доступу.

Комп’ютерні загрози

Шкідлива програма — це спеціально розроблена програма для пошкодження і знищення файлів даних і програмного забезпечення, викрадення особистих даних і коштів користувача.

Шляхи потрапляння шкідливих програм у комп’ютер:

- під виглядом ігрових та інших програм, завантажених з Інтернету;

- під час перегляду веб-сторінок;

- електронною поштою;

- у процесі копіювання файлів з заражених носіїв.

Види загроз інформаційній безпеці:

- Отримання несанкціонованого доступу до конфіденційних даних

- Отримання несанкціонованого доступу до керування роботою ІС

- Порушення або повне припинення роботи ІС

- Знищення та спотворення даних

Комп’ютерні віруси — це спеціальні програми в машинних кодах або фрагменти програм, здатні без відома та згоди користувача розмножуватися й розповсюджуватися на інші програми шляхом копіювання свого коду у файли, що зберігаються в системі. Вони, як і біологічні віруси, досить малі порівняно з іншими програмами.

- Файлові віруси під час поширення своїх копій обов’язково змінюють вміст виконуваних файлів.

- Скриптові віруси вимагають наявності однієї зі скриптових мов для проникнення в неінфіковані скрипти

- Закладка навмисно змінений фрагмент програми, що дозволяє здійснити несанкціонований доступ до ресурсів системи.

- Завантажувальні віруси розміщуються у виконуваних файлах ОС й активізуються під час завантаження.

- Бекдор (чорний хід) дефект алгоритму, який навмисно вбудовується в нього розробником

- Дропер шкідливі програми (трояни), на несанкціоноване встановлення на комп’ютер інших шкідливих програм

Як захиститися від вірусів?

- Користуйтеся паролями.

- Не користуйтеся піратськими копіями програмного забезпечення.

- Регулярно оновлюйте програмне забезпечення.

- Не запускайте на виконання невідомі програми.

- Не відкривайте файли, не перевірені на наявність вірусів.

- Встановлюйте програму захисту від вірусів, що постійно оновлює свою базу знань.

Основні загрози для користувачів Інтернету

- Комунікаційні ризики:

Ігроманія

Булінг

Кібергрумінг

- Контентні ризики

- Споживчі ризики

- Технічні ризики

Робота шкідливих програм

Чи може браузер захистити нашу інформацію?

Браузери Mozilla Firefox, Safari, Opera, Google Chrome мають багато вбудованих засобів захисту.

Google Chrome браузер для комп’ютерів, телефонів і планшетів

- попереджає про відкриття сайту із загрозою фішингу або шкідливих програм;

- ізольовано відкриває веб-сторінки, що в разі загрози приводить до закриття лише однієї шкідливої веб-сторінки;

- дозволяє вимкнути збереження конфіденційних даних;

- надає можливість налаштувати показ спливних вікон;

- у Google Chrome використовуються додаткові модулі (плагіни), для перегляду мультимедіа. (Плагіни також можуть використовуватися для зламу комп’ютера Google Chrome запропонує користувачу виконати оновлення застарілих плагинів. І блокує плагін, доки він цього не зробить.

Соціальна інженерія — це наука, що вивчає людську поведінку та фактори, які на неї впливають.

V. Практичне завдання

Повторення правил з ТБ під час роботи за комп’ютером

Вправа 1

Створіть рейтинг найнебезпечніших вірусів знайшовши потрібну інформацію в Інтернеті.

Вправа 2

Проаналізуйте, загрози для мобільних пристроїв, та створіть коротку доповідь за темою.

Вправа 3

Створіть правила безпечної роботи в Інтернеті (додавши усі необхідні, важливі пункти). Працюючи у парах аргументуйте свою точку зору однокласнику.

VІ. Підсумок уроку

Експрес-опитування

Які загрози користувачам Інтернету вам відомі?

Які види загроз ви пам’ятаєте?

Чи може браузер захистити нашу інформацію?

Булінг – це

Соціальна інженерія – це

VІI. Домашнє завдання

Підручник § 4. ст. 36-46

VІIІ.Оцінювання роботи учнів

Джерела:

1. Н. В. Морзе, О. В. Барна, Інформатика 10 (11) клас

2. Ривкінд Й. Я., Лисенко Т. І., Чернікова Л. А., Шакотько В. В., Інформатика 10 (11) клас

3. О. О. Бондаренко, В. В. Ластовецький, О. П. Пилипчук, Є. А. Шестопалов, Інформатика 10 (11) клас

4. В. Д. Руденко, Н. В. Речич, В. О. Потієнко. Інформатика 10 (11) клас

про публікацію авторської розробки

Додати розробку