Відкритий урок з інформатики. Комп'ютерні віруси

1.ознайомити учнів з терміном «комп'ютерний вірус», їх видами, способами дії, причинами розповсюдження, засобами захисту від вірусів;

2.розвивати логічне мислення, увагу, уяву, кмітливість, мовлення, пам'ять;

3.виховувати вміння співпрацювати. Поважати думку інших, виявляти ініціативу.

- віруси готоае.pptx pptx

- урок.doc doc

Тема: Поняття про комп’ютерні віруси. Класифікація вірусів. Антивірусні програми.

Мета:

- ознайомити учнів з терміном «комп’ютерний вірус», їх видами, способами дії, причинами розповсюдження, засобами захисту від вірусів;

- розвивати логічне мислення, увагу, уяву, кмітливість, мовлення, пам’ять;

- виховувати вміння співпрацювати. Поважати думку інших, виявляти ініціативу.

Хід уроку

- Організаційний момент. (1.5 хв)

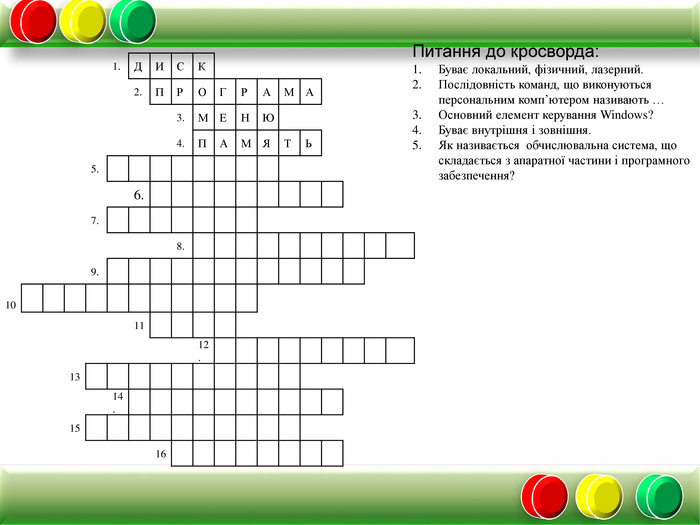

- Актуалізація опорних знань (8 хв.)

Якщо людина не повторює те, що знає, то рівень її розвитку прямує до нуля. Щоб це не сталося із нами давайте повторимо вивчену інформацію, яка знадобиться нам на сьогоднішньому уроці.

|

|

|

|

|

|

1. |

Д |

И |

С |

К |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2. |

П |

Р |

О |

Г |

Р |

А |

М |

А |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

3. |

М |

Е |

Н |

Ю |

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

4. |

П |

А |

М |

Я |

Т |

Ь |

|

|

|

|

|

|

|

|

|

|

5. |

К |

О |

М |

П |

Ю |

Т |

Е |

Р |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

6. |

І |

Н |

Т |

Е |

Р |

Ф |

Е |

Й |

С |

|

|

|

|

|

|

|

|

|

7. |

Д |

И |

С |

К |

Е |

Т |

А |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

8. |

Р |

О |

З |

Ш |

И |

Р |

Е |

Н |

Н |

Я |

|

|

|

|

|

|

9. |

З |

А |

В |

А |

Н |

Т |

А |

Ж |

Е |

Н |

Н |

Я |

|

|

|

|

10. |

І |

Н |

Ф |

О |

Р |

М |

А |

Т |

И |

К |

А |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

11. |

Ф |

А |

Й |

Л |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

12. |

В |

І |

Н |

Ч |

Е |

С |

Т |

Е |

Р |

|

|

|

|

|

13. |

О |

П |

Е |

Р |

А |

Ц |

І |

Й |

Н |

А |

|

|

|

|

|

|

|

|

|

|

|

|

14. |

І |

Н |

Ф |

О |

Р |

М |

А |

Ц |

І |

Я |

|

|

|

|

|

|

|

|

15. |

К |

О |

Р |

И |

С |

Т |

У |

В |

А |

Ч |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

16. |

Д |

И |

С |

К |

О |

В |

О |

Д |

|

|

|

|

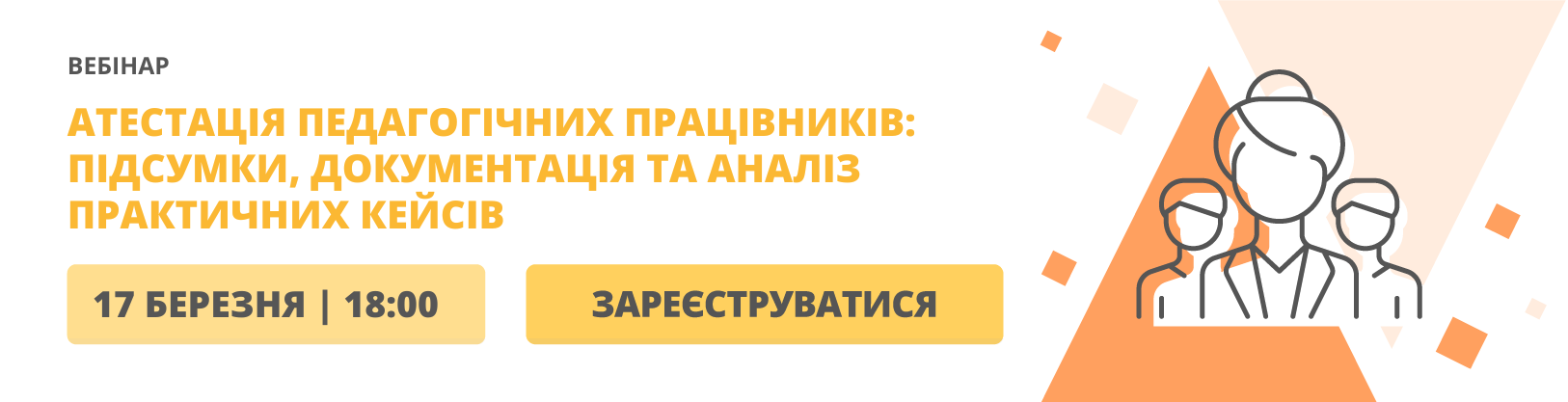

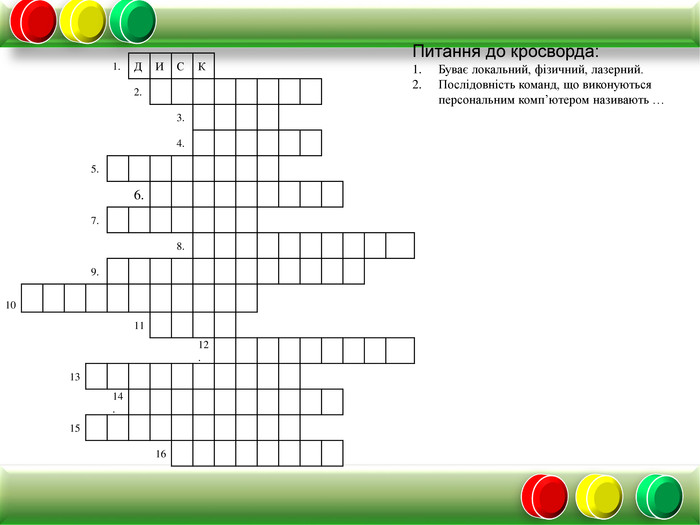

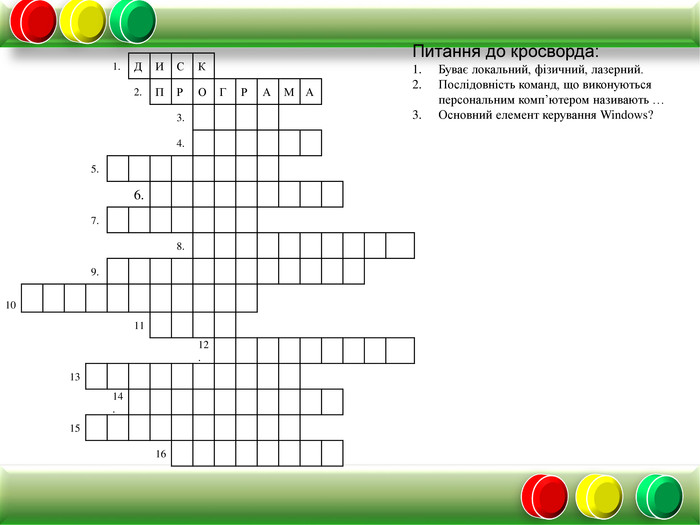

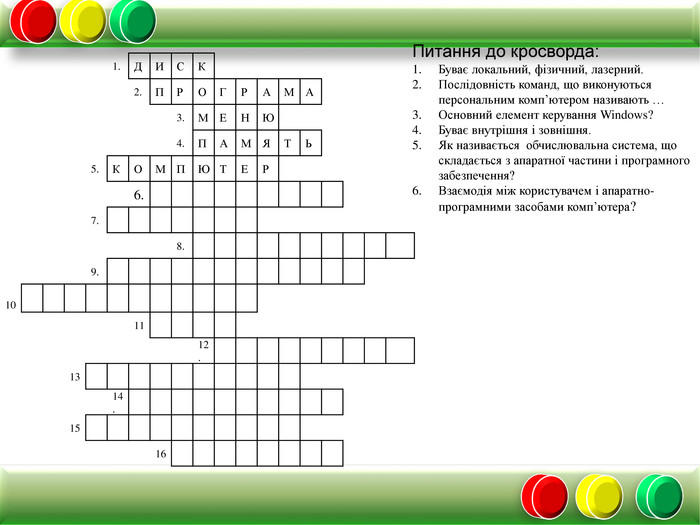

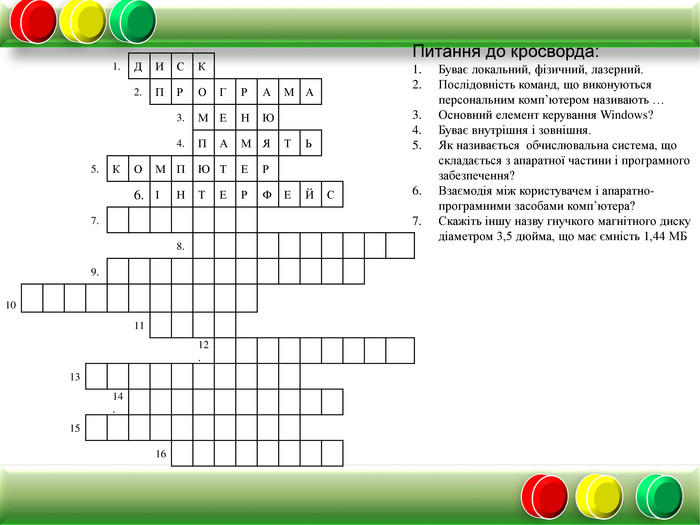

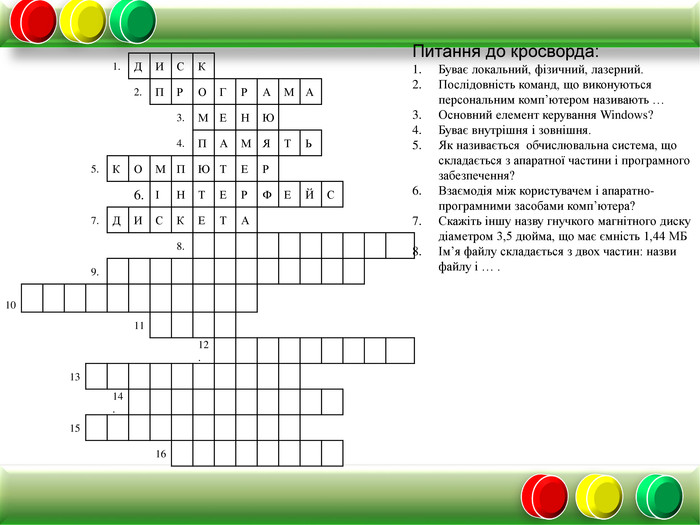

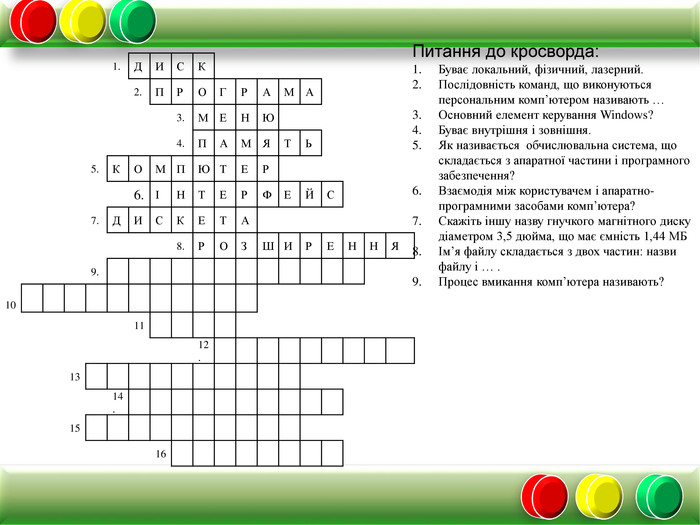

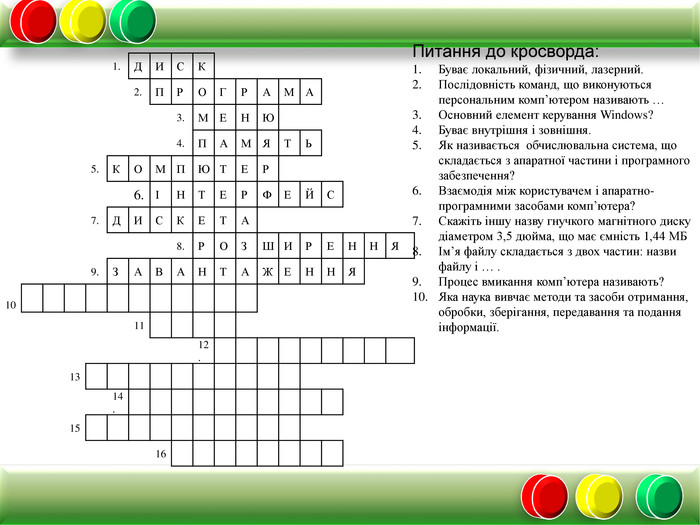

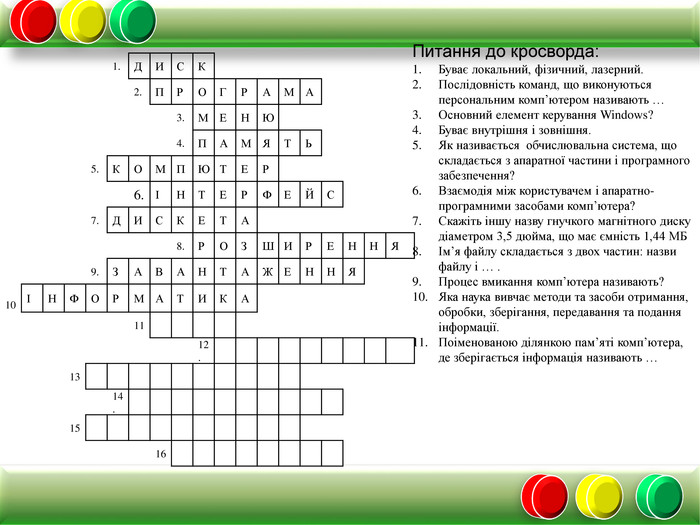

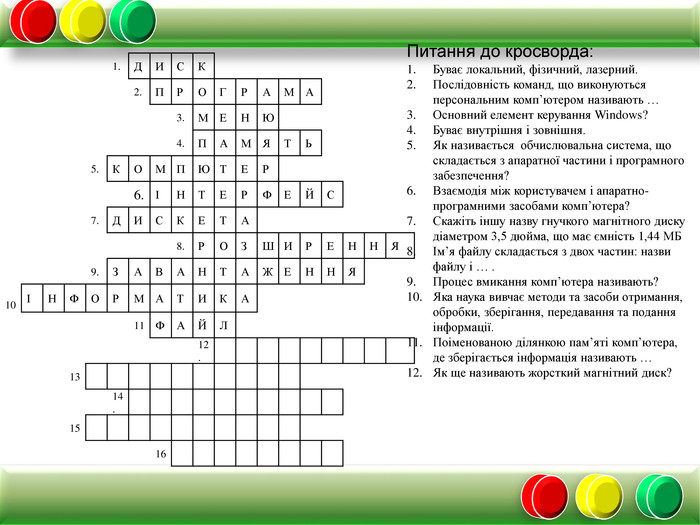

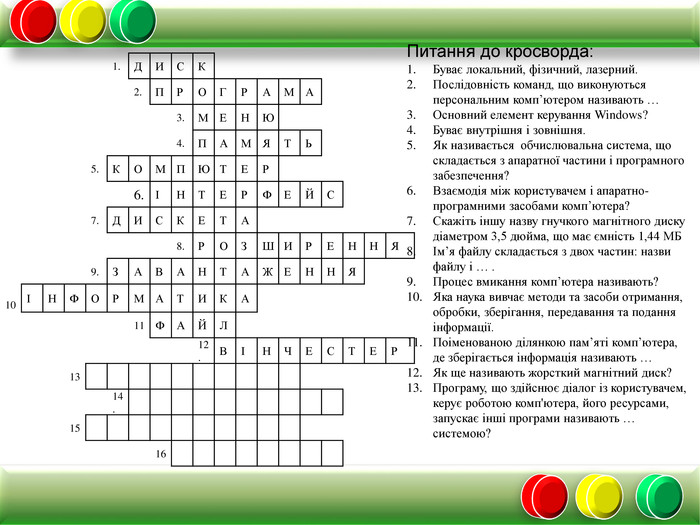

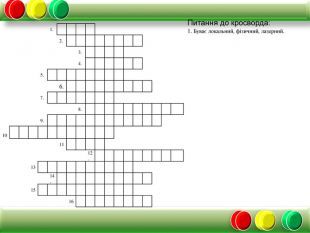

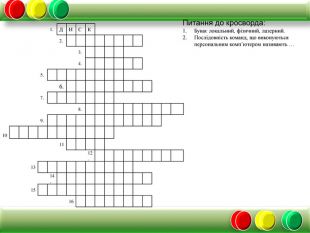

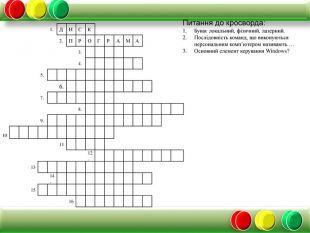

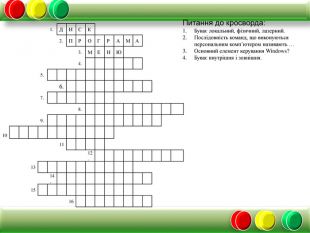

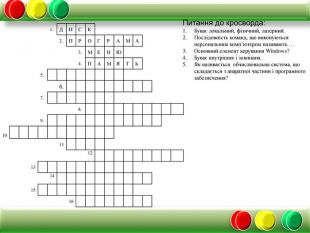

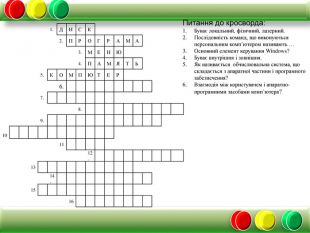

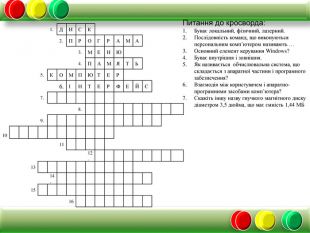

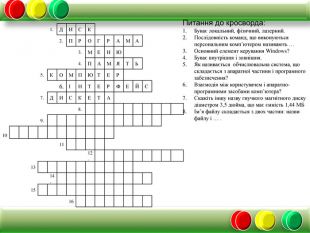

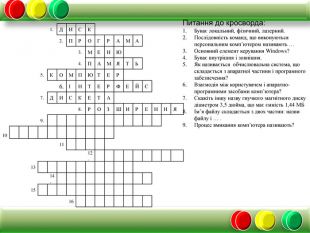

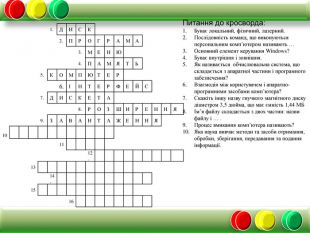

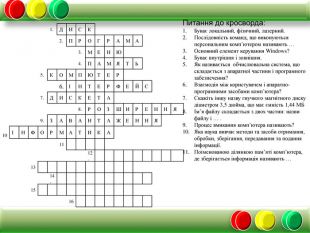

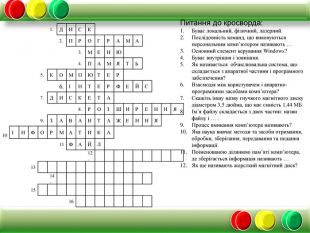

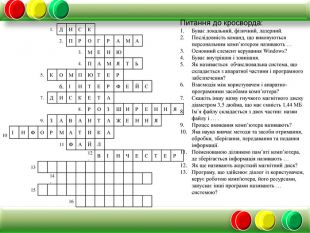

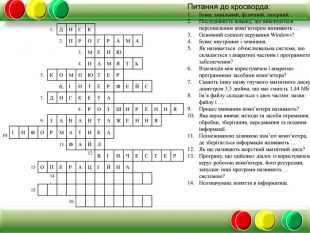

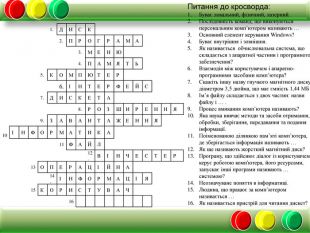

Питання до кросворда:

- Буває локальний, фізичний, лазерний.

- Послідовність команд, що виконуються персональним комп’ютером називають …

- Основний елемент керування Windows?

- Буває внутрішня і зовнішня.

- Як називається обчислювальна система, що складається з апаратної частини і програмного забезпечення?

- Взаємодія між користувачем і апаратно-програмними засобами комп’ютера?

- Скажіть іншу назву гнучкого магнітного диску діаметром 3,5 дюйма, що має ємність 1,44 МБ

- Ім’я файлу складається з двох частин: назви файлу і … .

- Процес вмикання комп’ютера називають?

- Яка наука вивчає методи та засоби отримання, обробки, зберігання, передавання та подання інформації.

- Поіменованою ділянкою пам’яті комп’ютера, де зберігається інформація називають …

- Як ще називають жорсткий магнітний диск?

- Програму, що здійснює діалог із користувачем, керує роботою комп'ютера, його ресурсами, запускає інші програми називають … системою?

- Неозначуване поняття в інформатиці.

- Людина, що працює за комп’ютером називається …

- Як називається пристрій для читання дискет?

- Оголошення теми і мети уроку (2 хв.)

Завдання виконано і кросворд повністю розгаданий. У виділених клітинках ви зможете прочитати поняття, яке буде ключовим на сьогоднішньому уроці «комп’ютерний вірус».

А тема уроку звучить так:

«Комп’ютерні віруси. Антивірусні програми. Робота в середовищі антивірусної програми. Практична робота: «Захист комп’ютера від вірусів».

А працювати пропоную користуючись епіграфом:

«Немає без явної посиленої працьовитості ані талантів, ані геніїв»

Д. І. Менделєєв

- Опрацювання нового матеріалу (22хв.)

Оскільки урок наш незвичайний, то і проведемо його не традиційно у формі науково-практичної конференції.

Клас поділено на 2 групи:

- Спеціалісти з вірусології.

- Спецілісти антивірусологи.

Отже, приступимо до роботи над сьогоднішньою темою.

Прошу, спеціалістів з вірусології, коротко повідомити історію виникнення вірусів та їхні різновиди… Працюємо всі разом.

Учень 1.

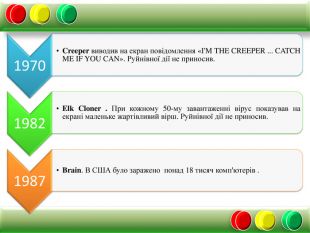

Історія комп'ютерної вірусології представляється сьогодні постійною «гонкою за лідером», причому, не дивлячись на всю потужність сучасних антивірусних програм, лідерами є саме віруси. Появу перших вірусів зазвичай вважають початок 1970-х. Саме тоді з'явилася програма Creeper, написана Бобом Томасом. Creeper володіла можливістю самопереміщення між серверами. Попадаючи на комп'ютер, вона виводила на екран повідомлення «Я Кріпер. Злови мене, якщо зможеш». Руйнівної дії не приносив, отже не був повноцінним вірусом. Пізніше іншим співробітником BBN Реєм Томлінсоном була написана програма Reaper, яка також самостійно переміщалася по мережі і, при виявленні Creeper, припиняла його дію.

- 1982 - Elk Cloner . При кожному 50-му завантаженні вірус показував на екрані маленький жартівливий вірш. Руйнівної дії не приносив.

Перша вірусна епідемія була зареєстрована в 1987 році. Причиною її став вірус Brain. Він є першим комп'ютерним вірусом. Випустили його два брати, що володіють фірмою по розробці програмного забезпечення. Таким чином вони хотіли покарати місцевих піратів, що крадуть їх програми. Проте вірус створив цілу епідемію, заразивши лише в США більше 18 тисяч комп'ютерів.

Учень 2.

Наступною знаковою подією в історії розвитку вірусів була поява вірусу Jerusalem. Цей вірус був створений в 1988 році в Ізраїлі – звідси і його основне ім'я. Друга назва вірусу «П'ятниця 13-е». Він дійсно активувався лише в п'ятницю 13-го числа і видаляв абсолютно всі дані з жорсткого диска. Антивірусних програм не існувало. Тому така руйнівна активність цього комп'ютерного вірусу викликала грандіозну паніку. А також цього ж року відзначимо появу вірусу під ім'ям «черв'як Моріса». Йому удалося зробити неможливе - вивести з ладу всю глобальну мережу. Збитки від нього були оцінені в 96 мільйонів доларів. Його творцем був аспірант факультету Обчислювальної техніки Корнелльського університету Роберт Моріс. Справа дійшла до суду.

1992 - Michelangelo («6 березня»). На цьому вірусі сильно збагатилися компанії, що випускають антивірусне ПЗ.

Учень 3.

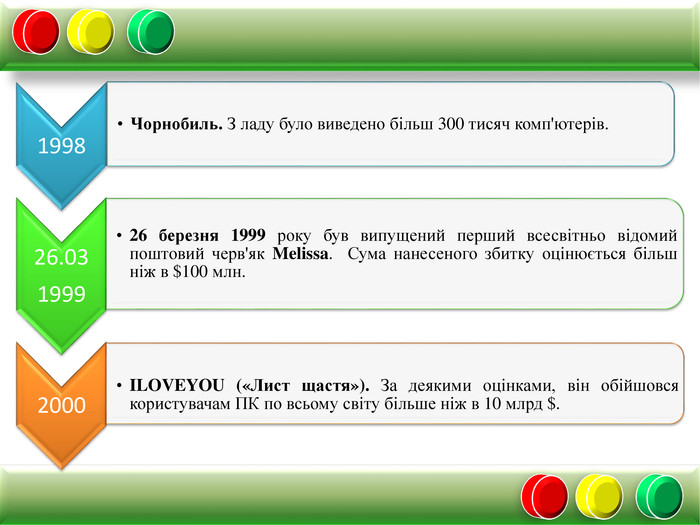

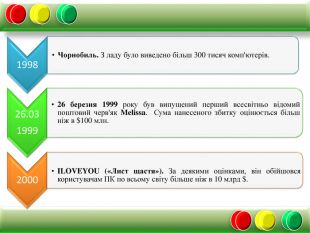

У 1998 був створений один з найвідоміших вірусів Чорнобиль, що став самим руйнівним за всі попередні роки, тайваньським студентом. Вірус потрапляв на комп'ютер користувача і не діяв там до 26 квітня, він знищував інформацію на жорсткому диску. В деяких випадках це приводило до заміни мікросхеми, або навіть до заміни материнської плати. Тоді з ладу було виведено більш 300 тисяч комп'ютерів.

26 березня 1999 року був випущений перший всесвітньо відомий поштовий черв'як Melissa. Черв'як заражав файли MS Word і розсилав свої копії в повідомленнях MS Outlook. Вірус поширювався з величезною швидкістю. Сума нанесеного збитку оцінюється більш ніж в $100 млн.

У 2000 році появляється вірус I LOVE YOU («Лист щастя»). На пошту приходив лист з темою «I LOVE YOU» до якого був прикріплений файл. Викачавши вкладення, користувач заражав свій комп'ютер. Вірус посилав неймовірну кількість листів з комп'ютера невідомого користувача. Також він видаляв важливі файли на комп'ютері. По деяких оцінках, він обійшовся користувачам ПК по всьому світу більш ніж в 10 млрд $.

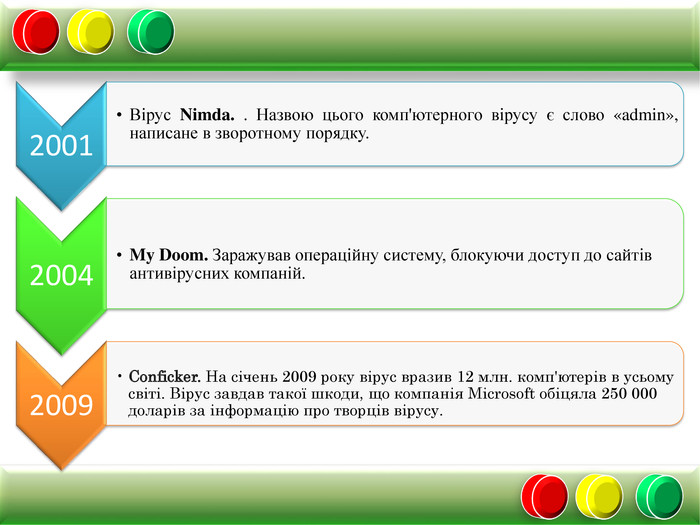

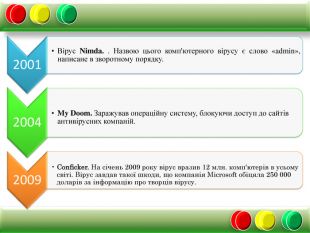

Вірус Nimda з'явився в 2001 році. Назвою цього комп'ютерного вірусу є слово «admin», написане в зворотному порядку. Потрапляючи на комп'ютер, вірус відразу призначав собі права адміністратора,і починав працювати. Він змінював і порушував конструкцію сайтів. Працював настільки ефективно, що вже через 22 хвилини після свого запуску в мережу став найпоширенішим комп'ютерним вірусом в мережі Інтернет.

Учень 4.

Черв'як My Doom був запущений в січні 2004 року. На той момент він став найшвидшим черв'яком, який поширюється по електронній пошті. Кожен подальший заражений комп'ютер відправляв спам більше ніж попередній. Користувачі комп'ютерів, навіть і не підозрювати про те, що їх машина використовується хакерами.

Також у 2004 році цей черв'як Sasser наробив багато шуму. Більш всього від вірусу постраждали домашні комп'ютери і невеликі фірми. Щоб заразитися цим черв'яком, досить було просто підключити свій комп'ютер до Інтернету і почекати декілька хвилин. Черв'як проникав на комп'ютер, сканував Інтернет для пошуку інших комп'ютерів і розсилав їм вірус. Особливої шкоди вірус не заподіював – він просто перезавантажував комп'ютер. До пошуку черв'яка підключилося ФБР. Головна жертва корпорація Microsoft призначила ціну 250.000$ за зловмисника. І ним виявився учень середньої школи Свен Яшан з німецького міста Роттенбурга.

У 2008 році з’явився вірус Conficker. Один з найнебезпечніших на сьогоднішній день комп'ютерних черв'яків. Цей вірус атакує операційні системи сімейства Microsoft Windows. Черв'як знаходить уразливості Windows, пов'язані з переповнюванням буфера і за допомогою обманного запиту виконує код. На січень 2009 року вірус уразив 12 мільйонів комп'ютерів у всьому світі.

Ми прослухали історію розвитку комп’ютерного вірусу і можемо вже сказати, що ж таке комп’ютерний вірус?

Відкривайте підручники на ст. і знайдіть визначення комп’ютерного вірусу.

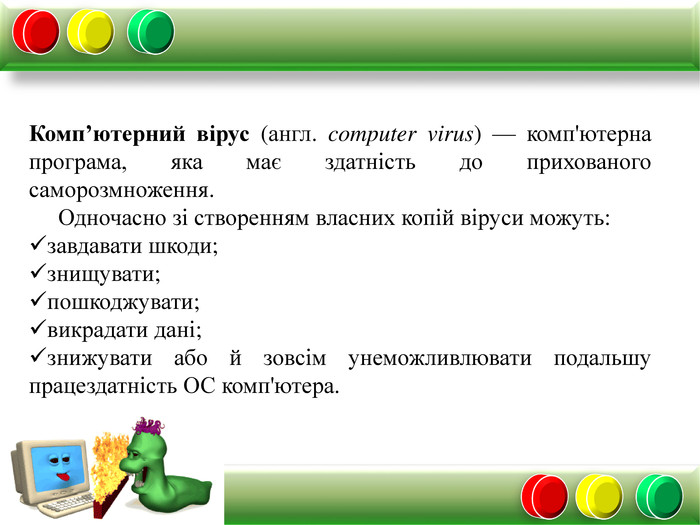

Комп’ютерний вірус (англ. computer virus) — комп'ютерна програма, яка має здатність до прихованого саморозмноження. Одночасно зі створенням власних копій віруси можуть завдавати шкоди: знищувати, пошкоджувати, викрадати дані, знижувати або й зовсім унеможливлювати подальшу працездатність операційної системи комп'ютера.

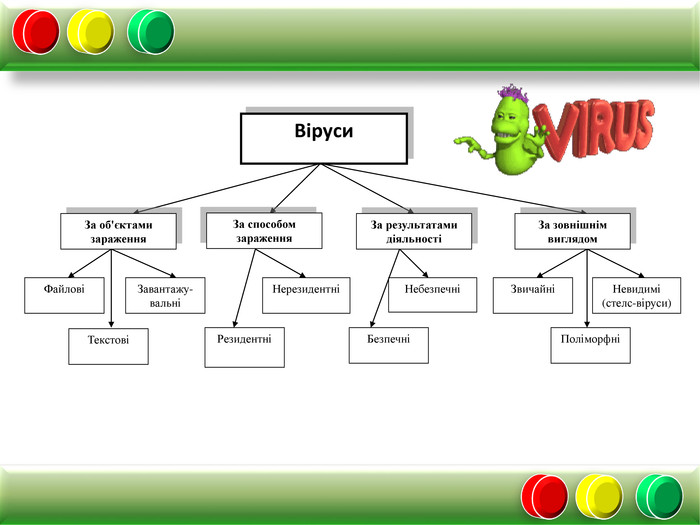

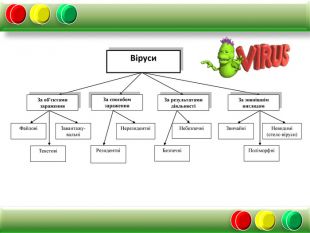

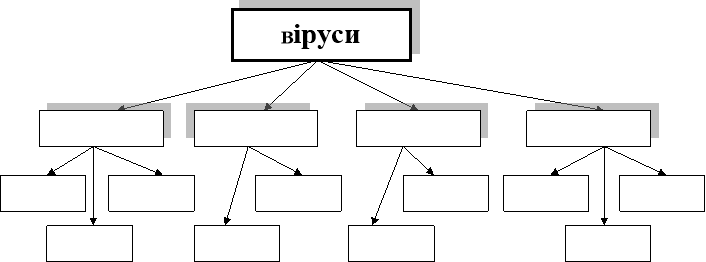

Класифікація вірусів

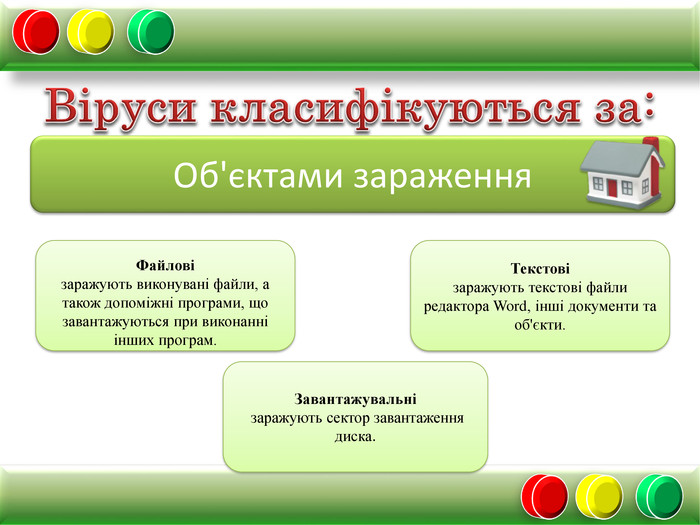

Об'єкти, до яких вносяться комп'ютерні віруси, називаються середовищем існування вірусів.

|

Ознака класифікації вірусів

|

Опис

|

|

|

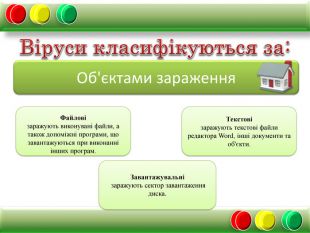

За об'єктами зараження

|

Файлові - заражують виконувані файли, а

|

|

|

Завантажувальні - заражують сектор

|

||

|

Текстові - заражують текстові файли

|

||

|

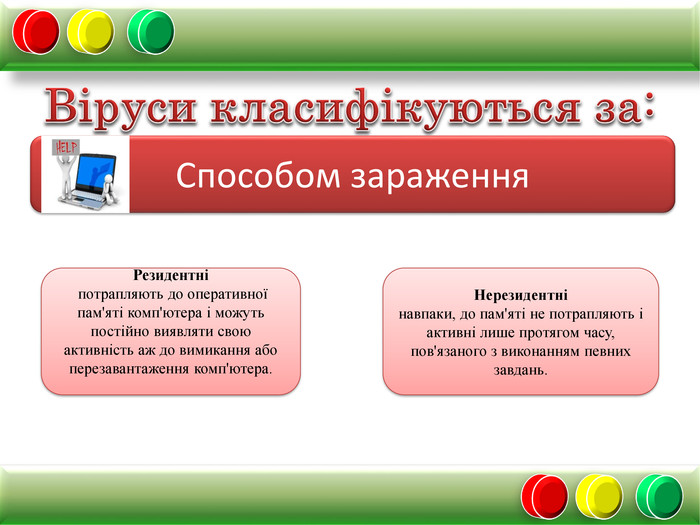

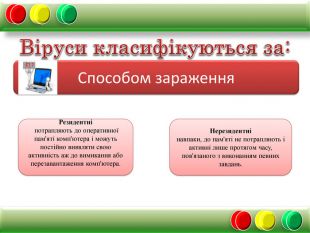

За способом зараження |

Резидентні - потрапляють до оперативної пам'яті комп'ютера і можуть постійно виявляти свою активність аж до вимикання або перезавантаження комп'ютера.

|

|

|

Нерезидентні навпаки, до пам'яті не потрапляють і активні лише протягом часу, пов'язаного з виконанням певних завдань. |

||

|

|

|

|

|

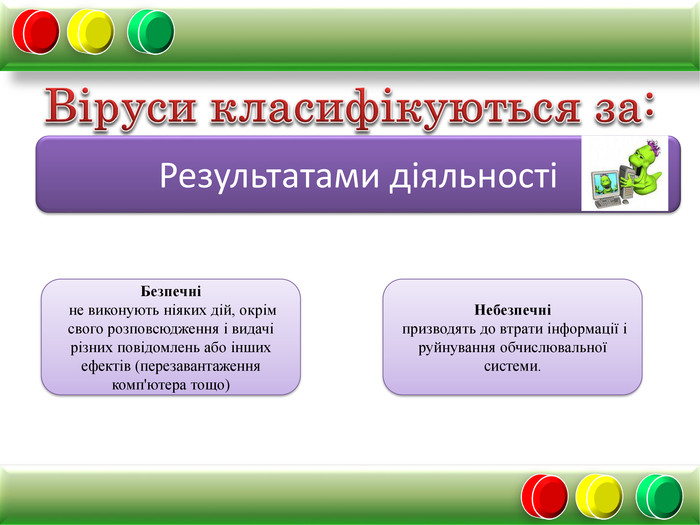

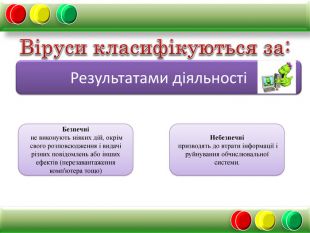

За

|

Безпечні не виконують ніяких дій, окрім свого

|

|

|

Небезпечні - призводять до втрати

|

||

|

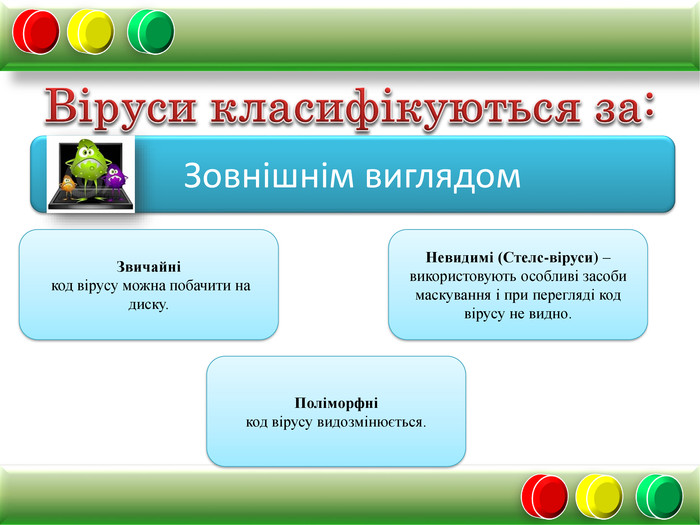

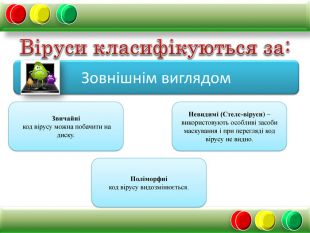

За зовнішнім виглядом |

Звичайні - код вірусу можна побачити на

|

|

|

Невидимі (Стелс-віруси) - використовують

|

||

|

|

Поліморфні - код вірусу видозмінюється.

|

|

Способи зараження комп’ютера:

- носії інформації;

- комп'ютерна мережа;

- жорсткий диск.

Ознаки зараження комп’ютера:

- Сповільнене завантаження та робота комп'ютера;

- затримки при виконанні програм;

- перегрівання;

- зменшення обсягу вільної оперативної пам'яті;

- незрозумілі зміни у файлах;

- помилки при завантаженні операційної системи;

- зникнення або неможливість відкриття файлів;

- форматування жорсткого диску.

А тепер подумайте: хто і навіщо створює віруси ??? (очікувані відповіді учнів: помста, винагорода, самовираження, задля розваги тощо).

Як же діяти у випадку, коли ПК уже вражений вірусами? (відповіді учнів).

Правильно, треба скористатися антивірусною програмою або відформатувати диск.

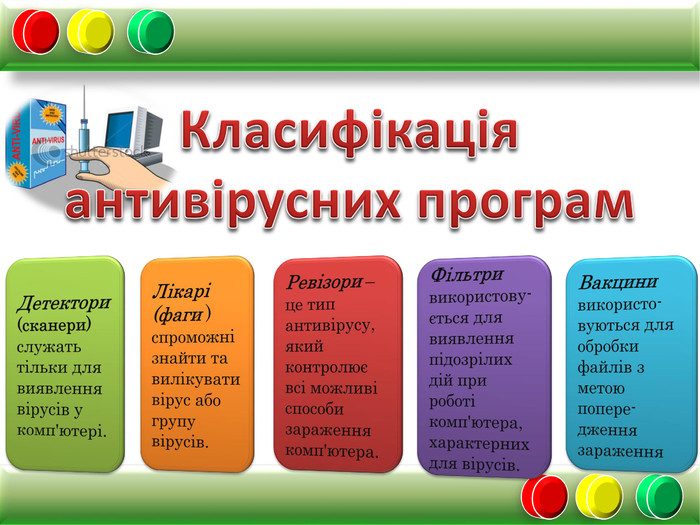

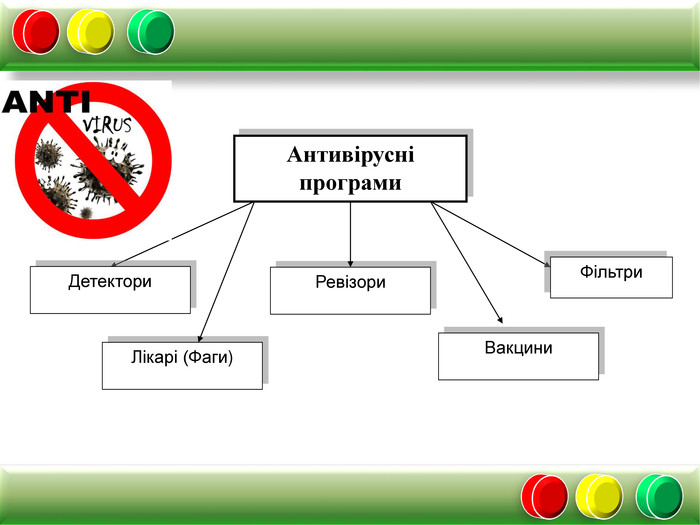

Сучасні антивірусні програми — це комплекси, що поєднують функції детектора, ревізора й охоронця. А яка антивірусна програма встановлена на вашому комп’ютері?

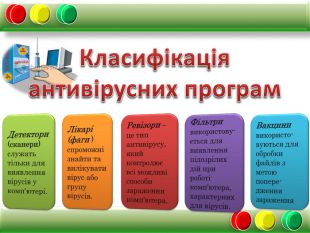

|

Тип антивірусної

|

Принцип дії |

|

Детектори |

Виявляють файли, заражені одним Із відомих вірусів.

|

|

Лікарі (фаги)

|

Лікують заражені програми або диски, вилучаючи із заражених програм код вірусу, тобто відновлюють програму в тому стані, в якому вона була до зараження вірусом |

|

Ревізори

|

Спочатку запам'ятовують відомості про стан програм і системних областей дисків, а після цього порівнюють їхній стан з початковим. При виявленні невідповідності повідомляють про неї

|

|

Фільтри

|

Завантажуються резидентно в оперативну пам'ять, перехоплюють ті звернення до системи, що використовуються вірусами для розмноження і нанесення шкоди, і повідомляють про них.

|

|

Вакцини |

модифікують програми і диски так, що це не відображається на роботі програм, але вірус, від якого виконується вакцинація, вважає програми та диски вже зараженими. |

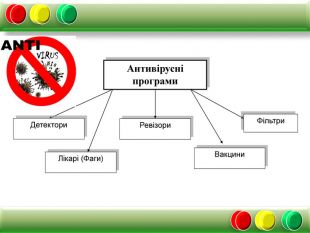

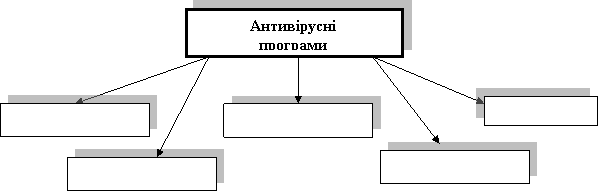

За сутністю антивірусні програми поділяють:

Учень 1.

Програми фаєрволи:

Фаєрвол - це програма безпеки, яка контролює всі з'єднання комп'ютера з Інтернетом. Більшість персональних фаєрволів буде забороняти доступ в Інтернет для будь-якої програми, або нової версії будь-якої програми, якщо тільки ви не вказали фаєрволу дозволити доступ для певної програми.

Учень 2.

Програми Антишпигуни:

Антишпигуни разом з функцією видалення шпигунських програм, володіють умінням знаходити такі шкідливі додатки, як номеронабирачі, агресивну рекламу, шкідливі доповнення до браузерів, сайти-паразити, шахрайські програми і т.д.

Для найбільш повного захисту комп'ютера від зовнішніх загроз, крім антивируса і файервола на ньому має бути встановлено програмне забезпечення для пошуку та видалення інших типів шкідливих програм.

Учень 3.

Програми антивіруси:

Антивірусна програма (антивірус) — програма для виявлення і видалення комп’ютерних вірусів та інших шкідливих програм, запобігання їх розповсюдження, а також відновлення програм заражених ними.

Основні завдання сучасних антивірусних програм:

— Сканування файлів і програм в режимі реального часу.

— Сканування комп’ютера на вимогу.

— Сканування інтернет-трафіку.

— Сканування електронної пошти.

— Захист від атак небезпечних веб-вузлів.

— Відновлення пошкоджених файлів (лікування).

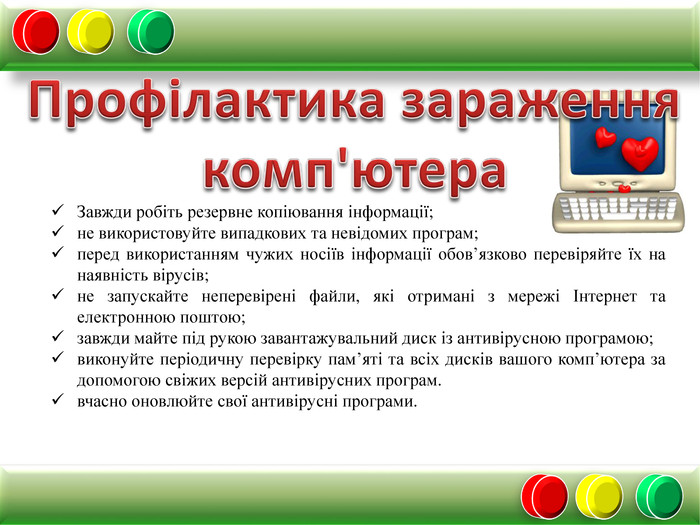

Правила захисту інформації

Ми, що підписалися нижче, згодні з приведеними правилами і зобов'язуємося неухильно їх виконувати з метою забезпечення безпеки особистої інформації і суспільної.

- Кожен користувач ПК зобов'язаний встановити легальну антивірусну систему.

- Антивірусна система повинна мати актуальні оновлення вірусних баз.

- Кожен користувач зобов'язаний не рідше за один раз на місяць перевіряти ПК на наявність вірусних програм.

- Кожен користувач перед відкриттям носія або файлу зобов'язаний перевіряти його на наявність вірусного файлу.

- Кожен користувач зобов'язаний включити брандмауер і захистити підключення до мережі.

- З метою недопущення зараження вірусними програмами ПК користувач зобов'язаний викачувати програми тільки з легальних, загальнодоступних сайтів. Не викачувати і не намагатися встановлювати програми-креки і зламані ліцензійні програми, оскільки вони є потенційними носіями вірусних файлів.

- При виявленні вірусного файлу користувач зобов'язаний спробувати вилікувати даний файл, або, якщо лікування неможливе, видалити його.

- Користувачеві рекомендується поширювати безкоштовні антивірусні програми і навчати основам захисту інформації інших користувачів.

-

______________________________________________________________________________________________________________

______________________________________________________________________________________________________________

Підписи: Дата: __.10.2012

____________________________

____________________________

____________________________

____________________________

____________________________

____________________________

Практична робота

Алгоритм перевірки на наявність вірусів:

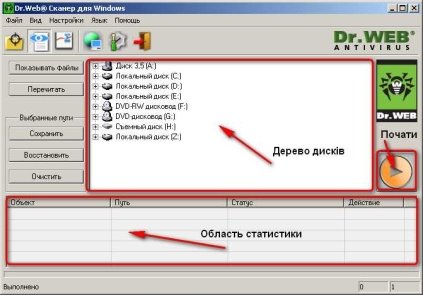

(на основі програми Dr.Web v4.33)

- Запустити програму – антивірус;

(Пуск Все программы Dr.Web Сканер Dr.Web)

- Негайно після запуску програма при настройках за замовчуванням проводить антивірусне сканування оперативної пам'яті і файлів автозапуску Windows

![]()

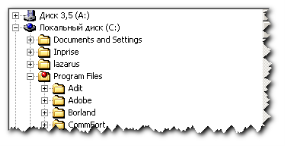

- Сканування об'єктів файлової системи проводиться по запиту користувача. У дереві дисків вибрати місце перевірки

![]()

- Для того, щоб приступити до сканування вибраних об'єктів, натисніть на кнопку

- Якщо вірусів не буде знайдено то з’явиться повідомлення:

![]() ;

;

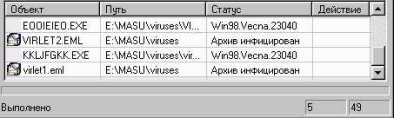

- Якщо віруси є то область статистики прийме вигляд:

-

Ви можете вказати програмі дії з усунення вірусної загрози. Для цього клацніть правою клавішею миші по рядку, що містить опис інфекції. У контекстному меню, що відкрилося, виберіть один з варіантів:

- Вылечить - відновити стан об'єкту до зараження.

- Удалить - видалити інфікований об'єкт.

- Переименовать - змінити розширення імені файлу відповідно до настройок програми.

- Переместить - перемістити інфікований файл в спеціальний каталог (карантин).

Якщо ви вибрали варіант Вылечить, відкриється додаткове контекстне меню, в якому необхідно вибрати реакцію програми у разі невдалого лікування.

- Закріплення вивченого матеріалу

- Підсумок уроку (2 хв.)

- Чи згодні ви з епіграфом нашого уроку?

- Що ви взнали нового?

- Оцінки за урок (1 хв.)

Керівникам груп здати пропозиції щодо оцінювання кожного із учасників конференції.

- Домашнє завдання (1 хв.)

![]()

про публікацію авторської розробки

Додати розробку