Презентація "Комп'ютерні віруси та антивірусні програми"

Про матеріал

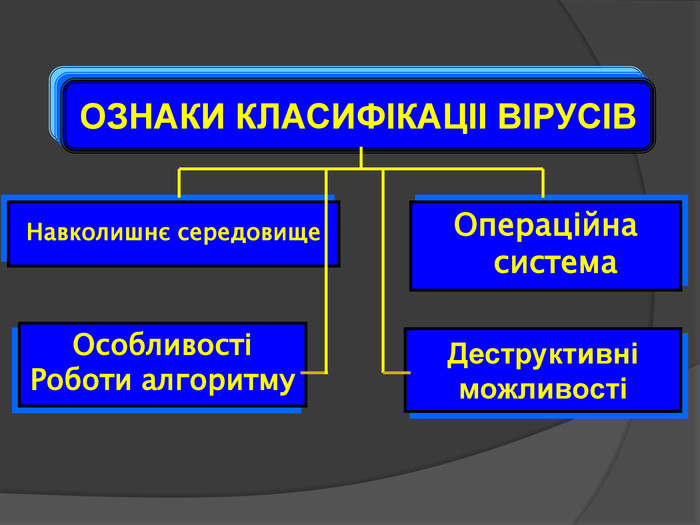

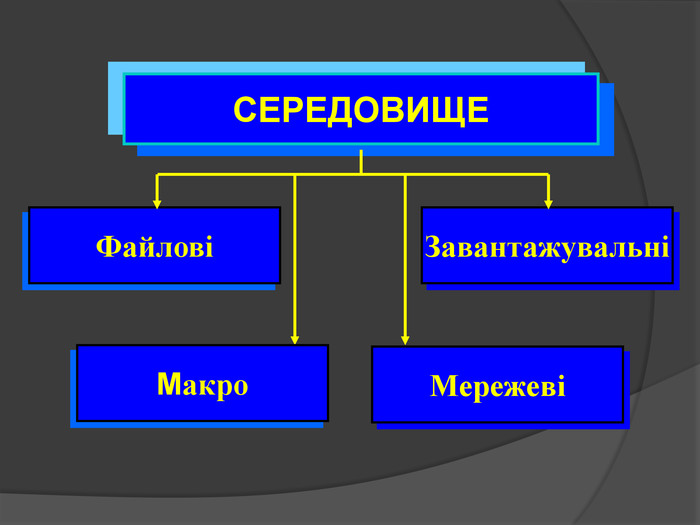

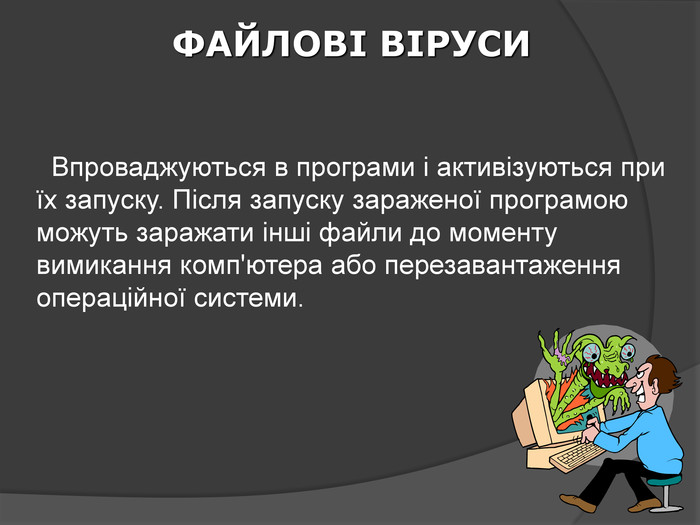

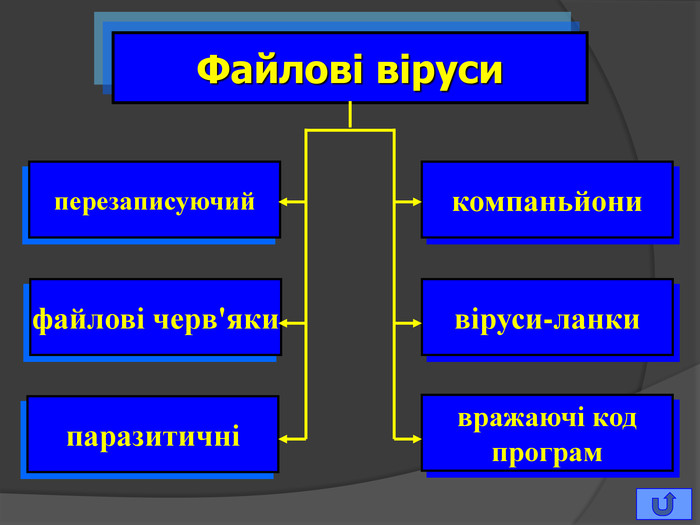

Презентація "Комп'ютерні віруси та антивірусні програми" призначена для здобувачів освіти ПТНЗ за професією "Оператор комп'ютерного набору". Перегляд файлу

Зміст слайдів

ppt

До підручника

Інформатика (рівень стандарту) 10 клас (Морзе Н.В., Вембер В.П., Кузьмінська О.Г.)

Оцінка розробки

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку