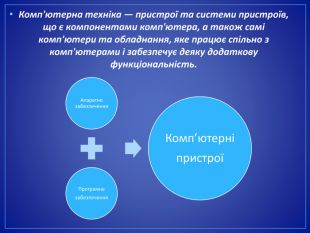

Захист комп'ютерних пристроїв

Про матеріал

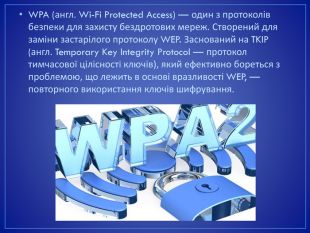

Основною метою даної презентації є захист комп'ютерних пристроїв від хакерських атак та розглянути різні способи захисту ПЗ. Перегляд файлу

Зміст слайдів

Безкоштовний сертифікат

про публікацію авторської розробки

про публікацію авторської розробки

Щоб отримати, додайте розробку

Додати розробку