Вісник "Обережність та обачливість – помічники мого життя"

Інтернет – дуже потужний ресурс, який приховує досить багато небезпек як для дітей, так і для дорослих. Знання цих небезпек дозволить їх уникнути. До вашої уваги список інтернет - загроз, основні джерела вірусів та ознаки зараження комп'ютера вірусом. Також запропоновано шість правил розумного користувача Інтернету.

1

Обережність

та обачливість – помічники мого життя

Інтернет – дуже потужний ресурс, який приховує досить багато небезпек як для дітей, так і для дорослих. Знання цих небезпек дозволить їх уникнути. До вашої уваги список інтернет - загроз.

Комп’ютерний вірус – це невелика програма, яка написана програмістом високої кваліфікації, здатна до саморозмноження й виконання різних деструктивних дій.

На сьогоднішній день відомо понад 50 тис. комп’ютерних вірусів.

Дія вірусів може проявлятися по-різному: від різних візуальних ефектів, що заважають працювати, до повної втрати інформації.

Основними

джерелами вірусів є:

- дискета;

- комп’ютерна мережа;

- жорсткий диск;

- вірус, що залишився в оперативній пам’яті після попереднього користувача.

Основними ранніми ознаками зараження комп’ютера вірусом є:

- зменшення обсягу вільної оперативної пам’яті;

- уповільнення роботи комп’ютера та завантаження;

- незрозумілі зміни у файлах;

- помилки під час завантаження операційної системи;

- неможливість зберігання файлів у потрібних каталогах;

- незрозумілі системні повідомлення, музичні та візуальні ефекти тощо.

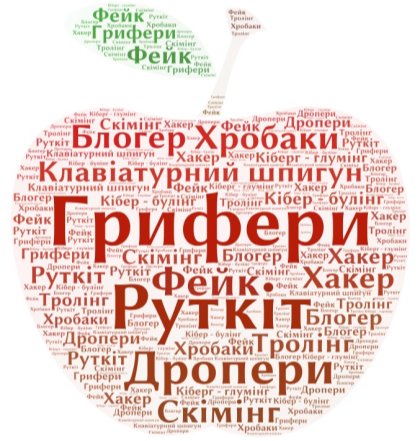

Кібер-хуліганство

Кібер-хуліганство – термін, який використовується для того, аби описати інформаційні атаки на людину через Інтернет. На відміну від традиційного хуліганства, якого дитина може уникнути, знаходячись вдома, стати жертвою кібер-хуліганства можна й у власній оселі на очах у батьків. Варіанти кібер-хуліганства досить різноманітні. Основними їх різновидами є наступні.

Кібер-булінг

Одна із форм переслідування дітей та підлітків за допомогою ІКТ. Для цього можуть створюватися сайти, на яких розміщуються матеріали, що компрометують дитину (фото, відеозйомки тощо).

З метою кібер-булінгу використовуються сервіси миттєвих повідомлень, електронна пошта, соціальні мережі, ігрові та розважальні сайти, соціальні мережі, форуми та чати.

Кібер-грумінг

Цей термін розкриває суть ще одного різновиду кібер-хуліганства – входження у довіру до дитини з метою використання її у сексуальних цілях. Шахраї дуже добре ознайомлені з особливостями вікової психології дитини і досить легко можуть встановлювати з нею контакт у соціальних мережах, форумах.

Цей термін розкриває суть ще одного різновиду кібер-хуліганства – входження у довіру до дитини з метою використання її у сексуальних цілях. Шахраї дуже добре ознайомлені з особливостями вікової психології дитини і досить легко можуть встановлювати з нею контакт у соціальних мережах, форумах.

Грифери

Інтернет-шахраї, які заважають учасникам онлайн-ігор спокійно грати. Вони періодично пошкоджують ігрових персонажів, блокують певні функції гри та викрадають як персонажів, так і їхнє віртуальне життя.

Ця мережа використовується шахраями для розсилання спаму, вірусів та здійснення атак на інші комп’ютери та сервери.

Фішинг

Фішинг – технологія Інтернет-шахрайства, розроблена з метою крадіжки конфіденційної інформації. Різновидами її є поштовий фішинг (отримання листа від «державної установи» або «банку» із вимогою повідомити особисті 7 дані) та он-лайн-фішинг (створення ідентичної копії відомих сайтів Інтернет-магазинів з метою обманювання покупців).

Фармінг

Різновид шахрайства в Інтернеті, коли оманливим шляхом користувач потрапляє на ідентичну копію відомих сайтів.

Потім відбувається зараження комп’ютера вірусами та шпигунським програмним забезпеченням.

Онлайн-хижаки

«Хижаки» встановлюють контакт із дітьми шляхом розмов у чат-кімнатах, обміну миттєвими повідомленнями, електронною поштою або через дошки повідомлень. Багато підлітків користуються онлайн-форумами підтримки ровесників з метою вирішення власних проблем. Хижаки часто відвідують такі зони в онлайні, щоб знайти вразливих жертв. Онлайн-хижаки виявляють по відношенню до них увагу та турботу, пропонують подарунки і таким чином намагаються поступово спокусити своїх жертв, не шкодуючи для цього ні часу, ні грошей, ні енергії.

«Хижаки» встановлюють контакт із дітьми шляхом розмов у чат-кімнатах, обміну миттєвими повідомленнями, електронною поштою або через дошки повідомлень. Багато підлітків користуються онлайн-форумами підтримки ровесників з метою вирішення власних проблем. Хижаки часто відвідують такі зони в онлайні, щоб знайти вразливих жертв. Онлайн-хижаки виявляють по відношенню до них увагу та турботу, пропонують подарунки і таким чином намагаються поступово спокусити своїх жертв, не шкодуючи для цього ні часу, ні грошей, ні енергії.

Вони в курсі найостанніших музичних новинок і все знають про хобі, які найчастіше цікавлять дітей. Вони вислуховують дітей і «співчувають» їхнім проблемам.

Спам

Це масова розсилка комерційної, політичної та іншої реклами (інформації) або іншого виду повідомлень (у тому числі й підроблених) особам, які не висловлювали бажання їх отримувати.

Метою розповсюдження підроблених повідомлень є отримання від споживачів таких особистих відомостей:

Метою розповсюдження підроблених повідомлень є отримання від споживачів таких особистих відомостей:

- власного імені та імені користувача;

- номера телефону й адреси;

- пароля або PIN-коду;

- номера банківського рахунку;

- номера дебетової або кредитної картки;

- коду валідації кредитної картки (CVC) а бо ідентифікаційного значення картки (CVV);

- коду соціального страхування.

Таке повідомлення, зазвичай, маскується під офіційний лист від адміністрації банку.

Шість правил розумного користувача Інтернету:

1. Я буду поводитись в Інтернеті чемно і не ображати інших.

2. Я буду залишати негарні веб-сайти.

3. Я буду зберігати свій пароль в таємниці.

4. Я буду розповідати своїм батькам про проблеми й користуватися їхньою підтримкою.

5. Я буду шукати цікаві веб-сайти й ділитися посиланнями зі своїми друзями.

6. Я знаю, що можна бути легко обманутим і не буду повідомляти реальні імена, адреси й номери телефонів.

6. Я знаю, що можна бути легко обманутим і не буду повідомляти реальні імена, адреси й номери телефонів.

про публікацію авторської розробки

Додати розробку