Основи інформаційної безпеки

"Основи інформаційної безпеки.

Критичне оцінювання ресурсів Інтернету"

(Слайд 2) З появою Інтернета в наше повсякденне життя увійшли і нові слова та явища, такі як тролінг, номофобія, онлайн суіцид, кібер-булінг, хепі-слепінг та інші. А чи дійсно ми знаємо значення всіх цих слів? Перевірити пропоную за допомогою ВПРАВИ «СЛОВНИЧОК» (слайд 3)

Встановити відповідність (слайд 4 – 7)

|

спеціальна програма, що виконує автоматично і/або за заданим розкладом які-небудь дії через ті ж інтерфейси, що й звичайний користувач. |

|

|

Спамер |

людина, що займається масовим розсиланням кореспонденції рекламного чи іншого характеру людям, які не висловили бажання її одержувати. |

|

Фейк |

підробляти, шахраювати. Означає підробку, вигадку, щось несправжнє. Часто вживається в інформаційній сфері, коли йдеться про новини тощо. |

|

Троль |

людина, яка розміщує брутальні або провокаційні повідомлення в Інтернеті, наприклад, у дискусійних форумах, перешкоджає обговоренню або ображає його учасників |

|

Фактчекер |

людина, котра перевіряє достовірність фактів. |

|

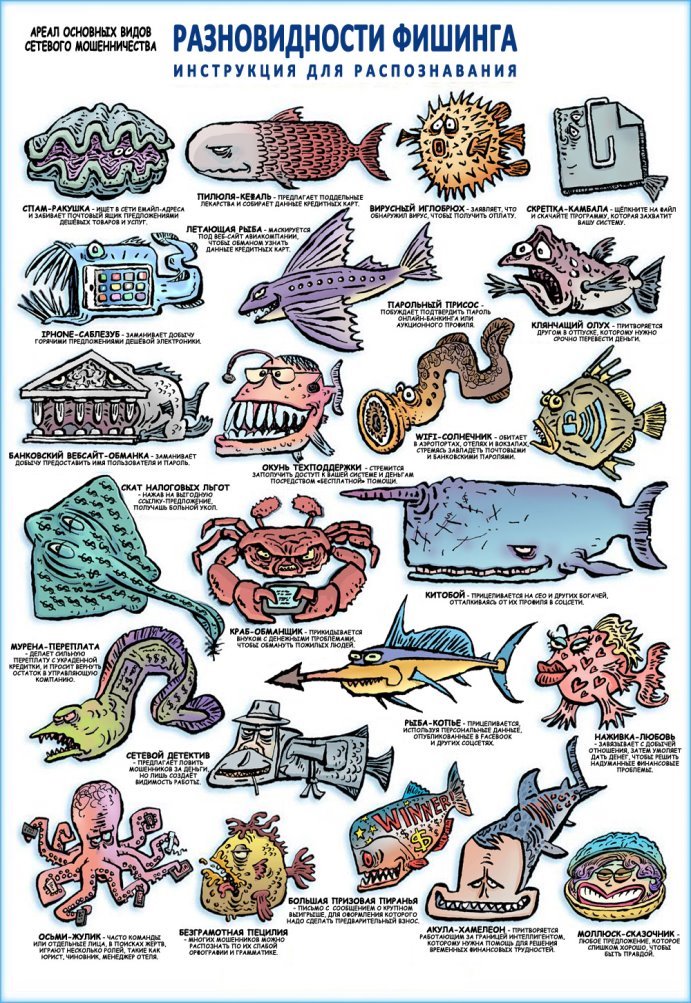

Фішинг |

різновид інтернет-шахрайства, метою якого є доступ до конфіденційних даних користувачів - логінів і паролів. |

|

Булінг |

прояв агресії з подальшим залякуванням особистості і появою можливості її повного підпорядкування собі і своїм інтересам. Така поведінка дає можливість людині самоствердитися за рахунок когось, заслужити собі загальний авторитет. Насправді задирака приховує свою неспроможність і слабкість. |

|

Кіберсквотинг |

протизаконна діяльність, що полягає у реєстрації, використанні та пропонуванні до продажу доменного імені із несумлінним наміром отримати прибуток від паразитування на гудвілі або торговельній марці, яка належить іншій особі. |

|

Фактоїд |

термін, запроваджений Норманом Мейлером 1973 року: «факт, що не існував, поки не з’явився в газетах». |

|

Фейл (фейли) |

жаргонне чи сленгове слово, розповсюджене в Інтернеті у форумах, блогах, чатах, що означає негативну оцінку результату дій особи чи групи осіб (щодо сказаної фрази, створеного малюнку, відеоролику, пісні, сайту тощо). |

|

Інформаційна війна |

використання і управління інформацією з метою набуття конкурентоздатної переваги над супротивником. Інформаційна війна — це маніпулювання інформацією, якій довіряє об'єкт, без відома об'єкта, щоб об'єкт приймав рішення проти своїх інтересів, але в інтересах того, хто веде інформаційну війну. Як наслідок, незрозуміло, коли починається інформаційна війна, наскільки вона сильна або руйнівна і коли закінчується. |

|

Інформаційне вкидання /“вброс” |

масове вкидання в інформаційне поле через ЗМІ та соцмережі певної інформації з метою швидкого формування певних думок чи настроїв у суспільстві. |

|

Селфізм |

Залежність від Селфі. Яскраво виражена потреба в Селфі. Селфі - фотографії самого себе, які ти робиш сам, так само називаються "себяшкі". |

|

Хепі-слепінг |

насильство заради розваги. |

|

Грифінг |

акт нанесення морального і / або матеріальної шкоди людям в комп'ютерних іграх. |

Окрім нових слів Інтернет що ще приніс в наше життя Інтернет?

Небезпеку. Вберегтися від цієї небезпеки над допоможе: (слайд 8)

- Знання ризиків

- Критичне мислення

- + знання стратегій і інструментів для викриття шахраїв в Інтернеті

РИЗИКИ. (слайд 9)

В першу чергу до ризиків ми відносимо саме шкідливі програми.

Варто згадати що існує два шляхи потрапляння шкідливих програм на Ваш комп’ютер чи телефон. Перший це вразливості у самій системі, у цьому випадку Ви нічого не зможете зробити, шкідлива програма просто потрапить на Ваш комп’ютер. Однак, такі вразливості розробники операційних систем намагаються виправляти з кожним оновленням системи і тому їх досить мало. Тому зловмисники шукають інші способи заразити наші комп’ютери і тут використовується людський фактор, а даний спосіб отримав назву соціальна інженерія.

Соціальна інженерія (слайд 10)

Людина, яка займається соціальною інженерією займається технологіями, які мають вплинути на поведінку людину.

Найбільш розповсюджені методи, які використовують зловмисники:

- Створення електронного листа, з використанням соціальної інженерії. Зміст листа буде спонукати користувача запустити прикріплений до листа файл і таким чином активується троянська програма.

- Фішинг (слайд 11) – дуже популярний вид шахрайства. Мова йде про створення сайтів, які дуже схожі на справжні. Фішинг часто базується на некоректно введених адресах у браузері, на підміні пошукових запитів. Наприклад, користувач хоче відкрити сайт вконтакте ру, а замість цього набирає вконракте ру. При цьому відкривається сторінка абсолютно схожа на сторінку авторизації популярної соціальної мережі. Користувач намагається авторизуватися, вводить свій логін і пароль, а оскільки сайт підроблений він не авторизується, а просто повідомляє свій пароль зловмисникам.

Середня тривалість життя фішингових сайтів складає близько 3-х днів, після чого вони просто блокуються або не підтримуються зловмисниками. На жаль, навіть за цей короткий проміжок часу зловмисники встигнуть отримати користь. Від фішингових сайтів Вас, по-перше, має захищати Ваш антивірус.

(Слайд 12) Однак, покладатись лише на когось не варто. Часто, достатньо просто бути уважними. При відкритті будь-якої сторінки пов’язаної з фінансовими операціями дуже важливо дивитись на протокол з’єднання, який при цьому використовується. Для цього достатньо подивитись у верхній лівий куток браузера. Там має бути позначка https://, а не http://. Протокол http:// не є захищеним і тому не потрібно вводити будь-яку фінансовому інформацію на сайтах, в яких не використовується протокол https://.

Також варто просто уважно дивитись на адресу сайту. Можливо, Вам щось буде здаватися дивним, будуть переплутані літери, додані непотрібно префікси до адреси сайту. У цьому разі також варто одразу ж залишити сайт.

Учитель. А зараз перевіримо, як Ви чи зможете відрізнити звичайний сайт від фішингового. Вправа фішинг.

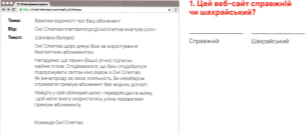

(Слайд 13-17) Завдання 1.

Відповідь. Справжнє. У повідомлені просять користувача ввійти в обліковий запис самостійно, а не за наданим у листі посиланням, яке може бути безпечним.

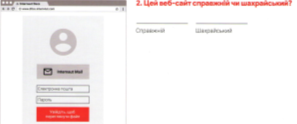

Завдання 2.

Відповідь. Шахрайське. URL-адреса підозріла й незахищена.

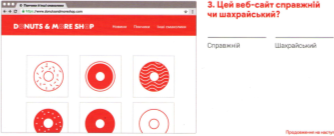

Завдання 3.

Відповідь. Справжнє. У URL-адресі є префікс https://

Завдання 4.

Відповідь. Шахрайське. Підозріла пропозиція в обмін на введення банківських реквізитів.

Завдання 5.

Відповідь. Шахрайське. URL-адреса підозріла й незахищена.

(Слайд 18) Учитель. Завжди користуючись інтернетом, будьте насторожі: пам’ятайте про загрозу фішингових листів, повідомлень, публікацій. А якщо ви все ж потрапили на гачок, негайно повідомте людей, яким ви довіряєте.

- Скімінг (слайд 19) – це вид кіберзагроз, який не має відношення до програм, чи Інтернету. Мова йде про крадіжку даних з кредитних карт шляхом фізичного зняття інформації. Фактично на картридж для прийняття картки встановлюється спеціальна накладка, яка виглядає досить гармонійно і у стилі банкомату, а на клавіатуру банкомату зловмисники ставлять додаткову накладку, яка пропускає через себе всі натискання і звичайно ж при цьому зчитує їх. (слайд 20) Тобто Ви вставляєте свою карту в банкомат і скімер на карто-приймачі знімає дані карти, після чого фіксується пін код, який Ви вводите на клавіатурі. І зловмисники отримують дані про Вашу карту або миттєво або через певний проміжок часу, коли знімуть свій пристрій. Таким чином у зловмисників є можливість створити копію Вашої карти і знаючи Ваш пін код вони можуть вільно розраховуватись або знімати готівку з Вашої карти. Метод захисту достатньо простий: перш за все варто уникати підозрілі банкомати, у малолюдних місцях, на вулиці, в них зловмисникам дуже легко встановити свої шахрайські прилади.

Правила поводження з персональною інформацією (слайд 21)

Однією з найболючіших небезпек комп’ютерної ери є втрата персональної інформації. Втрати ми її можемо через крадіжку, випадкового видалення, програмної помилки

Крадіжка персональної інформації

Варто відзначити, що одним із найбільш розповсюджених діянь зловмисників є крадіжка персональної інформації. (слайд 22)

Яку ж інформацію воліють вкрасти зловмисники? Окрім фінансових даних це:

- Паролі та логіни до різних акаунтів користувачів

- Цінні документи на комп’ютері, мобільному пристрої чи у хмарному сховищі

Як же захиститись від посягань зловмисників? (слайд 23)

Особливо ретельно, варто поговорити про паролі. Звичайно, не варто встановлювати прості паролі, наприклад "1111", чи "12345" чи "qwerty". Як не сумно, але за статистикою подібні паролі використовуються у 70-ти чи навіть 80-ти відсотках випадків. Звісно, подібні паролі можна легко підібрати. Наполегливо рекомендуємо не використовувати один і той самий пароль для всіх акаунтів, оскільки, заволодівши ним, зловмисники зможуть отримати інформацію з усіх ваших акаунтів.

Як варіант, Ви можете створити ключову фразу чи слово, і при цьому змінювати певні букви в залежності від, наприклад, назви ресурсу в якому реєструєтесь. У паролі варто використовувати і букви і цифри, при чому частину букв варто робити великими.

У будь-якому разі варто постійно змінювати паролі, звичайно ж не варто робити це кожного дня. Однак, бодай раз на декілька місяців це не завадить. Робити це потрібно тому, що багато інформації крадеться, що називається «на майбутнє». Тобто навіть якщо зловмисники отримали Ваш логін і пароль, це не означає що ця інформація буде одразу використовуватись, шахраї можуть до неї повернутись і за декілька місяців чи можливо навіть років. Тому періодично змінюйте паролі!

Видалення даних (слайд 24)

Окрім спрямованої крадіжки інформації можливі також інші варіанти втрати інформації. Зокрема, інколи ми просто по необачності можемо видалити дані. Однак, у випадку видалення інформації важливо розуміти, що після самого факту натискання на кнопку «видалити» і підтвердження уточнюючого запиту, інформація фізично не видаляється з комп’ютера. Повне ж видалення файлів відбудеться вже після запису нової інформації поверх видаленої. Тому, якщо Ви бажаєте відновити видалені дані, потрібно зробити все можливе, щоб нова інформація не перезаписала стару. Тож, головне розуміти, що у разі випадкового видалення інформації її можна повернути - головне якнайшвидше на це відреагувати.

Існують і інші причини втрати інформації, зокрема, це фізичне виведення із ладу накопичувача і в цьому випадку жорсткий диск може зламатись просто через те, що будь-яка техніка має свій період роботи Це може бути рік, а може бути і 10 років. Однак, інколи, ми у певному сенсі пришвидшуємо цей процес, наприклад, коли впускаємо з рук на підлогу ноутбук. Особливо це небезпечно якщо він працює. У даному випадку вірогідність втрати інформації дуже висока, близько 70%. Тому при транспортуванні ноутбуки варто вимикати!

Програмні помилки (слайд 25)

Іншою причиною втрати інформації є програмна помилка. У цьому випадку потрібно розуміти, що операційна система зависає не тому, що хоче так зробити, а через певні помилки. Щоб їх уникнути, по-перше, варто користуватись ліцензійним програмним забезпеченням і постійно його оновлювати. У нових версіях продуктів розробники намагаються покращити функцію автозбереження. Також візьміть собі за правило постійно зберігати внесені зміни при роботі з текстами, таблицями чи іншою інформацією.

Бекап (слайд 26)

Хочу звернути Вашу увагу на те, що дуже важливим способом захисту персональної інформації від крадіжки, випадкового видалення чи навіть шифрування є створення резервних копії, тобто бекапу інформації.

Яку саме інформацію потрібно зберігати?

Для відповіді на це запитання варто уявити, що завтра Ви прокидаєтесь, а всієї інформації на вашому комп’ютері немає. Подумайте, яка інформація була важливою для Вас, втрата яких даних є болючою і відновити які неможливо.

Питання, як часто варто це резервне копіювання робити, також залежить від типу файлів. Якщо Ви змінюєте файли кожного дня, то, звичайно, варто робити їх бекап якомога частіше, можливо, кожного вечора або, принаймні, раз на тиждень. Якщо ж Ви написали один раз диплом, просто збережіть його один раз.

(слайд 27) Для резервного копіювання можна використовувати два принципово різних способи. Перший – це хмарні сервіси, по типу Dropobox, OneDrive, BoxCom, Mega, GoogleDrive. У цьому випадку у Вас на комп’ютері фактично буде створена віртуальна папка, при збереженні файлів у яку, вони автоматично завантажаться на сервер і Ви навіть зможете отримати доступ до файлів і з інших пристроїв, головне при цьому мати доступ до Інтернет. Це, безумовно, дуже зручно, адже кожного разу коли Ви будете зберігати файли. Вони автоматично будуть копіюватись на сервер. Стандартною практикою подібних сервісів є те, що безкоштовно вони дають певний об’єм інформації від 2-х до 50-ти ГБ, а вже за більший об’єм потрібно буде платити у формі передплати. Звичайно, є певні ризики зламу Вашого аканту і втрати інформації. Однак, в цілому, дані сервіси є дуже популярними і активно захоплюють ринок. Адже, наприклад, так можна легко передавати файли між комп’ютером та мобільним пристроєм і не потрібно постійно підключати телефон до комп’ютера. Достатньо лише Інтернет з’єднання, щоб завантажити файл на сервер з комп’ютера і скачати потім його на телефон.

Іншим способом класичного резервного копіювання є використання змінних фізичних накопичувачів, на які Ви копіюєте інформацію вручну із певним часовим інтервалом, наприклад, кожного місяця. Такий спосіб є найбільш надійним, адже достатись до змінного накопичувача зловмисники зможуть лише фізично викравши його.

Раджу Вам робити резервне копіювання інформації і використовувати обидва методи. Краще інколи докласти невеликі зусилля і зробити бекап, ніж повністю втрати всю інформацію.

КРИТИЧНЕ ОЦІНЮВАННЯ (слайд 28)

(слайд 29) Щодня нас «атакують» сотні медіаповідомлень. Кожне з них має якусь функцію: розважати, повідомляти, розчаровувати, залучати, переконувати, щось продати. Будь-яке повідомлення є лише версією, а не достовірною реальністю. Це продукт, який підготовлений людьми з метою впливу.

Для оцінки інформації, яку ми отримуємо, необхідно аналізувати інформацію відповідно до таких індикаторів: (слайд 30)

- Критичне мислення (причини, цілі, мотиви, порушення логіки, аргументації, факти і їх інтерпретація)

- Формальні індикатори (авторство, датування, URL-адреса, генералізації, оціночні судження, грамотність)

- Техніки пропаганди («прихована реклама», дезінформація, неповна інформація, «інші - погані», «гра на емоціях», «повторення», «роби, як усі», «напівправда», «авторитетну думку»

- Робота із зображеннями (оригінальність, редагування)

(слайд 31 відео)

Критичне мислення, погляд (бачення, оцінювання) – це здатність відрізняти достовірні факти від недостовірних та оцінювати доцільність тих чи тих варіантів дій. (слайд 32)

Критичне мислення передбачає вміння розпізнавати припущення, відокремлювати факти від думок, бути допитливим щодо істинності доказів, ставити запитання, шукати джерела для перевірки достовірності інформації, уміти слухати і спостерігати, уявляти і розуміти кілька можливих варіантів розвитку подій тощо.

Критичне мислення знаряддя, щоб просіяти море інформації та знайти те, що шукаємо. Якщо ми користуватимемося ним, воно дасть нам змогу зробити наші рішення більш самостійними.

(слайд 33) На слайді перед вами основні питання критичного мислення, а зараз пропоную вам більш детально зупинитися на них. Отже,

(слайд 34)

1) ЩО СТАЛОСЯ?

ЦІЛЬ: зібрати основну інформацію, щоб обдумати наступні запитання

2) ЧОМУ ЦЕ ВАЖЛИВО?

ЦІЛЬ: усвідомити, чому ця подія чи інформація має значення та вирішити для себе, чи погоджуватися з нею

3) ЩО ВАЖЛИВОГО Я НЕ ПОБАЧИВ/ЛА?

ЦІЛЬ: визначити, які важливі моменти в події/інформації були пропущені

4) ЗВІДКИ я ЦЕ ЗНАЮ?

ЦІЛЬ: довідатися джерело інформації та проаналізувати те, як вона побудована

5) ХТО ЦЕ СКАЗАВ?

ЦІЛЬ: дізнатися, хто був спікером, яка в нього позиція, чому вона виникнула та що могло на це повпливати

6) ЩО ЩЕ? А ЩО, ЯКЩО...?

ЦІЛЬ: проаналізувати інші ідеї та позиції, оцінити їхній потенціал

Після того, як ми відповідно до правил критичного мислення обрали необхідну нам новину, ми повинні замислитися про надійність нашого джерела, тобто сам сайт, із якого ми беремо інформацію. До них відноситься таке: (слайд 35)

- URL-адреса веб-сайту (.gov,.edu., .org, .com, .ua, .blogspot.com, .wordpress.com, livejournal.com, …)

- Сайт організації чи людини, де зареєстрований - http://ping.eu/ (WHOIS, Country by ITP)

- Дата створення сайту, дати оновлень матеріалів і оновлення сайту (перевірити за http://archive.org )

- Забезпечення „зворотного зв'язку” з власниками/розробниками сайту

- Авторитет організації в цій темі (сайт http://www.alexa.com/, або Гугл, Yahoo! ...- в рядку пошуку: link: URL-адреса веб-сайту – скільки посилань, хто посилається; http://www.checksiteinfo.info/ )

Визначити надійність сайту за його адресою нам допоможуть домени. Хто знає що це таке? (слайд 36)

Домен (від англ. Domain - область, територія) - структурна одиниця мережі Інтернет. Ім'я домену служить для зручності ідентифікації інтернет-вузлів.

Домен першого рівня, який також називають "доменною зоною", вказує на національну приналежність сайту або відображає особливості його змісту.

За міжнародною угодою, кожній країні виділено кодове позначення довжиною 2-3 букви, яке називається доменом цієї країни або національним доменом. Наприклад: якщо адреса сайту закінчується на. ua - значить, сайт знаходиться в доменній зоні України; якщо останні букви домену. fr - він відноситься до Франції; закінчення доменної адреси на. jp вказує на його приналежність Японії і т. д. Є також регіональні доменні зони: позначення зони для організацій азіатського регіону - asia, для Євросоюзу - eu.

Є такі літерні позначення доменних зон першого рівня, покликані характеризувати тематику сайту (дані з описом призначення доменної зони). Спробуємо самостійно розгадати, або згадати їх значення: (слайд 37)

• com (від англ. Слова "компанія") - зона призначалася для комерційних організацій;

• net (від англ. Слова "мережа") - спочатку зона для сайтів організацій, чия діяльність пов'язана з Інтернетом;

• org (від англ. Слова "організація") - зона для некомерційних організацій;

• biz (від англ. Слова "бізнес, справа") - домени в цій зоні зазвичай вибирають для сайтів комерційних структур;

• edu (від англ. Слова "освіта") - домен можуть використовувати тільки навчальні заклади;

• gov (від англ. Слова "уряд") - домен для державних структур США;

• mil (від англ. Слова "військовий") - зона зарезервована для використання Міністерством оборони США;

• int (від англ. Слова "міжнародний") - домени цієї зони призначені для міжнародних організацій.

Більше інформації ви знайдете в аркушах, що у вас на партах.

І зараз трохи практики. Спробуємо ранжувати сайти по надійності за їх назвою, тобто використовуючи імена доменів. (слайд 38-39)

Критично оцінили новину, проаналізували сам сайт, нібито інформація має бути достовірною, але й тут на нас чекає ще одна підступна маніпуляція – пропаганда. (слайд 40 відео)

Чи відомо вам, що мавпи обожнюють вишні? Мисливці користуються цим і влаштовують для них хитрі пастки. Вони насипають стиглі вишні у скляну посудину з вузьким горлом. Помітивши улюблені ласощі, мавпа не може стриматись і засовує руку в посудину. Відтак затискує вишні в кулаці і намагається витягнути. Але кулак не проходить крізь вузьке горло посудини, а зметикувати, що його треба розтиснути тварина не здатна. Почувши відчайдушне верещання, мисливець вибігає з укриття і хапає мавпу.

Фахівці з пропаганди використовують подібні прийоми. Спочатку вони визначають цільову групу, наприклад, пенсіонери, батьки або підлітки. Відтак намагаються знайти «вишні» - те, що є важливим для цих людей. Пропагандисти «тиснуть» на потреби, щоб людина «велася» на інформацію, як мавпа на вишні і ставала залежною.

Пропаганда дуже схожа на інформування, але саме пропаганда маніпулює нами і діє за певними стратегіями. Знання цих стратегій допоможе захиститися від їхнього впливу: (слайд 41)

1. «Роби, як усі!» : Всі це роблять, і ти це маєш робити. „Сучасне покоління обирає Pepsi!”

2. "Напівправда": Будемо наводити позитивні факти, що виставляють наші ідеї або товари з найкращого боку. Але не будемо згадувати про негативний бік наших товарів чи послуг.

3. "Авторитетна думка": Відома людина або експерт стверджують, що це хороший товар, значить це дійсно хороший товар. ”Мій стоматолог стверджує...”

4. "Гра на емоціях": Якщо ви закохані, чи вам сумно, чи ви щасливі, то цей товар або ідея для вас!

5. "Повторення": Це чудовий товар (або ідея)! Це чудовий товар (або ідея)! Це чудовий товар (або ідея)! Це чудовий товар (або ідея)! Це чудовий товар (або ідея)!

6. "Негативні вислови про суперників" : „Вони намагаються примусити вас повірити, що у них свіжий хліб, а ось наш хліб точно свіжий!”

(слайд 42) А зараз пропоную вам визначити яка саме техніка використана для кожного з цих відомих нам рекламних роликів: ГРА «СЕКРЕТИ ПРОПАГАНДИ» (слайд 43-46)

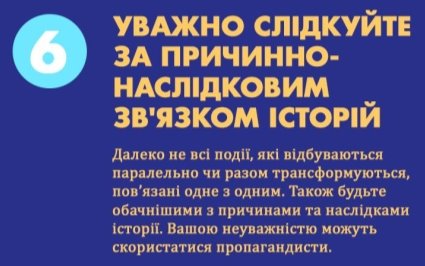

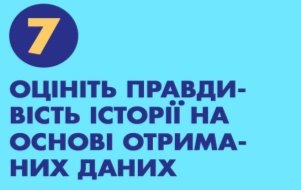

(слайд 47) І останнім критерієм є робота з зображеннями. Всі ми з вами звикли швидко сприймати інформацію і інформацію для нас краще побачити ніж прочитати і ось тут на нас чекає ще один підступ – це фекові зображення, або зображення над якими попрацювали за допомогою спеціальних програм. Аби визначити достовірність зображення необхідно по-перше відповісти на три головні питання, як у назві відомої гри «Що? Де? Коли?».

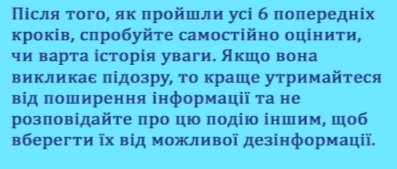

Допоможуть відповісти на ці питання спеціальні інструменти для роботи з зображенням (слайд 48). Пропоную докладніше ознайомитися з інструментами пошуку за зображеннями (слайд 49-51)

Отже, підсумуємо, аби не потрапити на гачок до шахраїв, необхідно пам’ятати про ось цих чотирьох китів для виявлення шахраїв в Інтернеті: (слайд 52)

Авторство Надійність сайту Зображення «Лінгвістичний» аналіз

(слайд 53)

"Основи інформаційної безпеки.

Критичне оцінювання ресурсів Інтернету"

ДОМЕН

Домен (від англ. Domain - область, територія) - структурна одиниця мережі Інтернет. Ім'я домену служить для зручності ідентифікації інтернет-вузлів.

Домен першого рівня, який також називають "доменною зоною", вказує на національну приналежність сайту або відображає особливості його змісту.

За міжнародною угодою, кожній країні виділено кодове позначення довжиною 2-3 букви, яке називається доменом цієї країни або національним доменом. Наприклад: якщо адреса сайту закінчується на. ru (або. рф) - значить, сайт знаходиться в доменній зоні Росії; якщо останні букви домену. fr - він відноситься до Франції; закінчення доменної адреси на. jp вказує на його приналежність Японії і т. д.

Є також регіональні доменні зони: позначення зони для організацій азіатського регіону - asia, для Євросоюзу - eu.

Є такі літерні позначення доменних зон першого рівня, покликані характеризувати тематику сайту (дані з описом призначення доменної зони):

• com (від англ. Слова "компанія") - зона призначалася для комерційних організацій;

• net (від англ. Слова "мережа") - спочатку зона для сайтів організацій, чия діяльність пов'язана з Інтернетом;

• org (від англ. Слова "організація") - зона для некомерційних організацій;

• biz (від англ. Слова "бізнес, справа") - домени в цій зоні зазвичай вибирають для сайтів комерційних структур;

• edu (від англ. Слова "освіта") - домен можуть використовувати тільки навчальні заклади;

• gov (від англ. Слова "уряд") - домен для державних структур США;

• mil (від англ. Слова "військовий") - зона зарезервована для використання Міністерством оборони США;

• int (від англ. Слова "міжнародний") - домени цієї зони призначені для міжнародних організацій;

• coop (від англ. Слова "кооператив") - зона рекомендована для кооперативів і інших з ними пов'язаних організацій;

• museum (від англ. Слова "музей") - домени цієї зони пропонуються музеям і організаціям, що мають відношення до музейної справи;

• name (від англ. Слова "ім'я") - домен дозволяє використовувати власне ім'я в якості імені домену;

• pro (від англ. Слова "професіонал") - домен був створений для професіоналів в різних областях діяльності;

• info (від англ. Слова "інформація") - зона призначалася для реєстрації інформаційних ресурсів;

• jobs (від англ. Слова "робота") - для організацій, пов'язаних з ринком праці, пошуком і пропозицією вакансій; для сайтів, створених з метою спілкування роботодавців і працівників;

• travel (від англ. Слова "подорож") - зона призначена для сайтів про туризм, туристичних компаній і організацій, пов'язаних з індустрією подорожей та відпочинку;

• aero (від англ. Слова "повітряний, авіаційний") - для підприємств аерокосмічної промисловості;

• tel (від англ. Слова "телефон") - домен, який використовується для зберігання і управління персональними і корпоративними контактами;

• mobi (від англ. Слова "мобільний, стільниковий телефон") - зона була створена для сайтів, адаптованих для мобільних пристроїв.

Зони деяких держав через присвоєних їм поєднань літер, що нагадують міжнародні слова, використовуються не тільки в якості національних зон. Так, fm - доменна зона Мікронезії (Federated States of Micronesia / Мікронезія) - часто використовується для сайтів радіостанцій; tv - доменна зона держави Тувалу - для створення сайтів телеканалів, телевізійних трансляцій і т. п .; me - доменна зона Чорногорії (Montenegro / Чорногорія) - для блогів і домашніх сторінок, а також для сайтів з запам'ятовуються іменами, начебто help.me або love.me.

Домени другого рівня видаються підприємствам і приватним особам в оренду з щорічною оплатою. У кожній зоні домени другого рівня видають спеціально уповноважені організації - реєстратори доменних імен.

Домен другого рівня повинен складатися з цифр і букв латинського алфавіту. Вибираючи домен другого рівня для свого сайту, зазвичай намагаються знайти слово, яке буде відповідати назві організації, товару або напрямки діяльності, а також буде легко читатися і запам'ятовуватися. Розмір доменного імені обмежується по адміністративним і технічних причин. Зазвичай дозволяється реєстрація доменів довжиною до 63 символів. Довгі доменні імена використовуються для реклами і залучення уваги.

Володар домену другого рівня має можливість створювати необмежену кількість адрес третього і більш рівнів. Наприклад, власник домену ivanov.ru (2-ий ур.) Може створити для себе домен ivan.ivanov.ru (3-ий ур.), А для своєї собаки - tuzik.ivanov.ru (3-ий ур.).

Інструменти роботи з зображеннями:

17 ключових правил,

яким варто слідувати при роботі з комп’ютером, смартфоном чи планшетом.

1. Не відкривайте посилання в підозрілих листах.

2. Уважно відносьтесь до посилань в повідомленнях в соціальних мережах та у інших месенджерах.

Класичний спосіб викрасти ваш логін та пароль від соц. мережі це повідомлення від знайомого, акаунт якого зламали. В повідомленні міститься посилання на фішинговий сайт схожий на соціальну мережу, при цьому Вам можуть вказати на помилку з’єднання чи іншу причину та запропонують знову ввести логін та пароль.

3. Встановіть антивірус одразу після встановлення операційної системи і постійно його оновлюйте.

4. Використовуйте окрему картку для інтернет-платежів

5. По можливості не робіть он-лайн покупки в незнайомих і маловідомих магазинах.

6. Користуйтесь лише знайомими банкоматами, огляньте банкомат перед використанням.

7. Нікому і ніколи не повідомляйте персональні дані: строк дії, CVV-код, PIN-код банківської карти, скановані копії документів (паспорту, ідентифікаційного коду тощо). Навіть якщо хтось буде переводити Вам кошти на картку, для цього достатньо імені власника та номера картки

8. Користуйтесь ліцензійним ПО, оновлюйте програми

9. Для щоденної роботи використовуйте обліковий запис Windows без прав адміністратора

10. Уважно поводьтеся з паролями: використовуйте складні паролі, не користуйтесь одним паролем для всіх акаунтів, періодично змінюйте паролі.

11. Періодично робіть резервне копіювання важливої інформації.

12. Не транспортуйте ноутбуки в працюючому стані.

13. Пам’ятайте, що у разі випадкового видалення інформації, є можливість її відновити.

По-перше, не копіюйте нові файли на жорсткий диск. Якщо Ви недосвідчений користувач вимкніть комп’ютер та зверніться у сервісний центр. Якщо є можливість, використайте програми для відновлення інформації, по типу NTFS Recovey, UndeletePlus та інші. Варто у цьому випадку не зберігати інформацію на системному диску комп’ютеру, переважно це диск С.

14. Всі вищевказані поради стосуються і мобільних пристроїв.

15. Встановлюйте мобільні додатки лише з офіційних магазинів (PlayMarket (Android), AppStore (iOS), Marketplace (WindowsPhone).

16. При встановленні та оновленні програм для Android уважно стежте за тим, які дозволи вимагає програма. Має бути проста логіка: іграм не потрібен доступ до відправки sms, а от троянським програмам він потрібен.

17. Періодично перевіряйте Ваші мобільні пристрої на предмет додаткових програм, можливо Ви помітите незнайомі іконки на головному екрані чи в меню смартфон.

про публікацію авторської розробки

Додати розробку